一 : 虚拟机上Linux如何获取主机Windows 7上文件?

一、开启VMware Player(也在VM的安装目录下,VMware Workstation我没试成功);

二、启动虚拟机系统;

三、点击VMware Player菜单的Virtual Machine中的setting项;

四、选择Option;

五、选择Share Folders;

六、添加欲共享主机的文件夹(文件夹位于主机上);

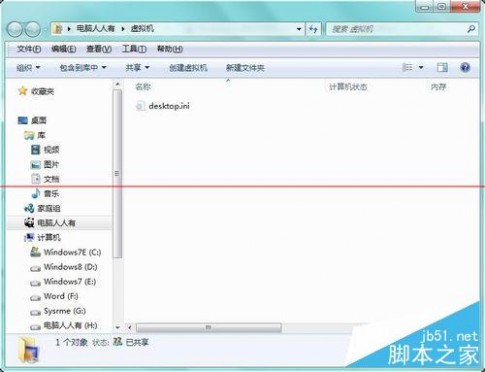

七、回到主机(win7系统),右键六中的文件夹,选择“共享”,选择“家庭组(读、写)”;

八、右键我的电脑,点击“映射网络驱动器”,选择要映射的文件夹(通过浏览按钮),选择六中的文件夹;

九、把欲在虚拟机Linux读取的文件复制到该共享文件夹;

十、回到Linux,进入我的电脑,进入文件系统,进入mnt文件夹,会见到hgfs文件夹;

十一、进入hgfs文件夹,会发现win7上的共享文件夹,打开,便能发现你所共享的东西。

二 : windows虚拟主机提权手册

目前国内大部分网站的现状是建立在各大虚拟主机系统上,独立服务器的站点是越来越少。

所以一旦获取主机的最高权限就能掌握大量的站点,而且虚拟主机又是那么变态,提权基本很难。于是本菜本着授人与鱼不如授人与渔为大家总结,并分享给大家。

0x00 前言

0x01什么是虚拟主机

0x02神马是安全模式

0x03关于虚拟主机提权的一些话

0x10 星外主机提权

0x11如何识别星外

0x12常规星外提权

0x13星外可读可写

0x14其他思路星外提权

0x20华众虚拟主机提权

0x21如何识别华众主机

0x22敏感目录及注册表

0x23一些技巧和经验

0x30西部数码提权

0x31如何识别西部数码

0x32存放敏感信息位置

0x33一些经验

0x40 N点虚拟主机提权

0x41识别N点虚拟主机

0x42常规提权N点虚拟主机

0x43相关资料

0x50其他常见虚拟主机提权

0x51新网虚拟主机

0x52 ZKEYS虚拟主机

0x53其他不知名虚拟主机

0x00 前言

0x01什么是虚拟主机

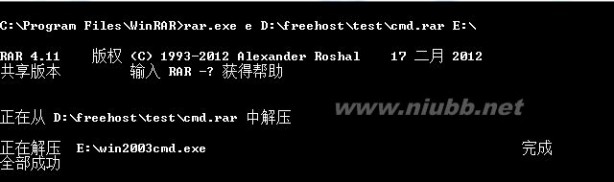

记得当初才开始玩渗透的时候,很多61阅读站的根目录。接着就是查找可写目录了。到了这里有的人可能会说。找到了可写目录不就可执行了吗。但有的情况可能你没有遇到过,明明提示上传成功了的,却找不到了,有时会在执行的时会还是提示没有权限。接着在aspx上执行rar.exe。释放文件 例如:x d:\freehost\wwwroot\xx.rar C:\Documents and Settings\All Users\Application Data\Microsoft\Media Index

这样rar的文件就被释放到了media index的目录里。因为是在服务器上执行的。很多杀软不监控。

接着就到aspx那执行去了。顺利拿到密码。

新思路四:

找到星外管理网站:

一般是这些:

C:\freehostmain\ C:\freehostmain1\

D: \freehostmain\ D:\freehostmain1\

、、、、、

然后尝试跳转或者拿下这个管理端,FreeHostMain 文件夹(默认是FreeHostMain),找到Global.asa文件,打开之后会看见如下代码:

<SCRIPT LANGUAGE=VBScript RUNAT=Server> Sub Application_OnStart SQLPassword="abcd1234"'为了安全,请修改数据库的登陆密码为您自己的密码,这个密码可以在SQL2000企业管理器--安全性--登陆--FreeHost用户属性中设置。

如图:

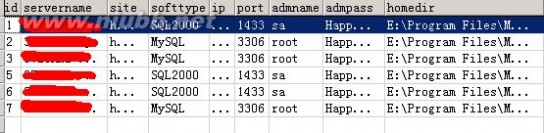

这就是星外的数据库管理密码,默认账号=FreeHost,密码=abcd1234,然后用查询分析器连接。数据库中有大量的信息~~~神马sa,root,ftp等密码都有~~

serverlist 为虚拟主机服务器列表

serversqllist 为数据库服务器列表

serverVPSlist 为VPS被控列表

servernam 为主机名称site 为站点softtype 为数据库类型IP 为IPadmpass 为数据库密码

这里数据库密码可以找到所有服务器的sa和root密码,而且还是明文的!找到了就可以通过sa恢复组件进行提权了。

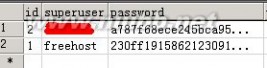

接下来继续找表 FreeHost_Admuser,这个是星外的后台管理表段,密码是 md5 加密。

通过nmap进行扫描端口,找到http端口进行尝试打开,默认后台是adm

http://123.123.123.123:80/adm

当然你在后台也可以找到很多信息~~~

小技巧:

当可读可写目录存在空格的时候:

会出现这样的情况:

'C:\Documents' 不是内部或外部命令,也不是可运行的程序

或批处理文件。

解决办法是利用菜刀的交互shell切换到exp路径,如:

Cd C:\Documents and Settings\All Users\Application Data\Microsoft 目录

然后再执行exp或者cmd,就不会存在上面的情况了,aspshell一般是无法跳转目录的~~

看图:

0x20华众虚拟主机提权

0x21如何识别华众主机

和星外识别差不多的方法,一般情况从目录就可以看出:

绝大部分情况是D:\hzhost\

还有就是这种:e:\wwwroot\longzhihu\wwwroot\

其他的判断方法就是看安装目录

C:\Program Files\

C:\Documents and Settings\All Users\「开始」菜单\程序

0x22敏感目录及注册表

就经验来说,一般是的溢出提权对虚拟主机是无果的,而且华众又没有星外那么明显的漏洞。

所以华众提权关键之处就是搜集信息!!!

主要注册表位置:

HKEY_LOCAL_MACHINE\SOFTWARE\HZHOST\CONFIG\

HKEY_LOCAL_MACHINE\software\hzhost\config\settings\mysqlpass root密码

HKEY_LOCAL_MACHINE\software\hzhost\config\settings\mssqlpss sa密码

HKEY_LOCAL_MACHINE\software\hzhost\config\Settings\mastersvrpass

你会发现他是用的自己的加密方法,然后利用华众0day破解sa和root密码

工具下载插我把!!

但是现在有些破解不错来,就得登录管理后台进行密码还原。虚拟主机管理目录

D:\hzhost\hzhost_master\

一般来说是拿得到shell的。

然后利用和sa进行提权就不详解了,具体请参考法克论坛提权文集

插我下载!!!

详细的收集信息,请看文章:windows提权中敏感目录和敏感注册表的利用

主要敏感目录:

c:\windows\temp下有hzhost主机留下的ftp登陆记录。有用户名和密码

D:\hzhost\hzhost_master\ 虚拟主机管理网站,数据库同样存在sa和root密码

0x23一些技巧和经验

经验+技巧一:

在华众主机当中有很大部分的mysql用户可以跨库到mysql这个库。

在mysql这个库中有root的密码,所以当遇到华众主机的时候,如果主站是php架构的,就找下配置文件,连接上数据库,查看mysql中的中root密码。

经验+技巧二:

曲线提权,先拿下HZHOST域名虚拟主机管理系统!!!

首先通过旁站查询和nmap端口扫描确定管理系统登录界面。

HZHOST域名虚拟主机管理系统6.5及其以前版本都存在登录框注入。

这里简单介绍下,原文请点击:HZHOST域名虚拟主机管理系统sql注射漏洞+进一步利用

存在注入:

123' UPDATE [memlst] SET u_pss='e10adc3949ba59abbe56e057f20f883e' WHERE u_nme='admin'--

这一句是把用户admin的密码修改为123456。管理员的后台地址一般是http://www.xx.com/master或者直接在首页登陆了按切换到管理员后台。

登录管理后台后,可以通过数据库操作拿shell

拿到shell同样利用sa和root密码进行提权。

0x30西部数码提权

0x31如何识别西部数码

一般是从安装目录就可以确定,安装目录d:\SOFT_PHP_PACKAGE\

网站目录没有明显特点

还有就是通过

C:\Documents and Settings\All Users\「开始」菜单\程序

这个目录进行确认。

0x32存放敏感信息位置

虚拟主机默认软件安装路径:d:\SOFT_PHP_PACKAGE\

在该目录下:

setup.ini 配置文件中记录着mysql root 密码

site.xml 记录着网站配置信息(3.0以前)

3.0版本现在集成到了access数据库中 也是存放在 默认安装路径下的iistool.dat 文件中 用户权限也是 users组可读 这样我们就可以利用webshell获取到各种信息了哈哈(这个其实是一个access数据库文件 他的连接密码为:www@west263@cn )

0x33一些经验

经验一、

西部数码虚拟主机安装后默认s-u的LocalAdministrator用户密码为root3306

mysql 的root密码在安装过程中会提示是否修改 默认也是为root3306 或者 123456

经验二、

该虚拟主机一般是未删除Wscript.Shell组建的,所以可以在asp马下进行执行命令,可读可写请参考星外主机提权这节。

西部数码的资料相对较少,但是该虚拟主机的权限一般设置不会太死。提权还有很大的发挥。

希望机油们多多研究发掘漏洞~~~

0x40 N点虚拟主机提权

0x41识别N点虚拟主机

在下面两个目录中常有npointsoft这样的目录。

C:\Program Files\

C:\Documents and Settings\All Users\「开始」菜单\程序

在用户组信息当中有这样一栏:

0x42常规提权N点虚拟主机

N点虚拟主机管理系统一般位于

C:/Program Files/

这个目录中,你可以细心寻找。跳转到根目录,下载了数据库文件。

默认数据库路径

host_date/%23host%20%23%20date%23.mdb

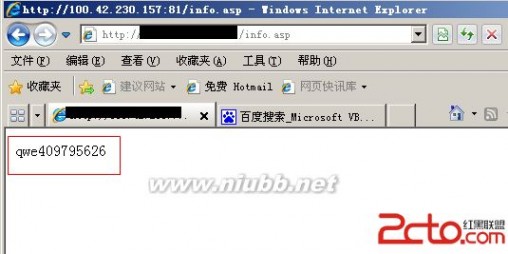

找到了root的密码,不过是加密,想到N点加密的破解

N点虚拟主机加密方式是他自定义的函数,封装到了DLL里面,你在N点主机管理系统的目录新建一个ASP文件内容如下

<!--#include file="inc/conn.asp"-->

<!--#include file="inc/siteinfo.asp"-->

<!--#include file="inc/char.asp"-->

<%

set iishost=server.CreateObject("npoint.host")

x=iishost.Eduserpassword("NLFPK@OJCOCLA@E@FEKJMFADLALKLF@JHOIMAHO@LCDBAAMEOEKGKM@A",0)

response.write x

%>

把里面的NLFPK@OJCOCLA@E@FEKJMFADLALKLF@JHOIMAHO@LCDBAAMEOEKGKM@A换成你得到的HASH,访问这个ASP文件就可以爆出来。如图:

如果那个目录没有写权限,你可以在本地自己搭建一个N点虚拟主机系统,然后把这个文件写到管理目录下面就可以了

另外,MYSQL,MSSQL和FTP密码都以这种形式加密,同样的可以进行解密。

0x43相关资料

资料一、

一般n点虚拟主机是可以aspx的iisspy,可以直接找到n点虚拟主机管理系统的网站根目录。同样也可以查看系统信息,用户信息等

资料二、

一般n点虚拟主机会备份mysql目录,一般在D盘根目录,一般是有可读权限的,可以访问下载user文件进行破解root密码。

资料三、通常情况下,有n点主机就有phpmyadmin,可以通过phpmyadmin的相关漏洞进行渗透提权获取root密码等。

0x50其他常见虚拟主机提权

0x51新网虚拟主机

新网虚拟主机识别一般是通过网站目录识别:

D:virtualhost\xxx\www

目前新网虚拟主机多出现在windows2008+iis7上,win2003上现在越来越少,win2003的情况,一般通过找root和sa密码提权,配置不严格时用溢出都可以提权。

估计后面的主流就是新网+win2008+iis7

这里就要介绍appcmd

appcmd list site

列出站点及其id号

第二个命令:

appcmd list config

列出所有网站配置信息,如果是在iis7上配置的ftp,则还会列出网站ftp用户及密码

第三条命令:

appcmd list vdir

该条命令可以列出id号和所有站点的目录

通过上述命令可以跨到其他网站目录搜集信息~~~

关于跨目录的介绍:详谈如何找到目标站目录

0x52 ZKEYS虚拟主机

敏感目录及信息

注册表位置:

HKEY_LOCAL_MACHINE\SOFTWARE\ZKEYS

一般都在硬盘的根目录

敏感目录:

打开*\ZKEYS\Setup.ini

1.[Mysql] (MYSQL设置)

2.root=aaa (管理员帐号)

3.RootPass=123 (管理员密码)

4.[Mssql] (MSSQL设置)

5.DbPath=d:\MSSQL\Data (MSQL数据库存放路径)

6.SA=aaa (管理眼帐号)

7.SaPass=123 (管理员密码)

Guid=www.chouwazi.com |XXXXXX 主机系统的 IP 授权 和 密码,下面就是看出比较鸡肋了。

要记住mysql是在mysql_zkeys MySqlUserBySH安全账户下运行的mysql_zkeys是属于guest组权限的,MySqlUserBySH属于users组,而mssql就更悲剧了 安全配置很牛叉。

不过值得庆贺的一点,国内的网管都喜欢通用密码,一般拿到 root 密码 社到管理的账号

phpmyadmin 在 127.0.0.1:999 端口,必要的时候可以尝试。

其他:

找找有木有winwebmail ,这个东西有的 zkeys 装了,有的没装,如果找到这东西直接去他目录写个 shell,权限就比之前大了,exp 也能提了。

默认目录 d:\winwebmail\web\

只要有这东西就好办,可以写 lpk,或者替换里面的 exe 啥的都行。

0x53其他不知名虚拟主机

还有存在的虚拟主机就是:

万网虚拟主机

Prim@Hosting虚拟主机

还有各种星外分支~~~

虚拟主机提权遵循的原则是尽可能的搜集信息,一般是从注册表,虚拟主机管理系统的数据库,敏感目录,备份文件,日志信息等中搜集!!!

还有一个要提到的是,并不是每个虚拟主机都能提权,或者说并不是每个虚拟主机都要提权。

如果你有目标站,大可不必第一选择提权,可以首先找到目标在目录,通过一些手段获得目标站的shell或者数据库信息等,直到拿到目标在权限~~~

随着提权手段日益更新,方法也会越来越多,希望大家多多收集,收入囊中

三 : 怎么处理Windows 7虚拟机异常 处理Windows 7虚拟机异常方法介绍

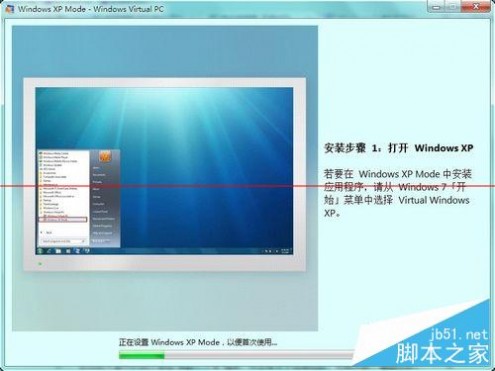

在Windows 7 操作系统安装Windows XP Mode之后,就能使用虚拟机了。但有时候使用不当,这玩意儿就会莫名其妙地发脾气。

1、开始→所有程序→Windows Virtual PC

2、打开Windows Virtual PC之后,竟然空无一物,什么都没有!

3、打开WindowsXPMode→无法启动(文件丢失)→新建。

4、勾选 我接受许可条款→否则下一步是灰色的(不能点击)

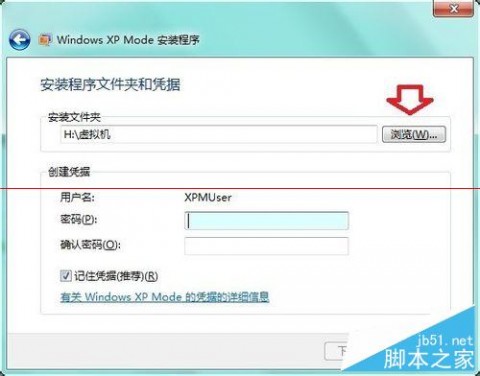

5、如要更换位置,点击浏览。

6、一定要输入密码和确认密码,否则不能进行下去(下一步按钮灰色不能用)→下一步。可以勾选记住凭据,否则每次输入密码,比较麻烦。

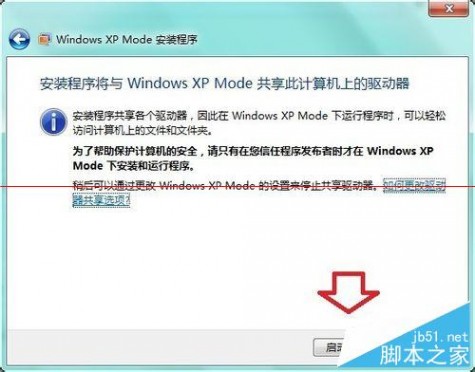

7、勾选一下是否自动更新→下一步。

8、共享计算机上的驱动器,否则看不见其他分区。点选 启动设置。

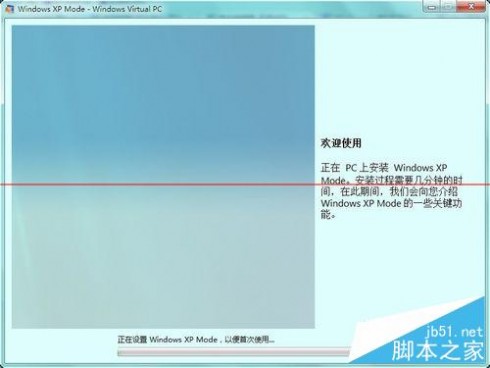

9、进入此界面,就算进入了安装、恢复的过程。

10、设置过程稍慢,注意,不是一点点的慢(相当于重新安装虚拟机)……

11、要有耐心!不要擅自中途中断操作,以免引起不必要的异常。

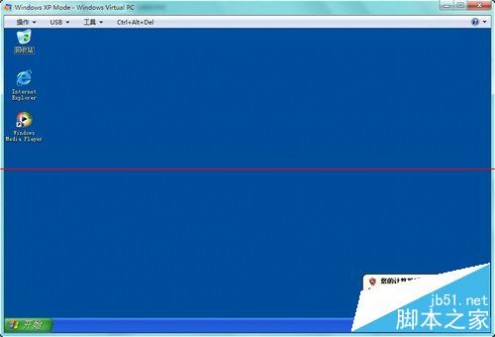

12、终于完成了。

1虚拟机开始菜单

1虚拟机安全风险

1虚拟机更改背景色

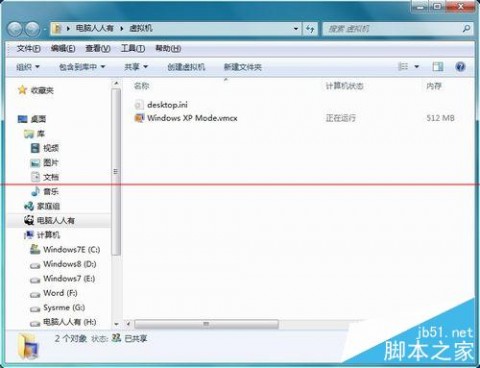

13、再去Windows Virtual PC文件夹查看,多了一个占用512MB内存的 Windows XP Mode.vmcx文件(记住此文件名,下次丢失了可以尝试搜索一下此文件)。

2虚拟机密码出错

1虚拟机默认输入法

0虚拟机更该账户名

14、怎么坏的?就是刚刚打开Windows XP Mode.vmcx文件,正在启动虚拟机之时,马上关闭Windows Virtual PC文件夹,就成这样了,回收站也不见删除的虚拟机的文件。和所有的Windows操作系统一样,一开始联网就是打补丁!补丁摞补丁,补丁何其多!

2虚拟机辅助功能向导

1虚拟机更新驱动

1虚拟机创建账户

注意事项

此经验文章中的图文皆由 电脑人人有 编撰,并且首发于百度经验,如要转载,请留出处。

有帮助,点投票。要细品,可收藏。要继续,请关注。如成功,请点赞。有疑问,请留评。

如有疑问,请在经验文章的底部【有的】中留评,还可截图交流,这样更有利于分析问题。

以上就是小编带来的怎么处理Windows 7虚拟机异常 处理Windows 7虚拟机异常方法介绍,希望能够帮助到大家!

本文标题:windows虚拟主机-虚拟机上Linux如何获取主机Windows 7上文件?61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1