一 : Win2003+Wamp5 V2.1配置VPS环境

1、安装wampserver

利用wampserver安装包直接进行环境配置步骤简单,对于没有任何基础的童鞋们也可以进行自己配置。

wamp5V2.1包:PHP 5.3.3、mysql 5.5.8、Apache 2.2.17、PHPMyAdmin 3.2.0.1

下载地址: >>点击下载

下载成功之后,直接双击安装,过程中选择安装到指定目录即可。这里安装到:D:wamp

注意:如果之前没有安装过apache、mysql之类的,直接一直点击 Next(下一步) 直到安装成功即可。如果前面有安装过,最好先卸载,然后再进行wamp包的安装。

安装好之后右下角将会出现下面的图片,右键点击:

这样就已经安装好了,apache、mysql、php、phpmadmin等,可以通过浏览器访问:http://localhost/ 查看安装后效果。

如果需要开启伪静态支持:

| 打开apache的配置文件httpd.conf

1.把#LoadModule rewrite_module modules/mod_rewrite.so前面的#去掉。

2.找到

#

# AllowOverride controls what directives may be placed in .htaccess files.

# It can be “All”, “None”, or any combination of the keywords:

# Options FileInfo AuthConfig Limit

#

AllowOverride None

把 AllowOverride None 改为 AllowOverride All

最后就是重启一下apache服务器使配置生效,这样就支持.htaccess文件了 |

接着进行域名的绑定,当然,域名必须已经解析到你当前VPS。

2、配置多站点:

打开binapacheApache2.2.17confhttpd.conf

第61行:LoadModule alias_module modules/mod_alias.so 前面是否有#,如果有,去除这句话前面的# (开启alias的支持)

第446行:#Include conf/extra/httpd-vhosts.conf 去掉前面的# (使apache能够读取extra/httpd-vhosts.conf 文件)

打开binapacheApache2.2.17confextrahttpd-vhosts.conf

删除底部默认的一些配置:

之后根据下述添加多站点的方式,选择一种自己进行添加:

| 1、多IP多端口多站点配置 Listen 172.20.30.40:80

Listen 172.20.30.40:8080

Listen 172.20.30.50:80

Listen 172.20.30.50:8080 <VirtualHost 172.20.30.40:80>

DocumentRoot /www/example1-80

ServerName www.example1.com

< /VirtualHost> <VirtualHost 172.20.30.40:8080>

DocumentRoot /www/example1-8080

ServerName www.example1.com

< /VirtualHost> <VirtualHost 172.20.30.50:80>

DocumentRoot /www/example2-80

ServerName www.example1.org

< /VirtualHost> <VirtualHost 172.20.30.50:8080>

DocumentRoot /www/example2-8080

ServerName www.example2.org

< /VirtualHost>

———————————————————— 2、多IP单端口多站点

———————————————————–

<VirtualHost 192.168.1.1:80>

DocumentRoot “/usr/local/apache/a”

ServerName www.a.com #网站根目录

ServerAlias a.com #做出响应的域名,其实也就是这里列出的域名,也指向前面设置的网站根目录

DirectoryIndex index.html index.php

< /VirtualHost> NameVirtualHost 192.168.1.2:80 <VirtualHost 192.168.1.2:80>

DocumentRoot “/usr/local/apache/b”

ServerName www.b.com

ServerAlias b.com

DirectoryIndex index.php

< /VirtualHost> <VirtualHost 192.168.1.2:80>

DocumentRoot “/usr/local/apache/c”

ServerName www.c.com

ServerAlias c.com

DirectoryIndex index.php

< /VirtualHost>

————————————————————— 3、单IP单端口多站点

—————————————————————

Listen 80 NameVirtualHost 192.168.1.15 #接收请求的IP地址 <VirtualHost 192.168.1.15> #绑定的ip ServerAdmin test@test.com #管理员邮箱

DocumentRoot “D:/Inetpub/www/maidou/” #网站目录

ServerName www.test.com #主机名(域名) DirectoryIndex index.php #主目录默认页 ServerAlias test.other.com admin.other.com #做出响应的域名 ErrorLog logs/error_log.log #错误日志

CustomLog logs/custom.log common #用户日志

<Directory “D:/Inetpub/www/maidou/”>

Options Indexes FollowSymLinks

AllowOverride All #AllowOverride指明Apache服务器是否加载.htacess

Order allow,deny

Allow from all

< /Directory> </VirtualHost> # 多台可以再添加

<VirtualHost 192.168.1.15>

DocumentRoot “D:/Inetpub/www/other/”

ServerName www.other.com <Directory “D:/Inetpub/www/other/”>

Options Indexes FollowSymLinks

AllowOverride All

Order allow,deny

Allow from all

< /Directory>

< /VirtualHost> 根据自己的需要设置即可,除了DocumentRoot、ServerName是必须的外,其他几个设置都可以不要。 |

3、重启apache,搞定

注意:实际配置时,可以一边配置一边查看效果,以免配置过程出现错误,最后又不容易找到。

作者:济忆 原文:http://www.yanglongji.com/server/vps-win2003-wamp5/ 转载请注明出处。

注:相关网站建设技巧阅读请移步到建站教程频道。

二 : Linux下vps的优化与安全设置教程[LAMP / WAMP 环境搭配]

Linux下vps的优化与安全设置教程

Linux下vps的优化与安全设置教程

相信很多朋友使用linux操作系统作为server服务器都会选择centos 5.2这个版本,开源而且免费,有着成熟的社区来提供资源。Linux本身的安全性比windows好很多,很多人都不进行安全设置,但很多人在安装完系统后认为linux本身就是安全的所以就没有再从初始化或者安全方面进行设置了,这本身就是个错误的认识,任何系统如果不好好设置都是存在安全问题的。美国主机评论家收集一些centos5.2系统安装后优化及安全设置的教程。

1、建立一个普通权限的用户

A.因为root用户对系统具有全权的操作权限,为了避免一些失误的操作,建议在一般情况下,以一般用户登录系统,必要的时候需要root操作权限时,再通过“su -”命令来登录为root用户进行操作。

useradd pysche

passwd pysche

usermod -G wheel pysche

B. 修改pam配置,使非wheel组用户不能使用su命令登录为root:

vi /etc/pam.d/su

找到

#auth required /lib/security/$ISA/pam_wheel.so use_uid

将行首的 # 去掉。

C. vi /etc/login.defs

在文件末尾加上

SU_WHEEL_ONLY yes

D.禁止ROOT远程SSH登录:

vi /etc/ssh/sshd_config

把其中的

#PermitRootLogin yes

改为

PermitRootLogin no

重启sshd服务

service sshd restart

远程管理用普通用户登录,然后用 su root 切换到root用户就可以拿到最高权限

2、安装yum加速工具,并更新系统

yum install yum-fastestmirror -y

yum upgrade -y

3、安装mlocate工具

yum install mlocate -y

4、root邮件的修改

在系统出现错误或有重要通知发送邮件给root的时候,让系统自动转送到我们通常使用的邮箱中,这样方便查阅相关报告和日志。

vi /etc/aliases

在文件末尾加上

root: pysche@ipbfans.org

5、locate命令设置

vi /etc/updatedb.conf

在末尾增加

DAILY_UPDATE=yes

然后运行

updatedb

6、关闭不必要的服务

比如cups

/etc/init.d/cups stop

chkconfig cups off

除了以下服务以外,其他服务默认的都可以采用刚才的方法关闭:

atd

crond

irqbalance

lvm2-monitor

microcode_ctl

network

sendmail

sshd

syslog

7、停止ipv6

vi /etc/modprobe.conf

在文件末尾加上

alias net-pf-10 off

alias ipv6 off

8、关闭SELinux

vi /etc/selinux/config

将其中的

SELINUX=enforcing

改为

SELINUX=disabled

9、安装sudo工具

yum install sudo -y

安装好了以后,修改sudo的配置

vi /etc/sudousers

将

# %wheel ALL=(ALL) NOPASSWORD:ALL

去掉前面的 # , 然后保存文件。

这样修改了以后,只有所有属于wheel组的用户能执行sudo命令,并且执行sudo命令时只需要输入自己的密码即可。

10、修改SSH配置

vi /etc/ssh/sshd_config

增加ServerKey的强度

找到

#ServerKeyBits 768

改为

ServerKeyBits 1024

不允许root用户直接登录

#PermitRootLogin Yes

改为

PermitRootLogin no

禁止空密码登录

找到

#PermitEmptyPasswords no

去掉前面的 #

全部修改完了以后,重启服务器

init 6

2.删除掉不需要的用户和用户组

应该禁止所有默认的被操作系统本身启动的并且不必要的账号,当您第一次安装系统时就应该这么做,Linux提供了很多默认账号,而账号越多,系统就越容易受到攻击。

有其他用户进入root时 应采用:su - root

vi /etc/passwd

#userdel adm

#userdel lp

#userdel sync

#userdel shutdown

#userdel halt

#userdel news

#userdel uucp

#userdel operator

#userdel games

#userdel gopher

#userdel ftp

vi /etc/group

#groupdel adm

#groupdel lp

#groupdel news

#groupdel uucp

#groupdel games

#groupdel dip

#groupdel pppusers

3.口令文件

chattr命令给下面的文件加上不可更改属性,从而防止非授权用户获得权限。

# chattr +i /etc/passwd

# chattr +i /etc/shadow

# chattr +i /etc/group

# chattr +i /etc/gshadow

检查以上权限后期使用

lsattr /ec/passwd

4.禁止Ctrl Alt Delete重新启动机器命令

修改/etc/inittab文件,将”ca::ctrlaltdel:/sbin/shutdown -t3 -r now”一行注释掉。5.限制su命令

如果您不想任何人能够su作为root,可以编辑/etc/pam.d/su文件,增加如下两行:

auth sufficient /lib/security/pam_rootok.so debug

auth required /lib/security/pam_wheel.so group=isd

这时,仅isd组的用户可以su作为root。此后,如果您希望用户admin能够su作为root,可以运行如下命令:

# usermod -G10 admin

6.删除finger程序,具体方法如下

#rpm –e finger

7.删减登录信息

默认情况下,登录提示信息包括Linux发行版、内核版本名和服务器主机名等。对于一台安全性要求较高的机器来说这样泄漏了过多的信息。可以编辑/etc/rc.d/rc.local将输出系统信息的如下行注释掉。

然后,进行如下操作:

# rm -f /etc/issue

# rm -f /etc/issue.net

# touch /etc/issue

# touch /etc/issue.net

8、更改SSH端口

最好改为10000以上,别人扫描到端口的机率也会下降

不允许使用低版本的SSH协议

vi /etc/ssh/ssd_config

将#protocol 2,1改为

protocol 2

将PORT改为1000以上端口

vi /etc/ssh/sshd_config

Port 10000

同时,创建一个普通登录用户,并取消直接root登录

useradd 'username'

passwd 'username'

vi /etc/ssh/sshd_config

PermitRootLogin no #取消root直接远程登录

9、关闭那些不需要的服务

记住少开一个服务,就少一个危险。

以下仅列出需要启动的服务,未列出的服务一律关闭:

#setup

acpid

anacron

cpuspeed

crond

irqbalance \\仅当服务器CPU为S.M.P架构或支持双核心、HT技术时,才需开启,否则关闭。

microcode_ctl

network

random

sendmail

sshd

syslog

yum-updatesd

10、启用iptables 防火墙,对增加系统安全有许多好处。

设置好防火墙的规则。

vi /etc/sysconf/iptables

*filter

:INPUT DROP [0:0]

:FORWARD DROP [0:0]

:OUTPUT ACCEPT [0:0]

# allow local loopback connections

-A INPUT -i lo -j ACCEPT

# drop INVALID connections

-A INPUT -m state --state INVALID -j DROP

-A OUTPUT-m state --state INVALID -j DROP

-A FORWARD -m state --state INVALID -j DROP

# allow all established and related

-A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

# add anymore rules here

COMMIT

11.系统安全记录文件

操作系统内部的记录文件是检测是否有网络入侵的重要线索。如果您的系统是直接连到Internet,您发现有很多人对您的系统做Telnet/FTP登录尝试,可以运行”#more /var/log/secure | grep refused”来检查系统所受到的攻击,以便采取相应的对策,如使用SSH来替换Telnet/rlogin等。

12.创建所有重要的日志文件的硬拷贝

如果服务器比较重要,可以考虑把ssh,mail,引导信息等打印出来.在/etc/syslog.conf文件中加入一行.:

Authpriv.*;mail.*;local7.*;auth.*;daemon.info /dev/lp0

执行/etc/rc.d/init.d/syslog restart

或者把日志发送到其它服务器保存

如

authpriv.* /var/log/secure

要把它发送到192.168.0.2,就可以这样修改

authpriv.* @192.168.0.2/var/log/secure

13。改变/etc/rc.d/init.d目录下的脚本文件的访问许可

# chmod -R 700 /etc/rc.d/init.d/*

这样便仅有root可以读、写或执行上述所有脚本文件。

注意:慎重修改此安全设置

14.inetd.conf或xinetd.conf

如果是inetd.conf建议注释掉所有的r开头的程序,exec等

7,TCP_Wrappers

在/etc/hosts.allow中加入允许的服务,在/etc/hosts.deny里加入这么一行ALL:ALL

15./etc/aliases文件

Aliases文件如果管理错误或管理粗心就会造成安全隐患.把定义”decode”这个别名的行从aliases文件中删除.

编辑aliases,删除或注释下面这些行:

#games: root

#ingres: root

#system: root

#toor: root

#uucp: root

#manager: root

#dumper: root

#operator: root

#decode: root

运行/usr/bin/nesaliases重新加载.

16.防止sendmail被没有授权的用户滥用

编辑sendmail.cf

把PrivacyOptions=authwarnings

改为PrivacyOptions=authwarnings,noexpn,novrfy

17.不响应ping

#echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all

18.使TCP SYN Cookie保护生效

Echo 1 > /proc/sys/net/ipv4/tcp_syncookies

19.带S位的程序

可以清除s位的程序包括但不限于:

?从来不用的程序;

?不希望非root用户运行的程序;

?偶尔用用,但是不介意先用su命令变为root后再运行.

find / -type f \( -perm 04000 –o –perm -02000 \)-print

chmod a-s 程序名

20.帐号安全设置

修改/etc/login.def文件

PASS_MAX_DAYS 120 ?设置密码过期日期

PASS_MIN_DAYS 0 ?设置密码最少更改日期

PASS_MIN_LEN10?设置密码最小长度

PASS_WARN_AGE 7?设置过期提前警告天数

确保/etc/shadow为root只读

确保/etc/passwd为root读写

定期用密码工具检测用户密码强度

21. /etc/exports

如果通过NFS把文件共享出来,那么一定要配置”/etc/exports”文件,使得访问限制尽可能的严格.这就是说,不要使用通配符,不允许对根目录有写权限,而且尽可能的只给读权限.在/etc/exports文件加入:

/dir/to/export host1.mydomain.com(ro,root_squash)

/dir/to/export host2.mydomain.com(ro,root_squash)

建议最好不要使用NFS.

22.登录终端设置

/etc/securetty文件指定了允许root登录的tty设备,由/bin/login程序读取,其格式是一个被允许的名字列表,您可以

编辑/etc/securetty且注释掉如下的行。

tty1

# tty2

# tty3

# tty4

# tty5

# tty6

这时,root仅可在tty1终端登录。

23.防止IP欺骗

编辑host.conf文件并增加如下几行来防止IP欺骗攻击。

order bind,hosts

multi off

nospoof on

24.Inetd设置

首先要确认/etc/inetd.conf的所有者是root,且文件权限设置为600。设置完成后,可以使用”stat”命令进行检查。

# chmod 600 /etc/inetd.conf

然后,编辑/etc/inetd.conf禁止以下服务。

ftp telnet shell login exec talk ntalk imap pop-2 pop-3 finger auth

如果您安装了ssh/scp,也可以禁止掉Telnet/FTP。为了使改变生效,运行如下命令:

#killall -HUP inetd

默认情况下,多数Linux系统允许所有的请求,而用TCP_WRAPPERS增强系统安全性是举手之劳,您可以修

改/etc/hosts.deny和/etc/hosts.allow来增加访问限制。例如,将/etc/hosts.deny设为”ALL: ALL”可以默认拒绝所有访问

。然后在/etc/hosts.allow文件中添加允许的访问。例如,”sshd: 192.168.1.10/255.255.255.0 gate.openarch.com”表示

允许IP地址192.168.1.10和主机名gate.openarch.com允许通过SSH连接。

配置完成后,可以用tcpdchk检查:

# tcpdchk

tcpchk是TCP_Wrapper配置检查工具,它检查您的tcp wrapper配置并报告所有发现的潜在/存在的问题。

25.防止DoS攻击

对系统所有的用户设置资源限制可以防止DoS类型攻击。如最大进程数和内存使用数量等。例如,可以

在/etc/security/limits.conf中添加如下几行:

* hard core 0

* hard rss 5000

* hard nproc 20

然后必须编辑/etc/pam.d/login文件检查下面一行是否存在。

session required /lib/security/pam_limits.so

上面的命令禁止调试文件,限制进程数为50并且限制内存使用为5MB。

26.内核参数调整

#vi /etc/sysctl.conf

sysctl -w net.ipv4.conf.default.accept_source_route=0

sysctl -w net.ipv4.icmp_echo_ignore_broadcasts=1

#sysctl -w net.ipv4.icmp_echo_ignore_all=1

sysctl -w net.ipv4.icmp_ignore_bogus_error_responses=1

sysctl -w net.ipv4.ip_conntrack_max=65535

sysctl -w net.ipv4.tcp_syncookies=1

sysctl -w net.ipv4.tcp_syn_retries=1

sysctl -w net.ipv4.tcp_fin_timeout=5

sysctl -w net.ipv4.tcp_synack_retries=1

sysctl -w net.ipv4.tcp_syncookies=1

sysctl -w net.ipv4.route.gc_timeout=100

sysctl -w net.ipv4.tcp_keepalive_time=500

sysctl -w net.ipv4.tcp_max_syn_backlog=10000

27.查看系统隐藏文件

find / -name “.*” –print

28.查找系统中没有主人的文件

find / -nouser –o –nogroup

29.查找.rhosts文件

find /home -name “.rhosts”

如果有,请删除它.

30.收回系统编译器的权限或删除

如: chmod 700 /usr/bin/gcc

31.查找任何人都有写权限的文件和目录

find / -type f\( -perm -2-o perm -20 \) ls

find / -type f\( -perm -2 –o –perm -20 \) ls

32.关闭FTP匿名用户登陆

33.icmp包处理

1)用防火墙禁止(或丢弃) icmp 包

iptables -A INPUT -p icmp -j DROP

2)对所有用ICMP通讯的包不予响应

比如PING TRACERT

34.Bash Shell 命令

Bash shell在“~/.bash_history”(“~/”表示用户目录)文件中保存了500条使用过的命令,这样可以使你输入使用过的长命令变得容易。每个在系统中拥有账号的用户在他的目录下都有一个“.bash_history”文件。bash shell应该保存少量的命令,并且在每次用户注销时都把这些历史命令删除。

经过以上的设置,您的Linux服务器已经可以对绝大多数已知的安全问题和网络攻击具有免疫能力,但一名优秀的系统管理员仍然要时刻注意网络安全动态,随时对已经暴露出的和潜在安全漏洞进行修补。

centOS 5.4 IP,防火墙,SSH配置(详细版本)2010年01月21日 星期四 上午 00:57文件 /etc/sysconfig/network

这个/etc/sysconfig/network文件是定义hostname和是否利用网络的不接触网络设备的对系统全体定义的文件。

设定形式:设定值=值

/etc/sysconfig/network的设定项目如下:

NETWORKING 是否利用网络

GATEWAY 默认网关

IPGATEWAYDEV 默认网关的接口名

HOSTNAME 主机名

DOMAIN 域名

文件 /etc/sysconfig/network-scripts/ifcfg-eth0

/etc/sysconfig/network-scripts在这个目录下面,存放的是网络接口(网卡)的制御脚本文件(控制文件),ifcfg- eth0是默认的第一个网络接口,如果机器中有多个网络接口,那么名字就将依此类推ifcfg-eth1,ifcfg-eth2,ifcfg- eth3......(这里面的文件是相当重要的,涉及到网络能否正常工作)

设定形式:设定值=值

设定项目项目如下:

DEVICE 接口名(设备,网卡)

BOOTPROTO IP的配置方法(static:固定IP, dhcpHCP, none:手动)

HWADDR MAC地址

ONBOOT 系统启动的时候网络接口是否有效(yes/no)

TYPE 网络类型(通常是Ethemet)

NETMASK 网络掩码

IPADDR IP地址

IPV6INIT IPV6是否有效(yes/no)

GATEWAY 默认网关IP地址

这里有一个例子:

CODE:

[root@linux ~]# cat -n /etc/sysconfig/network-scripts/ifcfg-eth0

DEVICE=eth0:0

BOOTPROTO=static

BROADCAST=192.168.0.255

IPADDR=192.168.0.101

NETMASK=255.255.255.0

NETWORK=192.168.0.0

ONBOOT=yes

=================================

DEVICE=eth0

BOOTPROTO=none

HWADDR=00:16:E6:4D:30:05

ONBOOT=yes

IPADDR=192.168.1.99

NETMASK=255.255.255.0

NETWORK=192.168.1.0

TYPE=Ethernet

USERCTL=no

IPV6INIT=no

PEERDNS=yes

GATEWAY=192.168.1.1

文件 /etc/resolv.conf

这个文件是用来配置主机将用的DNS服务器信息。在这个文件中如果不设置DNS服务器的IP地址,那么在通信的时候,将无法指定像http://www.waptv.us这样的域名。(DNS是Domain Name

System的简称,中文名称域名解析服务器,主要是IP和域名转换功能)/etc/resolv.conf的设定项目:

domain ←定义本地域名

search ←定义域名和搜索列表

nameserver←定义被参照的DNS服务器的IP地址(最多可指定3个)

一般来说最重要的是第三个nameserver项目,没有这项定义,用域名将无法访问网站,并且yum等服务将无法利用

======================

search localdomain

nameserver 192.168.1.1

网络基本命令

[root@linux ~]#service network restart

start ←启动

stop ←停止

restart ←再启动

reload ←和再启动一样(..)

status ←状态表示

防火墙配置: /etc/sysconfig/iptables

-A RH-Firewall-1-INPUT -m state --state NEW -m tcp -p tcp --dport 7777 -j ACCEPT

允许的端口,在修改SSH端口前,先在这里开启端口。

SSH端口修改

/etc/ssh/ssh_config

/etc/ssh/sshd_config

port 8888

port 22 #先留着此端口,上面的端口可以链接了,在关闭这个

service sshd restart #重启SSH

/etc/init.d/iptables restart #重启防火

三 : ApacheFlex+AdobeFlashBuilder环境配置

在开始学习Flex之前,需要配置开发环境。Apache FlexSDK包含了你开发所需要的东西,当然除了集成开发环境(Integrated DevelopmentEnvironment,IDE)。严格的说,你不使用IDE也能进行开发,不过十分推荐你使用1个IDE。在这个文档中我们不再介绍怎样使用Notepad或者vi创建和编译1个应用,你只要知道你可以使用它们完成所需的工作就行。

可以参考官方教程:

我使用的IDE是Adobe Flash Builder,下面说明怎么样在Adobe Flash Builder中安装ApacheFle。

1.下载Adobe Flash Builder

我们可以从adobe的网站下载Adobe Flash Builder,我下载的版本是Adobe Flash Builder4.7,地址如下:

https://creative.adobe.com/products/download/flash-builder

需要在上进行注册,通过邮箱即可。

下载的文件是CreativeCloudSet-Up.exe,安装这个文件,在Adobe CreativeCloud中安装Flash BuilderPremlum,会自动下载安装,大小有1G左右,需要的时间比较长,也可以通过迅雷来下载安装,按照自己系统需要,将下面地址复制到迅雷的新建任务中,

32 bit:

http://trials3.adobe.com/AdobeProducts/FLBR/4_7/win32/FlashBuilder_4_7_LS10.exe

64 bit:

http://trials3.adobe.com/AdobeProducts/FLBR/4_7/win64/FlashBuilder_4_7_LS10_win64.exe

2.安装Adobe Flash Builder 4.7

在Adobe Creative Cloud中安装Flash BuilderPremlum或者运行lashBuilder_4_7_LS10_win64.exe。需要记住它的安装位置,如果是默认安装的话,在"C:\ProgramFiles\Adobe\Adobe Flash Builder 4.7 (64Bit)\FlashBuilder.exe"

3.下载Apache Flex SDK

地址如下:

需要注意的是,如果你的Flash player版本不够高是看不到下面这个下载按钮(绿色的DOWNLOAD)的:

所以最好先把Flashplayer升级到14。点击DOWNLOAD下载“apache-flex-sdk-installer-3.1.0-bin.exe”之后安装。

4.安装Apache Flex SDK

运行“apache-flex-sdk-installer-3.1.0-bin.exe”,按照默认路径,点击继续,安装完成后,在“C:\ProgramFiles\Adobe\Adobe Flash Builder 4.7 (64Bit)\sdks”下新建文件夹“4.13.0”,文件夹名对用flex的版本号,运行“Apache Flex SDKInstaller”:

点击下1步,选择安装位置“C:\Program Files\Adobe\Adobe Flash Builder 4.7 (64Bit)\sdks\4.13.0”,点击下1步,选择需要的许可协议,点击安装。然后等待下载和安装完成。

安装完成后如下:

关闭就可以。

5运行Flash Builder

运行"C:\Program Files\Adobe\Adobe Flash Builder4.7 (64Bit)\FlashBuilder.exe",需要输入刚刚在Adobe上注册的账号邮箱和密码

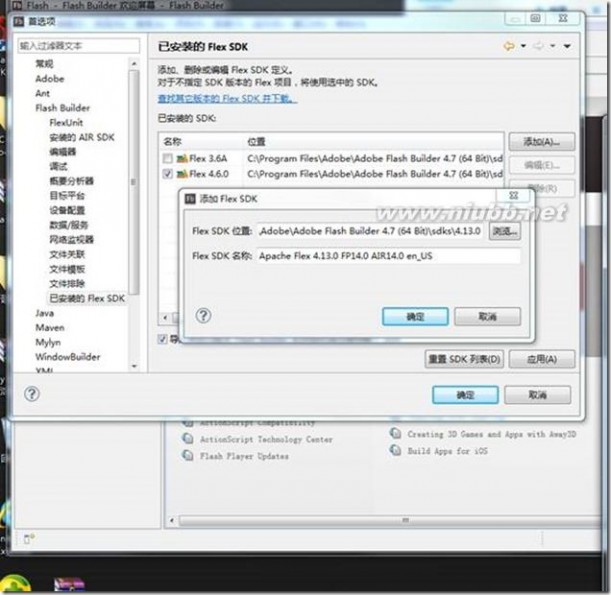

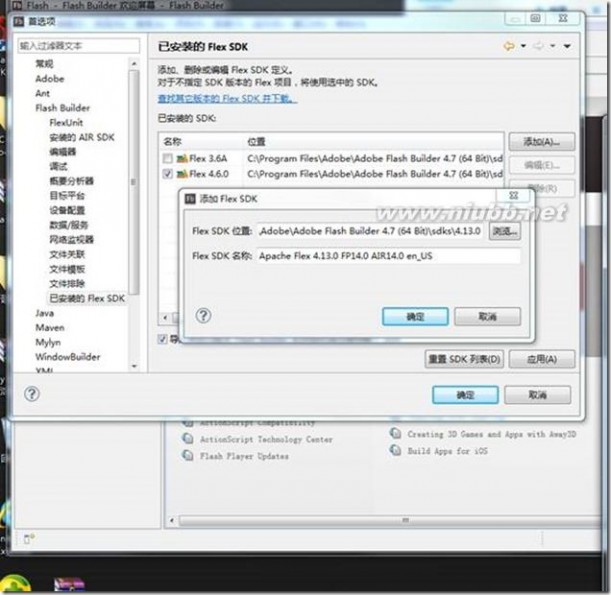

6配置Flash Builder中SDK的路径

点击窗口-首选项,在弹出窗口中选择Flash Builder-已安装的FlexSDK,点击添加,选择SDK位置“C:\Program Files\Adobe\Adobe Flas[www.61k.com)h Builder 4.7 (64Bit)\sdks\4.13.0”,就是刚刚新建的文件夹:

点击确定。再点击确定

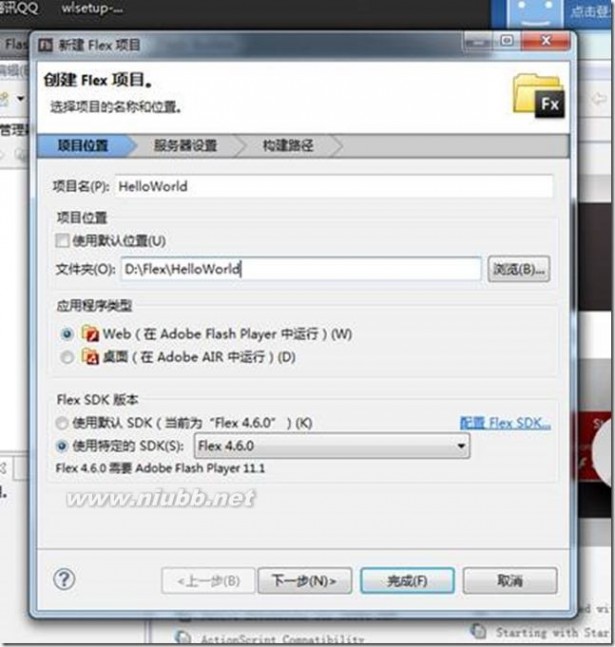

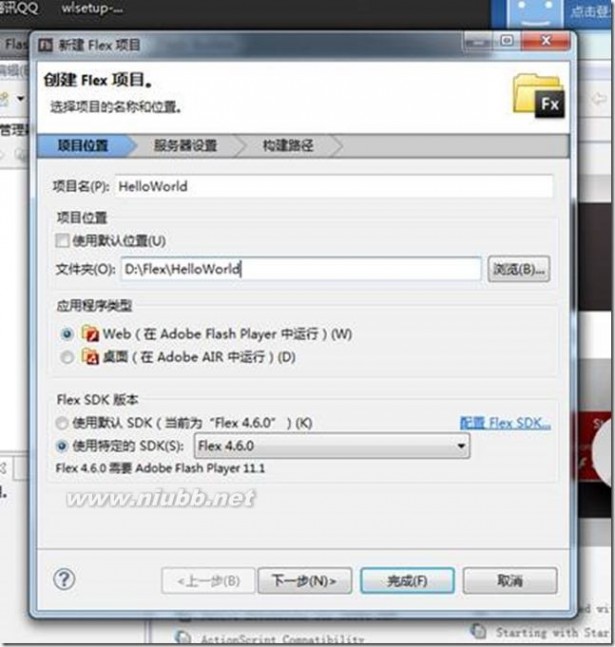

7创建1个新项目。

选择文件-新建-Flex项目。项目名称和位置自己选择,选择Flex SDK版本为“使用特定的SDK”:

点击完成。

此时会自动打开“HelloWorld.mxml”。需要注意的是Adobe Flash Builder 4.7和AdobeFlash Builder 4.6都有1个bug,当创建.mxml文件时会错误的增加下面这个属性:

layout="absolute"

要将其删掉。这个错误不一定会出现,如果出现会有红色叉标出。

修改HelloWorld.mxml:

保存后点击运行(ctrl+f11)就会看到在浏览器中的Hello World!。注意:最好使用IE并将Flashplayer升级到14。现在即可继续学习Flex了。

四 : 为Linux环境配置高可用性

当运转一个对于你的IT环境具有重要意义的服务时,有必要保证它使用高可用性(high-availability,HA)技术,包含配置软硬件。本文会教你如何使用Corosync和Pacemaker,为Linux的环境配置高可用性。

Linux HA 软件

Corosync和Pacemaker是Linux HA的实际执行标准。Corosync核对群集中所有的节点,确保其可用,Pacemaker负责群集中资源的位置。

你可以把两个软件都安装到所有的Linux发行套件中去,来创建一个可以保护重要服务的HA stack。本篇技巧中,我们将以OpenSUSE作为Linux套件的例子,因为它可以做一个免费的test drive。决定让OpenSUSE来保障服务之后,你可以为你的企业Linux套件买一个支持版的。SUSE和红帽都有HA版本的Linux,可用额外的企业级支持。

我们来学习一下如何安装,并观察其中一些功能。

安装软件

输入以下命令,可以为OpenSUSE安装Pacemaker和Corosync:

zypper install pacemaker pacemaker-mgmt

这条命令会在你服务器上安装所有运行Linux HA环境必要的Pacemaker软件,一般来说,这条命令覆盖所有在HA群集上使用的节点,但是对于安装测试环境来说,最好只在一个节点上使用该命令。完成之后,你就可以开始配置软件,构建节点。

群集的更低层面有Corosync进程服务,这需要一个在/etc/corosync/corosync.conf的主配置文件。这个文件用来指定群集中的节点如何互相保持关联。安装过程,会给你一个名字类似corosync.conf.example的文件,包含了你需要用来启动群集的所有东西。只有一项需要调整,那就是界面设置,这在配置文件的totem section之中。使用命令ip address show来确定群集中每个系统的IP地址,还要确保网络设置与使用中的实际网络地址相一致:

totem {...interface {ringnumber: 0bindnetaddr: 192.168.1.0mcastaddr: 226.94.1.1mcastport: 5405}}第一点:确保改变界面设置,以反映你的当前网络设置。

创建corosync.conf文件之后,就得开始openais service,这负责在OpenSUSE上启动Corosync。使用service openais start命令:

service openais start

启动了openais service之后,可以启动crm_mon命令。这个命令能显示你的群集stack是否可用,告诉你群集中现有节点的数量。如果你在output中看到其他东西,那也不妨,即使群集中的节点被标记为offline。

图1:确保Corosync layer在继续工作之前已经可用。

为服务配置Linux HA

一旦Corosync layer能行了,你就可以继续创建HA的下一步。为了便于理解,我先告诉你如何创建高可用性IP地址。首先为用户hacluster(在群集环境中的默认用户账号)创建密码,使用passwd hacluster命令,输入你要设的密码。

这时,你可以使用crm_gui命令,启动Pacemaker 图形化管理客户端。在图形界面上选择Connection login,激活为hacluster用户。你现在可以看到群集中的内容了,表现为你在群集上加的节点。点击Configuration然后点击Resources,再点击Add,你就可以添加HA IP地址。在Add窗口中选择Primitive来增加一个标准服务作为资源,然后点击OK。现在你就可以看见Add Primitive窗口,可以用ID来进入。然后,使用以下命令确定接下来的参数:

ID: testipClass: ocfProvider: heartbeatType: IPaddr2

也要确保资源的初始状态被设置为Started,然后点击Forward,跳转到一个界面把刚刚创建的属性添加给资源。在该界面点击ip,选择Edit来进入你要加的新的唯一IP地址,作为高可用性IP地址。一般这得是你的服务能够达到的IP地址。现在选择OK来添加IP地址,然后选择Apply将其写入群集。

一般情况下你还需要安装STONITH,来保证群集中节点的完整,本文下一部分会提到这一点,现在你可以先跳过,选择Configuration,然后是CRM Configure,取消选择Stonith Enabled。点击Apply来保存改变,这就会给你一个高可用的IP地址。你可以通过选择Configuration¬——Management来确定。

图2:配置完HA的资源,你可以通过crm_gui命令的管理部分确定它是否成功。

现在可以做最终测试了:IP地址已经配置好了,可以被群集管理了,这意味着群集在停止运转后,启动了IP地址。你可以手动停止IP地址,来测试运行情况。比如说,如果你使用了192.168.1.169作为地址,与界面eth0相关联,使用ip addr del dev eth0 192.168.1.169命令。几秒钟后,使用ip addr show检查IP地址是否存在。群集正常情况下应该在那段IP地址重启节点。

原文:?lg=t

五 : linux下quota的配置

最近见很多linux爱好者说不知道怎样配置quota,现将鄙人的经历分享给大家。

首先我们要查看磁盘的文件系统df -l 查看是否有系统启用了quota,

1、mount -o remount,usrquota,grpquota /home(你需要启用quota的文件系统最好别选/)

2、使其开机自动挂载,vim /etc/fstab

会出现这种形式 ....... /home default

在后面添加使其成为......../home default,usrquota,grpquota

或者在终端中输入ntsysv 选择quota

3、quotacheck www.2cto.com

执行命令quotacheck -avug

若出现失败重新执行quotacheck -avugm

4、开启quota

quotaon -avug 或quotaon -uv /home(你指定的文件系统)

5、edquota

编辑磁盘配额

edquota -u 用户名

进入编辑,修改blocks后的 soft和hard(soft和hard我在这儿就不介绍了哈)

edquota -p 用户名1 -u 用户名2 将用户名1的设置复制给用户名2

edquota -t 修改宽限时间的

6、repquota -avus

以列表的形式输出配置信息。

作者 吴书强123

本文标题:

linux环境配置-Win2003+Wamp5 V2.1配置VPS环境 本文地址:

http://www.61k.com/1162037.html