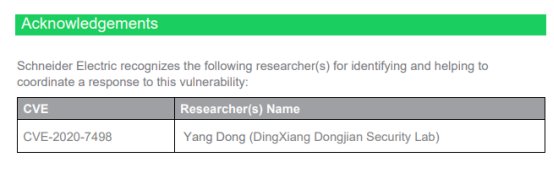

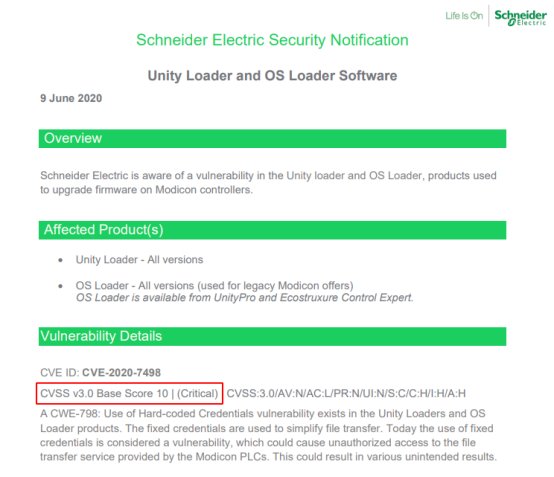

6 月 9 日,施耐德电气最新发布的安全公告中,公开致谢顶象洞见安全实验室发现并协助成功修复硬编码漏洞 (CVE-2020-7498)。公告中施耐德电气将该漏洞定级为 “严重”,攻击者利用该漏洞,可对 PLC 设备进行重启、植入恶意软件,甚至损坏设备。

目前施耐德电气已发布修复建议,建议用户尽快升级修复。

顶象洞见安全实验室研究员发现,施耐德电气旗下莫迪康 M580、M340、Momentum、Quantum 和 Premium 等型号 PLC 的固件升级包中,包含多个硬编码账号和密码。这些硬编码的账号和密码没有经过任何的存储保护和传输保护,可以轻易的被逆向工程或者网络抓包的方式捕获到。

该漏洞的在 CVSS3.0 的基础分中被评为满分 10 分 (严重等级)。

该漏洞进而导致如下严重后果:

1、设备被植入恶意软件,比如勒索软件等 ;

2、攻击者登录进 FTP 后利用重启等命令对 PLC 进行拒绝服务攻击,造成设备不能正常工作 ;

3、攻击者恶意升级使得设备固件损坏从而造成设备报废,无法通过正常升级手段恢复。

顶象工控安全团队第一时间向施耐德电气提交了漏洞细节,并提供紧急修复方案:

1、在防火墙中加入对 FTP 协议 (TCP 端口 21 默认)的过滤,禁止外网访问 PLC 设备的 FTP 服务。

2、在部分 PLC 中使用 EcoStruxureControl Expert 关闭 PLC 设备的 FTP 服务。

洞见安全实验室是顶象面向工控领域的一个实验室,提供立体的风险感知和威胁预警服务。帮助企业提前做好安全防护,进而帮助客户构建自主可控的安全体系,实现创新业务可持续的增长。

版权声明:本文内容由网友上传(或整理自网络),原作者已无法考证,版权归原作者所有。61k阅读网免费发布仅供学习参考,其观点不代表本站立场。

本文标题:顶象发现并协助施耐德修复 PLC 漏洞,获官方致谢 顶象获得施耐德致谢61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1