一 : Ubuntu下使用wireshark进行网络抓包

下面是在Ubuntu中进行网络抓包的教程。

“www.61k.com)1.安装wireshark

终端运行:sudo apt-get install wireshark

2.修改init.lua

直接运行wireshark的话会报错:

Lua: Error during loading:

[string "/usr/share/wireshark/init.lua"]:45: dofile has been disabled

要对其进行修改,终端运行

sudo gedit /usr/share/wireshark/init.lua

倒数第二行改为--dofile(DATA_DIR.."console.lua")

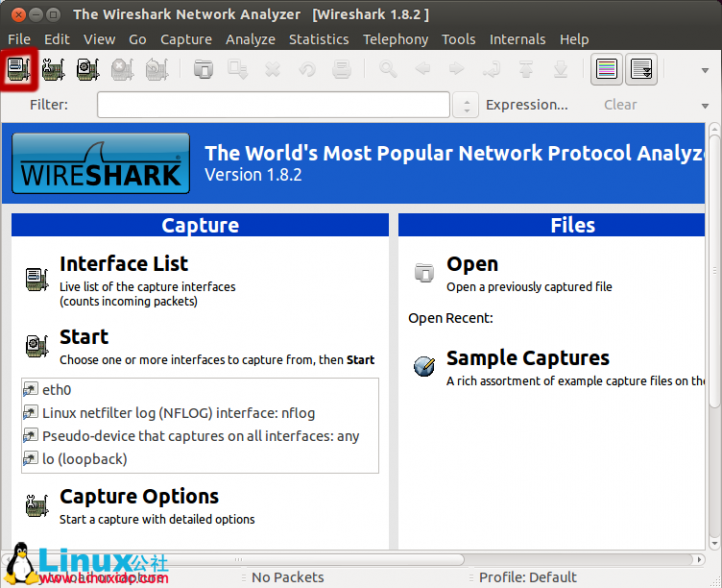

3.启动软件

终端运行:sudo wireshark

点击左上角的图标,接下来会提示选择网络端口,我用的是有线,选择eth0.

4.分析TCP三次握手过程

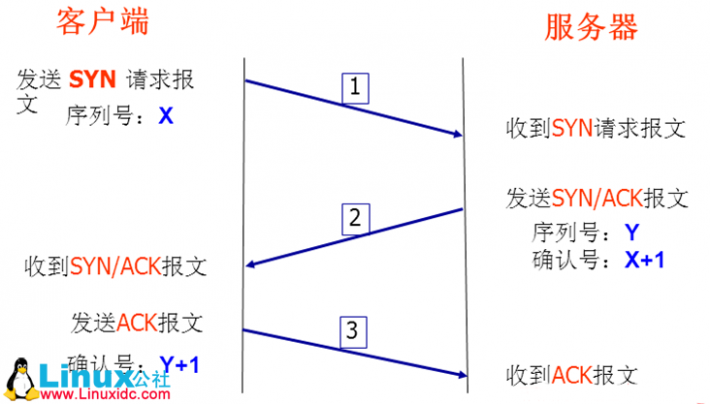

我们都知道,在正常情况下的,TCP的连接建立是通过三次握手过程来完成的,如下图展示的一样:

具体描述是:

第一次握手:建立连接时,客户端发送syn包(syn=j)到服务器,并进入SYN_SEND状态,等待服务器确认;

第二次握手:服务器收到syn包,必须确认客户的SYN(ack=j+1),同时自己也发送一个SYN包(syn=k),即SYN+ACK包,此时服务器进入SYN_RECV状态;

第三次握手:客户端收到服务器的SYN+ACK包,向服务器发送确认包ACK(ack=k+1),此包发送完毕,客户端和服务器进入ESTABLISHED状态,完成三次握手。 完成三次握手,客户端与服务器开始传送数据.

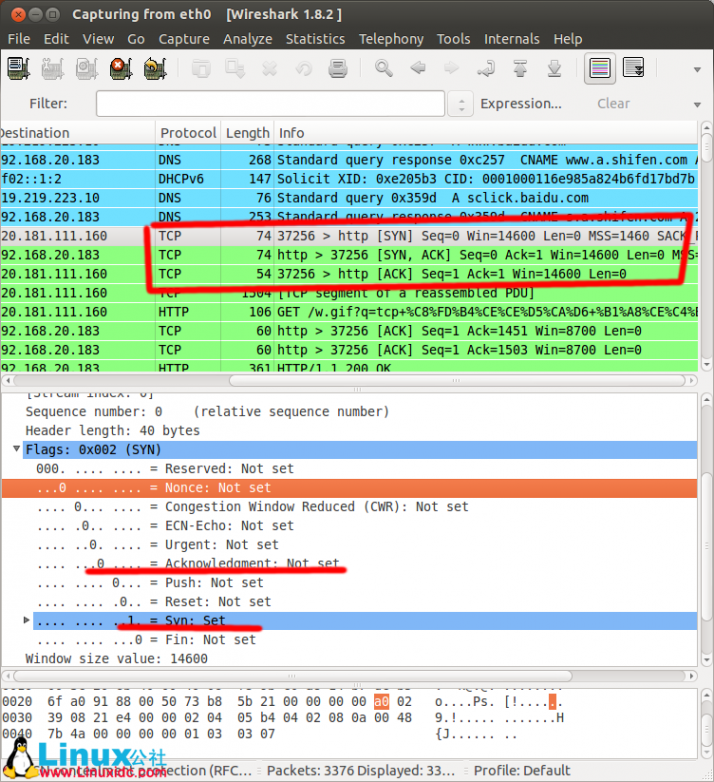

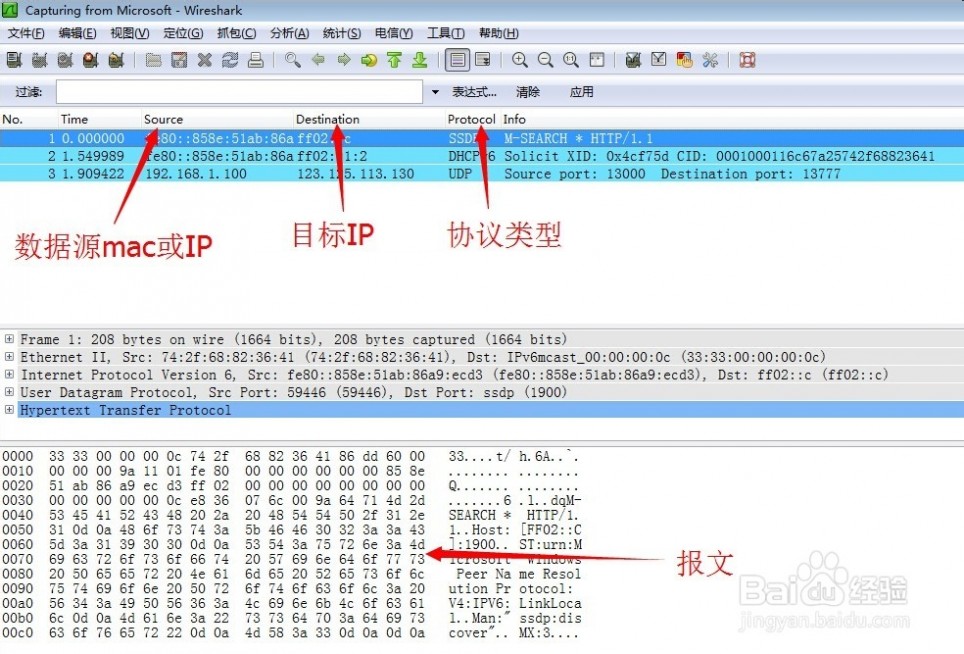

打开wireshark之后,软件开始监听,我们随便在浏览器中点击一个网站,这个时候电脑就会和别的服务器建立理解,然后就会产生三次握手的报文了。

下面就是我抓到的一些包,看红线部分:

第一次握手:ack=0,syn=1;客户向服务器请求。

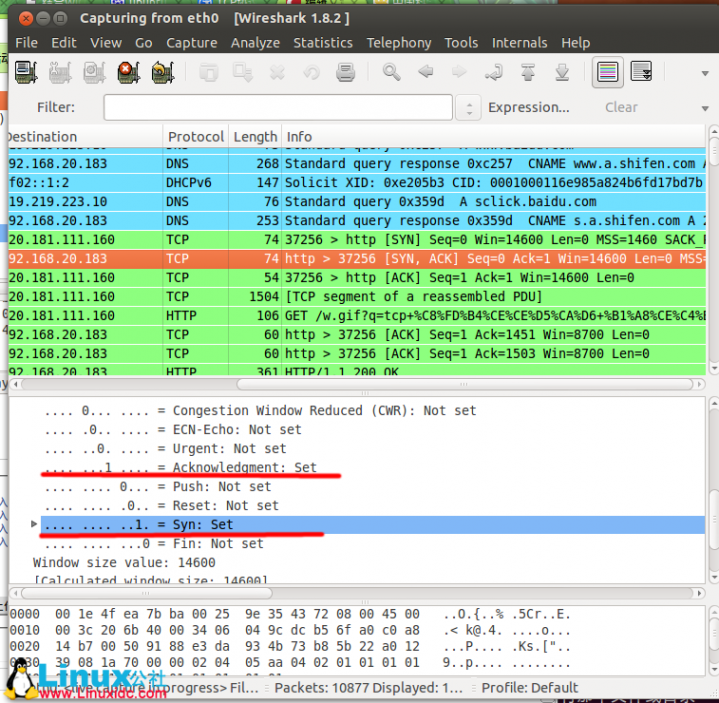

第二次握手:ack=1,syn=1.服务器回复。

第三握手:ack=1,syn=0.客户确认。

二 : Linux下Wireshark的网络抓包使用方法

Wireshark是世界上最流行的网络分析工具。这个强大的工具可以捕捉网络中的数据,并为用户提供关于网络和上层协议的各种信息。

与很多其他网络工具一样,Wireshark也使用pcap network library来进行封包捕捉。

Wireshark的优势:

- 安装方便。

- 简单易用的界面。

- 提供丰富的功能。

Wireshark的原名是Ethereal,新名字是2006年起用的。当时Ethereal的主要开发者决定离开他原来供职的公司,并继续开发这个软件。但由于Ethereal这个名称的使用权已经被原来那个公司注册,Wireshark这个新名字也就应运而生了。

Wireshark目前世界上最受欢迎的协议分析软件,利用它可将捕获到的各种各样协议的网络二进制数据流翻译为人们容易读懂和理解的文字和图表等形式,极大地方便了对网络活动的监测分析和教学实验。它有十分丰富和强大的统计分析功能,可在Windows,Linux 和UNIX等系统上运行。此软件于1998年由美国Gerald Combs首创研发,原名Ethereal,至今世界各国已有100多位网络专家和软件人员正在共同参与此软件的升级完善和维护。它的名称于2006年5月由原Ethereal改为Wireshark。至今它的更新升级速度大约每2~3个月推出一个新的版本,2007年9月时的版本号为0.99.6。但是升级后软件的主要功能和使用方法保持不变。它是一个开源代码的免费软件,任何人都可自由下载,也可参与共同开发。

Wireshark网络协议分析软件可以十分方便直观地应用于计算机网络原理和网络安全的教学实验,网络的日常安全监测,网络性能参数测试,网络恶意代码的捕获分析,网络用户的行为监测,黑客活动的追踪等。因此它在世界范围的网络管理专家,信息安全专家,软件和硬件开发人员中,以及美国的一些知名大学的网络原理和信息安全技术的教学、科研和实验工作中得到广泛的应用。

在安装新旧版本软件包和使用中,Ethereal与Wireshark的一些细微区别如下:

(1)Ethereal软件安装包中包含的网络数据采集软件是winpcap 3.0的版本,保存捕获数据时只能用英文的文件名,文件名默认后缀为 .cap

(2)Wireshark软件安装包中,目前包含的网络数据采集软件是winpcap 4.0版本,保存捕获数据时可以用中文的文件名,文件名默认后缀为 .pcap。另外,Wireshark可以翻译解释更多的网络通信协议数据,对网络数据流具有更好的统计分析功能,在网络安全教学和日常网络监管工作中使用更方便,而基本使用方法仍然与Ethereal相同。

winpcap(windows packet capture)是windows平台下一个免费,公共的网络访问系统。开发winpcap这个项目的目的在于为win32应用程序提供访问网络底层的能力。

在Linux下,当我们需要抓取网络数据包分析时,通常是使用tcpdump抓取网络raw数据包存到一个文件,然后下载到本地使用wireshark界面网络分析工具进行网络包分析。

最近才发现,原来wireshark也提供有Linux命令行工具-tshark。tshark不仅有抓包的功能,还带了解析各种协议的能力。下面我们以两个实例来介绍tshark工具。

1、安装方法

CentOS:

yum install -y wireshark

apt-get install -y tshark

tshark -s 512 -i eth0 -n -f 'tcp dst port 80' -R 'http.host and http.request.uri' -T fields -e http.host -e http.request.uri -l | tr -d 't'

tshark -s 512 -i eth0 -n -f 'tcp dst port 3306' -R 'mysql.query' -T fields -e mysql.query

三 : 最新wireshark抓包教程 图文大图版

大家都知道,sniffer是一款收费产品, 要真正的学会使用,因为有许多的参数设置,还是有一点的难度。我要给大家推荐的是wireshark, Wireshark 开源, 设置简单,而且当前应用非常广泛, 在许多的大型企业,以及数据中心都有用到。

Wireshark 1.12.0

方法/步骤

1、首先大家可以去官网上下载最新的而且稳定的版本:Wireshark 1.12.0

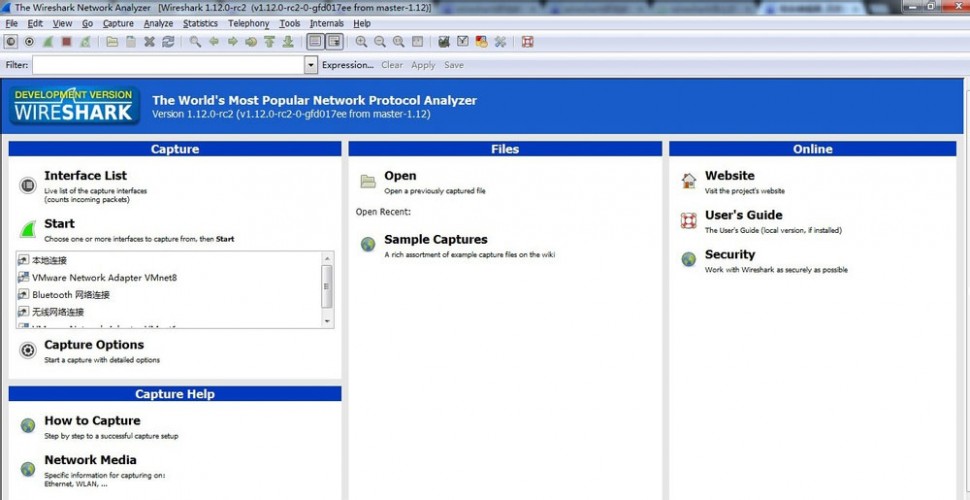

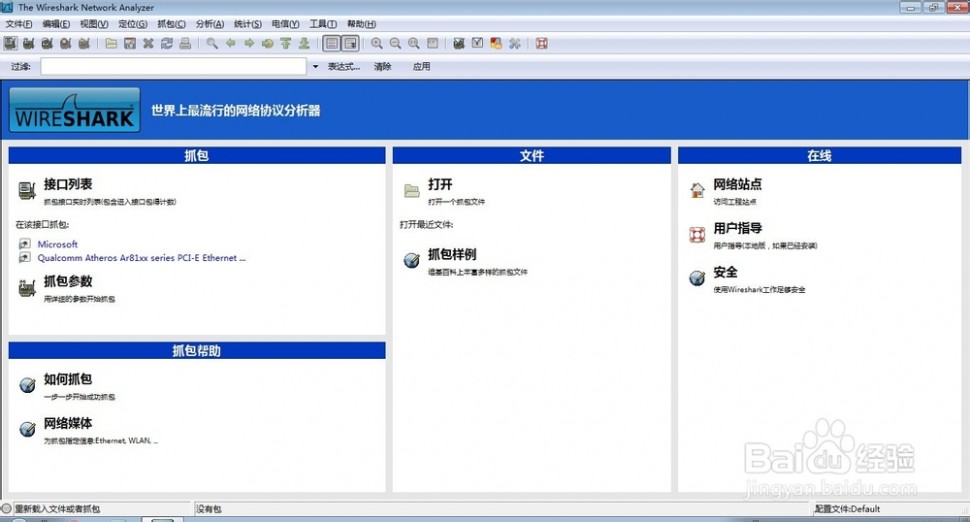

2、安装完成之后, 将进入如图所示的wireshark 运行界面

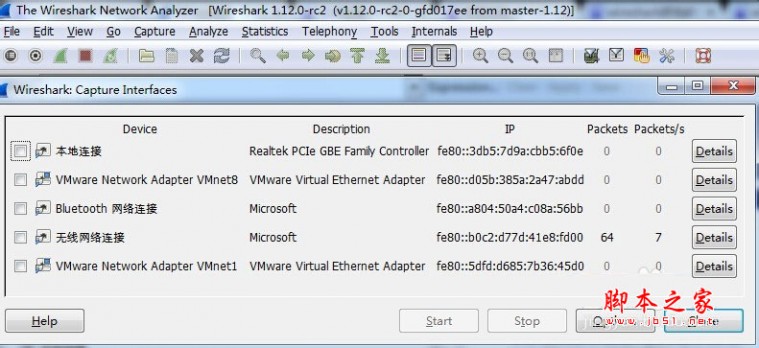

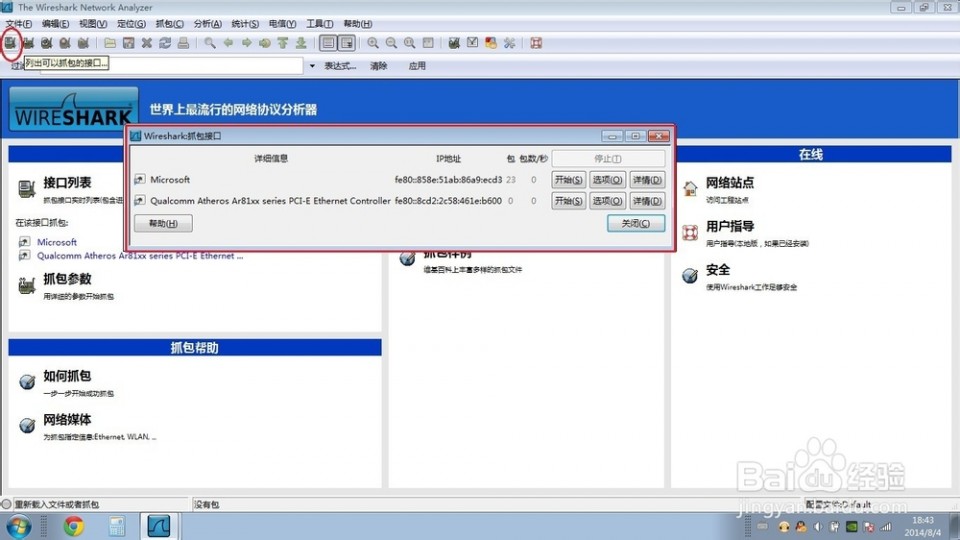

3、如果您的电脑上有多块网卡, 您可以首先点击“capture” -- “interface”,查看有哪些网卡网卡可以获取流量

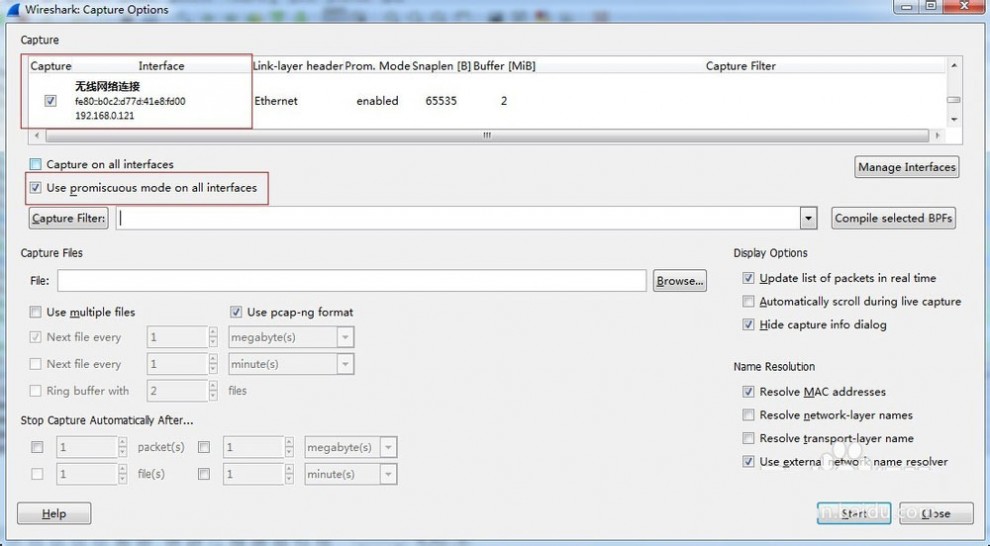

4、确定好用来抓取流量的网卡后, 您可以点击“capture”--“options”,注意网卡一定要选中混杂模式“use promiscuous mode on all interfaces",否则你是无法获取内网的其他信息。

5、如果您要获取内网的所有信息,在”capture filter“ 可以为空。如果您要获取到网关:192.168.0.1的信息,可以在”capture fileter“这里设置:host 192.168.0.1

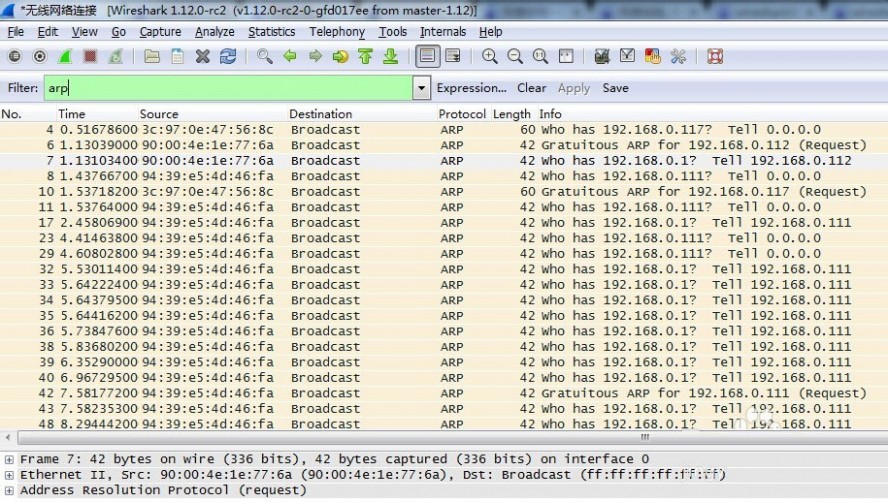

6、点击”start“ , 就可以看到内网的实时数据了, 如图所示:

7、如果您需要查看的是arp 协议的数据包, 一段时间后,点击”stop“,然后在”filter“选项那里, 输入arp , 点击”apply“ , 就可以查到本次所有抓获的arp 数据包了。

注意事项

本次使用的是Windows 32 最新版的Wireshark 1.12.0,大家可以自行去官网下载对应的版本。wireshark 功能非常强大,深入研究对于了解网络的协议有非常大的帮助

四 : 快速掌握Wireshark抓包工具

[wireshark抓包分析]快速掌握Wireshark抓包工具——简介

[wireshark抓包分析]快速掌握Wireshark抓包工具——注意事项

[wireshark抓包分析]快速掌握Wireshark抓包工具——注意事项61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1