一 : “超级工厂病毒”进入爆发期 瑞星紧急提供专杀工具

【51CTO.com 综合消息】9月28日,瑞星率先向用户发布安全警告,“超级工厂病毒”(Stuxnet)在国内进入爆发期,目前,已有600万个人用户及近千企业用户遭到此病毒攻击。针对“超级工厂病毒”肆虐的这种情况,瑞星研发团队紧急研发出了专杀工具,广大用户可从瑞星官方网站免费下载使用该工具。

(个人用户感染超级工厂病毒的数据图)

瑞星安全专家介绍说,该病毒利用西门子自动控制系统(SieMens Simatic Wincc)的默认密码安全绕过漏洞,读取数据库中储存的数据,并发送给注册地位于美国的服务器。窃取数据后病毒会抹掉一些电子痕迹,所以网络管理员可能在一段时间之后才会发现曾遭到攻击。

近两天,已有数千名个人和企业用户向瑞星求助,瑞星安全专家检查后发现,其中有相当大比例的用户曾经感染该病毒,甚至导致个人资料外泄。病毒窃取的资料包括:计算机名、IP地址、windows系统版本、是否安装了工控软件等。

根据瑞星技术部门的分析,“超级工厂病毒”(Stuxnet)在侵入用户电脑后,会向注册地位于美国亚利桑那州的服务器发送信息,接受其指令。黑客可以利用该服务器,向中毒电脑发送“读写文件”、“删除文件”“创建进程”等多项危险命令。

同时,该病毒会感染在电脑上使用的U盘,这些U盘被用到重要企业和政府机构的内网后,就会根据黑客实现发布的指令进行多种资料窃取和破坏活动。这种攻击手段,曾在许多军事黑客案例中被使用,通常被称为“U盘跳板攻击”。

如果黑客发现中毒电脑安装了工控软件,就会针对其进行重点侦测和探查。从而充当进一步侵袭企业内网的工具。同时,黑客的指令也会通过U盘传递到工控系统内部,可以进行多种危险操作。

瑞星安全专家建议,用户可以采用以下手段来防范“超级工厂病毒”(Stuxnet):

第一、使用瑞星卡卡(免费下载地址:http://tool.ikaka.com)弥补系统漏洞:点击卡卡6.2主界面左侧的“漏洞扫描与修复”,根据提示弥补所有漏洞。

第二、“超级工厂病毒”具有多个变种,为防止新变种入侵电脑,用户可点击瑞星杀毒软件主页面——“防御”——“木马行为防御”,将其状态更改为“开启”。级别保持系统默认,或者提到“高级用户”均可。示意图如下:

二 : 超级工厂病毒:超级工厂病毒-安全建议,超级工厂病毒-感染原理

Stuxnet蠕虫病毒(超级工厂病毒)是世界上首个专门针对工业控制系统编写的破坏性病毒,能够利用对windows系统和西门子SIMATIC WinCC系统的7个漏洞进行攻击。特别是针对西门子公司的SIMATIC WinCC监控与数据采集 (SCADA) 系统进行攻击,由于该系统在我国的多个重要行业应用广泛,被用来进行钢铁、电力、能源、化工等重要行业的人机交互与监控。传播途径:该病毒主要通过U盘和局域网进行传播。历史“贡献”:曾造成伊朗核电站推迟发电。2010-09-25,进入中国。

超级工厂_超级工厂病毒 -安全建议

[www.61k.com]由于Stuxnet蠕虫病毒是首个针对工业控制系统编写的破坏性病毒,对大型工业、企业用户存在一定的风险,所以,冠群金辰公司病毒防护专家给企业用户提出如下安全防护建议,以提高企业抵御未知安全风险的能力:

在终端设备上开启防火墙功能。

为终端设备上所有的应用系统安装最新的补丁程序。

在终端上安装防病毒系统,设置为实时更新病毒库,并将病毒库升级到最新版本。

在终端上的用户设置最小用户权限。

在打开附件或通过网络接收文件时,弹出安全警告或提示。

在打开网络链接时,发出安全警告或提示。

尽量避免下载未知的软件或程序。

使用强口令,以保护系统免受攻击。

2个月前,赛门铁克首次披露了W32.Stuxnet针对工业生产控制系统(ICS) 进行攻击,如应用于管道和核动力工厂的控制系统。读者可参见赛门铁克2010年7月19日的博客– “W32.Stuxnet 攻击微软零日漏洞利用USB设备大肆传播”。

2010年9月29日,我们还将在Virus Bulletin 会议上发布一篇包含W32.Stuxnet详尽技术细节的论文。同时我们也注意到,最近非常多的人开始对Stuxnet感染系统且不易检测的事情表示关注。

由于Stuxnet针对某个特定的工业生产控制系统进行攻击,而这些行为不会在测试环境中出现,因此在测试环境下观察到的病毒行为不全面,很可能产生误导。事实上,运行后,Stuxnet会立即尝试进入1个可编程逻辑控制器(PLC) 的数据块—DB890。这个数据块其实是Stuxnet自己加的,并不属于目标系统本身。Stuxnet 会监测并向这个模块里写入数据,以根据情况和需求实时改变PLC的流程。

在这篇博客里,我们会深入探讨Stuxnet的PLC感染方式和Rootkit功能,特别是以下几个方面:

它如何选择作为攻击目标的工业生产控制系统;感染PLC代码块的方法;注入PLC的恶意代码;在被感染Windows机器中的PLC Rootkit代码。 这四点我们会分开讲,因为用来实现这些目的的代码差异很大。

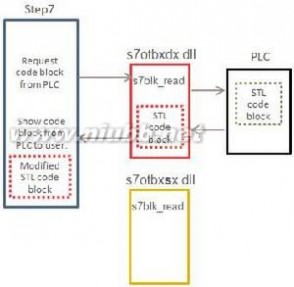

Stuxnet的目的是通过修改PLC来改变工业生产控制系统的行为,包括拦截发送给PLC的读/写请求,以此判断系统是否为潜在的攻击目标;修改现有的PLC代码块,并往PLC中写入新的代码块;利用Rootkit功能隐藏PLC感染,躲避PLC管理员或程序员的检测。这些任务之间差别很大,比如,在被感染的Windows 机器中隐藏感染代码使用的是标准的C/C++ 代码,而Stuxnet 试图在工业生产控制系统及PLC中执行的恶意代码则是用MC7字节码写的。MC7 是PLC 环境中运行的1种汇编语言,并常用STL 进行编写。

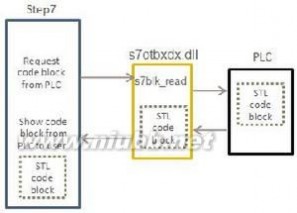

在讨论Stuxnet攻击PLC的技术之前,让我们先来看看PLC是如何访问和编写的。

超级工厂_超级工厂病毒 -感染原理

1. 如何选择需要感染的PLCStuxnet会根据目标系统的特点,使用不同的代码来感染PLC。

1个感染的序列包括了许多PLC 模块(代码模块和数据模块),用以注入PLC来改变目标PLC 的行为。这个威胁包括了3个感染序列。其中2个非常相似,功能也相同,我们将其命名为序列A和B。第3个序列我们命名为序列C。Stuxnet通过验证“指纹”来判断系统是否为计划攻击的目标。它会检查:

PLC种类/家族:只有CPU 6ES7-417 和6ES7-315-2 会被感染。系统数据模块:SDB 会被解析;根据他们包含的数据,感染进程会选择A,B或其它感染方式开始行动。当解析SDB 时,代码会搜索这2个值是否存在-- 7050h and 9500h;然后根据这2个数值的出现次数,选择序列A 或B 中的1种来感染PLC。 代码还会在SDB 模块的50h 子集中搜索字节序2C CB 00 01, 这个字节序反映了通信处理器CP 342-5 (用作Profibus-DP) 是否存在。

而选择序列C进行感染的条件则由其他因素构成。

Stuxnet使用“代码插入”的感染方式。当Stuxnet 感染OB1时,它会执行以下行为:

增加原始模块的大小; 在模块开头写入恶意代码;

在恶意代码后插入原始的OB1 代码。

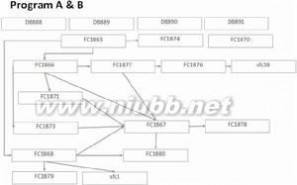

被注入OB1 功能的代码是用来感染序列A 和B的。这些序列包含了以下模块:

代码块:FC1865 至FC1874, FC1876 至FC1880 (注意:FC1869并非Stuxnet的一部分,而是PLC的DP_RECV模块的1个拷贝);

数据模块:DB888 至DB891。 序列A 和B 用DP_RECV 挂钩模块来拦截Profibus 中的数据包,并根据在这些模块中找到的数值,来构造其他的数据包并发送出去。这由1个复杂的状态机控制(状态机被建立在上面提到的FC 模块中)。这个状态机可部分受控于数据块DB890 中的DLL。

在某些条件下,序列C会被写入1个PLC。这个序列比A和B包含更多的模块:

FC6055 至FC6084;DB8062, DB8063;DB8061, DB8064 至DB8070 (在运行中产生)。 序列C主要为了将I/O信息读写入PLC的内存文件映射的I/O 区域,以及外围设备的I/O。

程序A/B 的控制流如下图所示,在之前的Step7编辑器的截图中也有部分显示(数据模块FC1873):

超级工厂_超级工厂病毒 -卡巴斯基关于360解读“超级工厂”的声明

卡巴斯基实验室于2010年7月15日向全球公布了对 “Stuxnet”病毒(国内译成“震网”、“超级病毒”或“超级工厂”,以下称“超级工厂”)的技术分析,并于9月24日由其创始人及CEO尤金@卡巴斯基先生公布了更为深入的行业解读:

1、“超级工厂”病毒采用了复杂的多层攻击技术,同时利用4种“零日漏洞”对微软操作系统进行攻击,利用2种有效的数字证书(Realtek和JMicron),让自己隐身。

2、“超级工厂”的目的不像一般的病毒,干扰电脑正常运行或盗窃用户财产和隐私,其最终目的是入侵Simatic WinCCSCADA系统,该系统主要被用做工业控制系统,能够监控工业生产、基础设施或基于设施的工业流程。类似的系统在全球范围内被广泛地应用于输油管道、发电厂、大型通信系统、机场、轮船甚至军事设施中。

3、“超级工厂”已然是网络武器,被用于攻击敌对方的有重要价值的基础设施。它标志着网络军备竞赛的开始。

4、“超级工厂”的幕后团队是技术非常高超的专业人员,并且具有广泛的资源以及强大的财力做后盾,他们应该是得到了某个国家或政府机构的支持。

对于这样1款标志着全球网络安全进入“基础设施保护时代”的恶性病毒,360不但没有做出任何得到微软承认的实质性贡献,却在10月2日,即卡巴斯基公布技术分析2个月后,发表了一份可谓“一派胡言”的官方新闻,声称“超级工厂”利用了“已知的”微软漏洞,更口出狂言:“因为有360系列安全软件的存在”,“中国已躲过‘超级工厂’病毒攻击” 。

事实上,“超级工厂”利用的正是“未知的”微软漏洞(国际上通常称之为“零日漏洞”),也即它是在微软尚没有认识到该漏洞之前进行系统攻击的。因此,即使用户天天在用360打微软补丁,也无法防御这类攻击。专业安全软件厂商之所以能够存在,就是因为它能在微软发布漏洞补丁之前就能帮助用户抵御这类病毒,甚至是比微软更早的发现这些“未知”的漏洞。卡巴斯基是全球第1个发现“超级工厂”利用了2个最新的“零日漏洞”来进行攻击的专业安全厂商,比微软自身发现的还早,并在第一时间协助微软修复此漏洞,发布漏洞补丁。

“超级工厂”之所以没有同步在中国大爆发,最根本的原因是“超级工厂”的幕后团队并没有在第一时间把中国当成攻击目标,并不是因为中国有多少人安装了360。如360宣称的那样,360依靠的是帮助用户打微软补丁防御“超级工厂”,这就意味着在微软发布补丁之前,360是没法防御“超级工厂”的。如果“超级工厂”第一时间就攻击中国,那么安装了360的3亿网民(360官方数据)将全部“沦陷”,无一能逃。

卡巴斯基实验室认为,像360这样的非专业安全厂商,没有相应的技术和能力在第一时间截获“超级工厂”,不能对“超级工厂”这样的恶性病毒做出深入而合理的分析,是可以理解的。但是,360掩饰自己的不足,就“超级工厂”发表严重背离事实,混淆视听的官方新闻,是完全不能接受的。360的言论很容易让很多普通用户认为装了360就能抵御类似“超级工厂”这样的恶性病毒。如果长期容忍这种欺骗用户、不顾事实的假宣传在安全行业蔓延,那么整个中国的互联网安全形势将进1步恶化,越来越多的最终用户会因为得不到正确的安全知识和专业的安全保护而受到伤害,遭遇更大的损失。

卡巴斯基实验室

2010年10月13日

超级工厂_超级工厂病毒 -360关于卡巴斯基声明的回应

360回应:卡巴斯基对“超级工厂”的反应迟到了三个月 来源:360安全中心发布日期:2010-10-13

最近,360隐私保护器引发了腾讯公司的激烈反应。根据以往经验,每当360为了用户利益而与其它厂商发生冲突之际,总部设在俄罗斯的卡巴斯基公司总会不失时机地在背后发表攻击360的言论,譬如发表“回头是岸”公开信,又譬如发表所谓免费杀毒的“N宗罪”。这一次也不例外,10月13日,卡巴斯基公开散布名为《360欺骗4亿网民胡乱解读“超级工厂”病毒》的文章,为了掩盖卡巴斯基对Stuxnet超级工厂病毒防护不力、反应迟钝的真相,故意歪曲事实,对360进行大肆攻击。鉴于卡巴斯基的声明与事实严重不符、并使用了侮辱性的语言,360公司决定正式起诉卡巴斯基(中国)。

对卡巴斯基的文章,360公司回应如下:

一、360安全卫士在7月17日就能防御和查杀Stuxnet病毒,7月21日首家发布应急补丁,比微软官方补丁早两周

卡巴斯基声称“360依靠的是帮助用户打微软补丁防御‘超级工厂’,这就意味着在微软发布补丁之前,360是没法防御‘超级工厂’的。”

事实的真相是,Stuxnet超级工厂病毒最早由赛门铁克在7月15日截获。7月17日,360安全中心在国内率先发现Stuxnet病毒样本,当时命名为“假面”。当天,360木马防火墙就通过升级迅速拦截了该病毒。7月21日,360安全卫士率先针对Stuxnet攻击的“快捷方式自动执行”漏洞发布应急补丁,彻底堵死了Stuxnet病毒针对“快捷方式自动执行”漏洞的攻击,比微软官方8月3日修复漏洞(MS10-046)的日期早两周!

同时,360依赖自身强大的木马防火墙(主动防御技术),即使用户在不打微软补丁修复漏洞的前提下,360安全卫士和360杀毒都可以完全拦截Stuxnet病毒,包括该病毒带有Realtek和JMicron数字证书的版本。

7月17日,360橙色安全警报《微软0DAY漏洞遭利用“假面”木马化身快捷方式》

7月21日,《微软高危漏洞将遭大规模攻击360提供应急补丁》

二、为什么卡巴斯基在抵抗Stuxnet超级工厂病毒时姗姗来迟

在Stuxnet病毒刚刚出现的7月,卡巴斯基并没有对Stuxnet做出任何反应。原因在于,Stuxnet采用了“父进程注入”的攻击方式,直接把病毒代码注入到卡巴斯基所有版本的进程中,能够轻松绕开或破坏卡巴斯基的防护。而这类攻击方式在国内木马病毒中非常普遍,例如2009年感染量上百万的“刺陵”木马家族,而360安全卫士早已能够完美防御“父进程注入”攻击。

图:Stuxnet用“父进程注入”攻击破坏的杀毒软件列表,其中第1、2位即为卡巴斯基

三 : 卡巴:360欺骗4亿网民 胡乱解读超级工厂病毒

61阅读(61k.com)报道:10月13日消息,国家知道名杀毒软件厂商卡巴斯基在官网发布公告称,(360欺骗4亿网民,胡乱解读“超级工厂”病毒)。

文章称“超级工厂”之所以没有同步在中国大爆发,最根本的原因是“超级工厂”的幕后团队并没有在第一时间把中国当成攻击目标,并不是因为中国有多少人安装了360。如360宣称的那样,360依靠的是帮助用户打微软补丁防御“超级工厂”,这就意味着在微软发布补丁之前,360是没法防御“超级工厂”的。如果“超级工厂”第一时间就攻击中国,那么安装了360的3亿网民(360官方数据)将全部“沦陷”,无一能逃。

卡巴斯基实验室表示,像360这样的非专业安全厂商,没有相应的技术和能力在第一时间截获“超级工厂”,不能对“超级工厂”这样的恶性病毒做出深入而合理的分析,是可以理解的。但是,360掩饰自己的不足,就“超级工厂”发表严重背离事实,混淆视听的官方新闻,是完全不能接受的。360的言论很容易让很多普通用户认为装了360就能抵御类似“超级工厂”这样的恶性病毒。如果长期容忍这种欺骗用户、不顾事实的假宣传在安全行业蔓延,那么整个中国的互联网安全形势将进一步恶化,越来越多的最终用户会因为得不到正确的安全知识和专业的安全保护而受到伤害,遭遇更大的损失。

| 以下为引用的内容: 卡巴斯基实验室于2010年7月15日向全球公布了对“Stuxnet”病毒(国内译成“震网”、“超级病毒”或“超级工厂”,以下称“超级工厂”)的技术分析,并于9月24日由其创始人及CEO尤金·卡巴斯基先生公布了更为深入的行业解读: 1、“超级工厂”病毒采用了复杂的多层攻击技术,同时利用四种“零日漏洞”对微软操作系统进行攻击,利用两种有效的数字证书(Realtek和JMicron),让自己隐身。 2、“超级工厂”的目的不像一般的病毒,干扰电脑正常运行或盗窃用户财产和隐私,其最终目的是入侵Simatic WinCC SCADA系统,该系统主要被用做工业控制系统,能够监控工业生产、基础设施或基于设施的工业流程。类似的系统在全球范围内被广泛地应用于输油管道、发电厂、大型通信系统、机场、轮船甚至军事设施中。 3、“超级工厂”已然是网络武器,被用于攻击敌对方的有重要价值的基础设施。它标志着网络军备竞赛的开始。 4、“超级工厂”的幕后团队是技术非常高超的专业人员,并且具有广泛的资源以及强大的财力做后盾,他们应该是得到了某个国家或政府机构的支持。 对于这样一款标志着全球网络安全进入“基础设施保护时代”的恶性病毒,360不但没有做出任何得到微软承认的实质性贡献,却在10月2日,即卡巴斯基公布技术分析两个月后,发表了一份可谓“一派胡言”的官方新闻,声称“超级工厂”利用了“已知的”微软漏洞,更口出狂言:“因为有360系列安全软件的存在”,“中国已躲过‘超级工厂’病毒攻击” 。 事实上,“超级工厂”利用的正是“未知的”微软漏洞(国际上通常称之为“零日漏洞”),也即它是在微软尚没有认识到该漏洞之前进行系统攻击的。因此,即使用户天天在用360打微软补丁,也无法防御这类攻击。专业安全软件厂商之所以能够存在,就是因为它能在微软发布漏洞补丁之前就能帮助用户抵御这类病毒,甚至是比微软更早的发现这些“未知”的漏洞。卡巴斯基是全球第一个发现“超级工厂”利用了两个最新的“零日漏洞”来进行攻击的专业安全厂商,比微软自身发现的还早,并在第一时间协助微软修复此漏洞,发布漏洞补丁。 “超级工厂”之所以没有同步在中国大爆发,最根本的原因是“超级工厂”的幕后团队并没有在第一时间把中国当成攻击目标,并不是因为中国有多少人安装了360。如360宣称的那样,360依靠的是帮助用户打微软补丁防御“超级工厂”,这就意味着在微软发布补丁之前,360是没法防御“超级工厂”的。如果“超级工厂”第一时间就攻击中国,那么安装了360的3亿网民(360官方数据)将全部“沦陷”,无一能逃。 卡巴斯基实验室认为,像360这样的非专业安全厂商,没有相应的技术和能力在第一时间截获“超级工厂”,不能对“超级工厂”这样的恶性病毒做出深入而合理的分析,是可以理解的。但是,360掩饰自己的不足,就“超级工厂”发表严重背离事实,混淆视听的官方新闻,是完全不能接受的。360的言论很容易让很多普通用户认为装了360就能抵御类似“超级工厂”这样的恶性病毒。如果长期容忍这种欺骗用户、不顾事实的假宣传在安全行业蔓延,那么整个中国的互联网安全形势将进一步恶化,越来越多的最终用户会因为得不到正确的安全知识和专业的安全保护而受到伤害,遭遇更大的损失。 卡巴斯基实验室 2010年10月13日 |

四 : 360欺骗4亿网民 胡乱解读“超级工厂”病毒

——卡巴斯基关于360胡乱解读“超级工厂”的声明

对于这样一款标志着全球网络安全进入“基础设施保护时代”的恶性病毒,360不但没有做出任何得到微软承认的实质性贡献,却在10月2日,即卡巴斯基公布技术分析两个月后,发表了一份可谓“一派胡言”的官方新闻,声称“超级工厂”利用了“已知的”微软漏洞,更口出狂言:“因为有360系列安全软件的存在”,“中国已躲过‘超级工厂’病毒攻击” 。

事实上,“超级工厂”利用的正是“未知的”微软漏洞(国际上通常称之为“零日漏洞”),也即它是在微软尚没有认识到该漏洞之前进行系统攻击的。因此,即使用户天天在用360打微软补丁,也无法防御这类攻击。专业安全软件厂商之所以能够存在,就是因为它能在微软发布漏洞补丁之前就能帮助用户抵御这类病毒,甚至是比微软更早的发现这些“未知”的漏洞。卡巴斯基是全球第一个发现“超级工厂”利用了两个最新的“零日漏洞”来进行攻击的专业安全厂商,比微软自身发现的还早,并在第一时间协助微软修复此漏洞,发布漏洞补丁。

“超级工厂”之所以没有同步在中国大爆发,最根本的原因是“超级工厂”的幕后团队并没有在第一时间把中国当成攻击目标,并不是因为中国有多少人安装了360。如360宣称的那样,360依靠的是帮助用户打微软补丁防御“超级工厂”,这就意味着在微软发布补丁之前,360是没法防御“超级工厂”的。如果“超级工厂”第一时间就攻击中国,那么安装了360的3亿网民(360官方数据)将全部“沦陷”,无一能逃。

卡巴斯基实验室认为,像360这样的非专业安全厂商,没有相应的技术和能力在第一时间截获“超级工厂”,不能对“超级工厂”这样的恶性病毒做出深入而合理的分析,是可以理解的。但是,360掩饰自己的不足,就“超级工厂”发表严重背离事实,混淆视听的官方新闻,是完全不能接受的。360的言论很容易让很多普通用户认为装了360就能抵御类似“超级工厂”这样的恶性病毒。如果长期容忍这种欺骗用户、不顾事实的假宣传在安全行业蔓延,那么整个中国的互联网安全形势将进一步恶化,越来越多的最终用户会因为得不到正确的安全知识和专业的安全保护而受到伤害,遭遇更大的损失。

卡巴斯基实验室

2010年10月13日

本文标题:超级工厂病毒-“超级工厂病毒”进入爆发期 瑞星紧急提供专杀工具61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1