一 : 勒索病毒疑似变种:有的样本名称从“想哭”变成“想妹妹”

从5月13日开始在全球蔓延的勒索病毒近日出现了新的变种。腾讯安全反病毒实验室5月16日表示,他们观测发现部分勒索病毒样本已经从“想哭WannaCry”变成了“想妹妹(WannaSister)”。

席卷全球的WannaCry勒索病毒,已经扩散至100多个国家和地区,包括医院、教育机构、政府部门在内的多类机构遭到攻击。勒索病毒结合蠕虫的方式进行传播,是此次攻击事件大规模爆发的重要原因。截至5月15日,已经有近4万美元的赎金被支付,与全球中毒用户规模来看,这仅仅是非常小的一个支付比例。

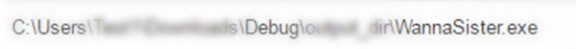

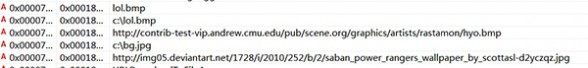

腾讯反病毒实验室初步判断,WannaCry病毒在爆发之前已经存在于互联网中,并且病毒目前仍然在进行变种。在监控到的样本中,发现疑似黑客的开发路径,有的样本名称已经变为“WannaSister.exe”,从“想哭(WannaCry)”变成“想妹妹(WannaSister)”。

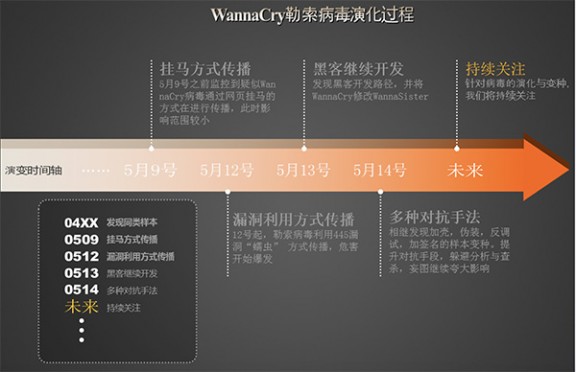

腾讯安全反病毒实验室96小时勒索病毒监控图。

腾讯安全反病毒实验室表示,尽管此次WannaCry勒索病毒影响席卷全球,短期内被瞬间引爆,但实际破坏性还不算大,希望大家理性了解并面对,并不希望放大恐慌。此次我们认为这次勒索病毒的作恶手法没有显著变化,只是这次与微软漏洞结合。针对勒索病毒已经找到了有效的防御方法,而且周一开始病毒传播已在减弱,用户只要掌握正确的方法就可以避免,广大网友不必太惊慌,也呼吁行业理性应对。

附腾讯安全反病毒实验室发布的报告只要

WannaCry勒索病毒时间轴

传播方式

根据目前我们掌握的信息,病毒在12日大规模爆发之前,很有可能就已经通过挂马的方式在网络中进行传播。在一个来自巴西被挂马的网站上可以下载到一个混淆的html文件,html会去下载一个前缀为task的exe文件,而诸多信息表明,此文件很有可能与12号爆发的WannaCry勒索病毒有着紧密关系。

根据腾讯反病毒实验室威胁情报数据库中查询得知,此文件第一次出现的时间是2017年5月9号。WannaCry的传播方式,最早很可能是通过挂马的方式进行传播。12号爆发的原因,正是因为黑客更换了传播的武器库,挑选了泄露的MS17-010漏洞,才造成这次大规模的爆发。当有其他更具杀伤力的武器时,黑客也一定会第一时间利用。

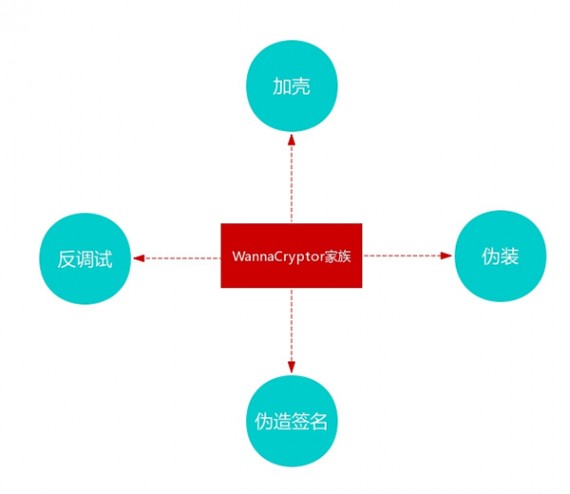

对抗手段

当传播方式鸟枪换大炮后,黑客也在炮弹上开始下功夫。在腾讯反病毒实验室已获取的样本中找到一个名为WannaSister的样本,而这个样本应该是病毒作者持续更新,用来逃避杀毒软件查杀的对抗手段。

此样本首次出现在13号,这说明自从病毒爆发后,作者也在持续更新,正在想办法让大家从“WannaCry想哭”更新到“WannaSister想妹妹”。就目前掌握的信息,自12号病毒爆发以后,病毒样本出现了至少4种方式来对抗安全软件的查杀,这也再次印证了WannaCry还在一直演化。

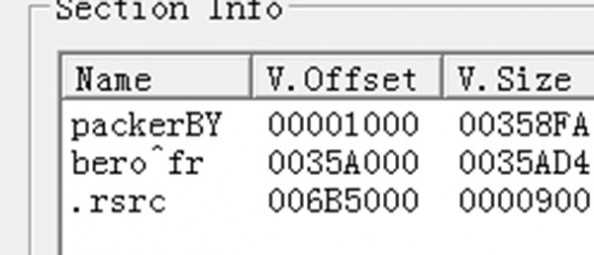

加壳

在分析的过程中,我们发现已经有样本在原有病毒的基础上进行了加壳的处理,以此来对抗静态引擎的查杀,而这个样本最早出现在12号的半夜11点左右,可见病毒作者在12号病毒爆发后的当天,就已经开始着手进行免杀对抗。下图为壳的信息。

通过加壳后,分析人员无法直接看到有效的字符串信息,这种方式可以对抗杀毒软件静态字符串查杀。

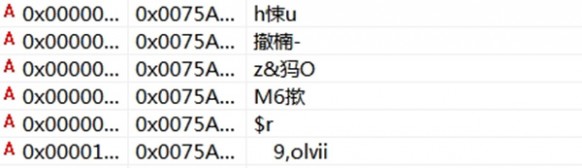

通过使用分析软件OD脱壳后,就可以看到WannaCry的关键字符串。包括c.wnry加密后的文件,wncry@2ol7解密压缩包的密码,及作者的3个比特币地址等。

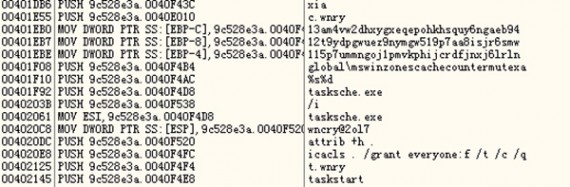

病毒作者并非只使用了一款加壳工具对病毒进行加密,在其他样本中,也发现作者使用了安全行业公认的强壳VMP进行加密,而这种加密方式,使被加密过的样本更加难以分析。

我们通过验证使用VMP加密过的样本,发现非常多的杀毒厂商已无法识别。

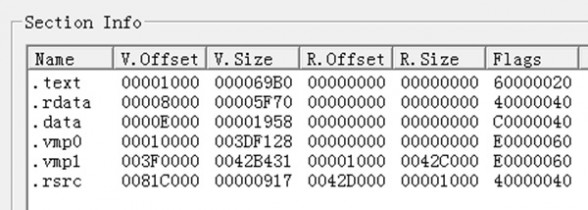

伪装

在收集到的样本中,有一类样本在代码中加入了许多正常字符串信息,在字符串信息中添加了许多图片链接,并且把WannaCry病毒加密后,放在了自己的资源文件下。这样即可以混淆病毒分析人员造成误导,同时也可以躲避杀软的查杀。下图展示了文件中的正常图片链接

当我们打开图片链接时,可以看到一副正常的图片。误导用户,让用户觉得没有什么恶意事情发生。

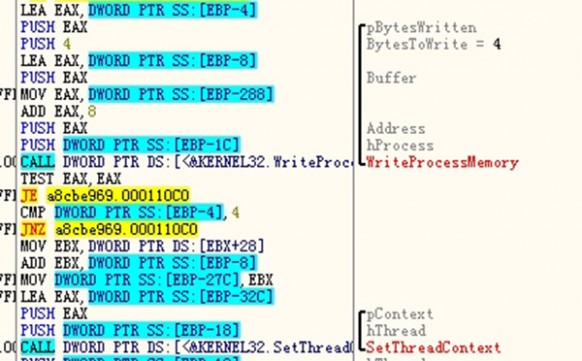

但实际上病毒已经开始运行,会通过启动傀儡进程notepad,进一步掩饰自己的恶意行为。

随后解密资源文件,并将资源文件写入到notepad进程中,这样就借助傀儡进程启动了恶意代码。

伪造签名

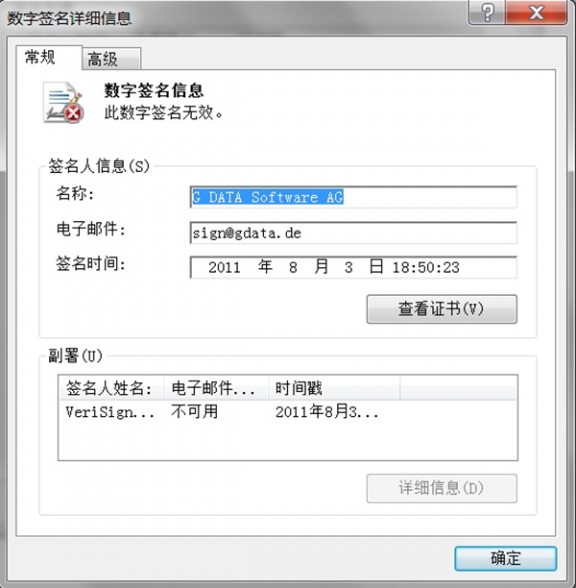

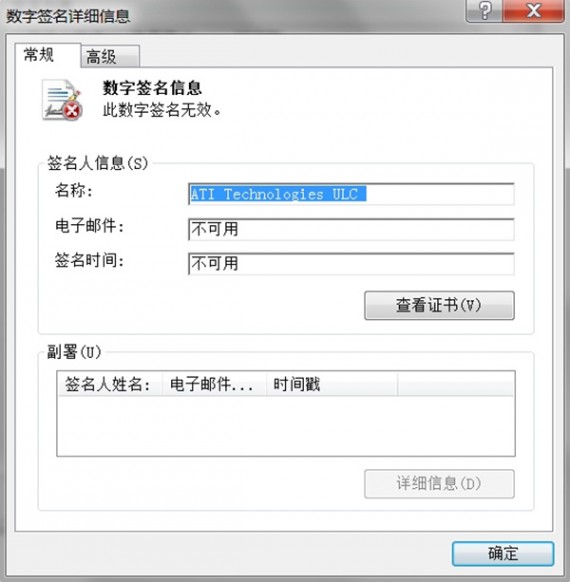

在分析14号的样本中,我们发现病毒作者开始对病毒文件加数字签名证书,用签名证书的的方式来逃避杀毒软件的查杀。但是签名证书并不是有效的,这也能够看出作者添加证书也许是临时起意,并没有事先准备好。

我们发现病毒作者对同一病毒文件进行了多次签名,尝试绕过杀软的方法。在腾讯反病毒实验室获取的情报当中,我们可以发现两次签名时间仅间隔9秒钟,并且样本的名字也只差1个字符。

反调试

病毒作者在更新的样本中,也增加了反调试手法:

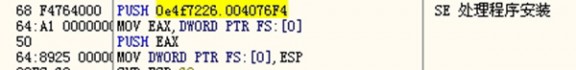

1通过人为制造SEH异常,改变程序的执行流程

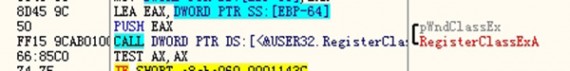

2注册窗口Class结构体,将函数执行流程隐藏在函数回调中。

总结

这次勒索病毒的作恶手法没有显著变化,只是这次与微软漏洞结合。针对勒索病毒已经找到了有效的防御方法,而且周一开始病毒传播已在减弱,用户只要掌握正确的方法就可以避免,广大网友不必太惊慌,关注腾讯反病毒实验室和腾讯电脑管家的研究和防御方案,也呼吁行业理性应对。我们也会继续追踪病毒演变。腾讯反病毒实验室会密切关注事态的进展,严阵以待,做好打持久战的准备,坚决遏制勒索病毒蔓延趋势。

二 : 勒索病毒是什么

勒索病毒,该恶意软件会扫描电脑上的TCP 445端口(Server Message Block/SMB),以类似于蠕虫病毒的方式传播,攻击主机并加密主机上存储的文件,然后要求以比特币的形式支付赎金。勒索金额为300至600美元。那么勒索病毒是什么呢?下面就让61k小编来告诉大家吧,欢迎阅读。

勒索软件利用此前披露的Windows SMB服务漏洞(对应微软漏洞公告:MS17-010)攻击手段,向终端用户进行渗透传播,并向用户勒索比特币或其他价值物。

01综合CNCERT和国内网络安全企业已获知的样本情况和分析结果,该勒索软件在传播时基于445端口并利用SMB服务漏洞(MS17-010),总体可以判断是由于此前“Shadow Brokers”披露漏洞攻击工具而导致的后续黑产攻击威胁。

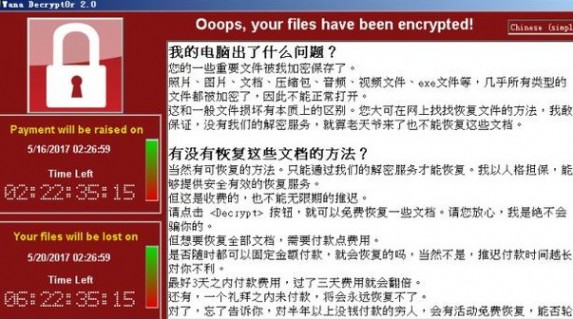

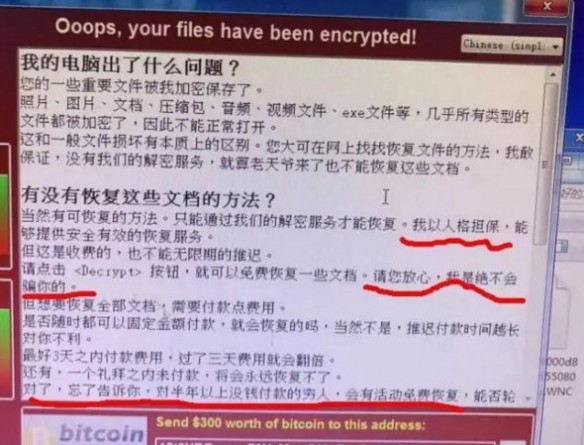

02当用户主机系统被该勒索软件入侵后,弹出如下勒索对话框,提示勒索目的并向用户索要比特币。而对于用户主机上的重要文件,如:照片、图片、文档、压缩包、音频、视频、可执行程序等几乎所有类型的文件,都被加密的文件后缀名被统一修改为“.WNCRY”。

03目前安全业界暂未能有效破除该勒索软的恶意加密行为,用户主机一旦被勒索软件渗透,只能通过重装操作系统的方式来解除勒索行为,但用户重要数据文件不能直接恢复。

01及时升级Windows操作系统,及时更新Windows已发布的安全补丁,目前微软公司已发布相关补丁程序MS17-010,可通过微软公司正规渠道进行升级。

02及时关闭计算机、网络设备上的445端口。关闭445等端口(其他关联端口如:135、137、139)的外部网络访问权限,在服务器上关闭不必要的上述服务端口。

03关闭 445 端口

开始-运行输入 regedit. 确定后定位到 HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesNetBTParameters,新建名为“SMBDeviceEnabled”的DWORD值,并将其设置为 0,则可关闭 445 端口。

04在 Windows 电脑上运行系统自带的免费杀毒软件并启用 Windows Updates 的用户可以免受这次病毒的攻击。Windows 10 的用户可以通过设置-Windows 更新启用 Windows Updates 安装最新的更新,同时可以通过设置-Windows Defender,打开安全中心。

05做好信息系统业务和个人数据的备份。

06已感染病毒机器请立即断网,避免进一步传播感染。

三 : WannaCry勒索病毒是什么

电脑病毒,是编制者在计算机程序中插入的破坏计算机功能或者数据的代码,能影响计算机使用,能自我复制的一组计算机指令或者程序代码。那么WannaCry勒索病毒是什么呢?下面就让61k小编来告诉大家吧,欢迎阅读。

近日,WannaCry 2.0勒索病毒在许多国家爆发,用户中毒后,电脑的文件会被加密,需要支付费用后才能解锁,WannaCry 病毒要求用户使用比特币支付赎金,所以又被称为比特币勒索病毒。

WannaCry是利用Windows系统的445端口漏洞进行攻击和传播的病毒,中毒后会锁定电脑上的文件,打开文件时就会弹出提示信息,要求支付赎金。XP、Vista、Win7、Win7等系统都是他的攻击目标,只有最新的Win10系统能够幸免,微软因此还为已经停止技术支持的XP系统提供了特别补丁,Windows补丁下载地址http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

WannaCry第一版进行传播时有个自杀进程,传播前会检测某网址,如果网站存在,就停止传播行为,研究员注册了这个网址后病毒确实停止传播了,但是很快,病毒的第二版WannaCry 2.0就将自杀进程取消了,因此这次危害范围迅速扩大。

目前可行的办法是将硬盘格式化后重装系统,这样可以彻底删除病毒,如果你的电脑不是Win10系统,请尽快安装微软发布的补丁,以防范WannaCry病毒。

此次勒索软件较大范围传播是近年来少有的,再一次给人们敲响了警钟。互联网等信息技术的快速发展,在给人们带来巨大福祉的同时,也带来了前所未有的网络安全挑战。该负责人建议,各方面都要高度重视网络安全问题,及时安装安全防护软件,及时升级操作系统和各种应用的安全补丁,设置高安全强度口令并定期更换,不要下载安装来路不明的应用软件,对特别重要的数据采取备份措施等。

四 : 白宫:WannaCry勒索病毒这个锅我们不背

新浪科技讯 北京时间5月16日晚间消息,美国总统特朗普(Donald Trump)的国土安全及反恐顾问汤姆·博塞特(Tom Bossert)周一表示,勒索病毒WannaCry在全球蔓延要归罪于黑客,而不是美国情报机构。

自从上周五爆发以来,WannaCry已感染了150个国家的约30万台计算机,企业、医院和政府机构等受到影响。据安全专家称,WannaCry利用了美国国家安全局(NSA)发现的一处Windows漏洞发动攻击。后来,NSA文件被泄漏后,该漏洞也被黑客获取。

对此,微软总顾问兼执行副总裁布拉德·史密斯(Brad Smith)对美国政府和情报机构进行了抨击。史密斯说:“从维基解密(WikiLeaks)泄漏的文件来看,美国中央情报局(CIA)保存了这些漏洞。这一次,从NSA文件中泄漏的这一漏洞影响了全球用户。”

而博塞特周一向记者表示:“这并不是NSA开发的工具,它是由犯罪分子开发的,是犯罪分子把恶意软件整合在一起,通过‘钓鱼’邮件来传播。然后将其嵌入到文档中,感染文档,并对文档进行加密和锁定。”

美国国土安全部一官员昨日曾表示,只有一小部分美国关键基础设施运营商的计算机系统被WannaCry感染。该官员还称,到目前为止,美国联邦政府内部还没有任何一台计算机系统被WannaCry感染。

本文标题:勒索病毒-勒索病毒疑似变种:有的样本名称从“想哭”变成“想妹妹”61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1