一 : 怎样防止域欺骗——阻止域名劫持

谈到网络安全,你可能熟悉网页欺诈的危险,但是知道域欺骗(pharming)威胁吗?对于一家在线公司来说,这种风险是致命的!

简单来说,域欺骗就是把原本准备访问某网站的用户,在不知不觉中,劫持到仿冒的网站上,例如用户准备访问某家知名品牌的网上商店,黑客就可以通过域欺骗的手段,把其带到假的网上商店,同时收集用户的ID信息和密码等。

这种犯罪一般是通过DNS服务器的缓存投毒(cache poisoning)或域名劫持来实现的。最近几个月里,黑客已经向人们展示了这种攻击方式的危害。今年3月,SANS Institute发现一次将1300个著名品牌域名改变方向的缓存投毒攻击,这些品牌包括ABC、American Express、Citi和Verizon Wireless等;1月份,Panix的域名被一名澳大利亚黑客所劫持;4月,Hushmail的主域名服务器的IP地址被修改为连接到一家黑客粗制滥造的网站上。

跟踪域欺骗事件的统计数据目前还没有。不过,反网页欺诈工作组(APWG)已经把域欺骗归到近期工作的重点任务之中。

专家们说,缓存投毒和域名劫持问题早已经引起了相关机构的重视,而且,随着在线品牌的不断增多,营业额的不断增大,这一问题也更加突出,人们有理由担心,骗子不久将利用这种黑客技术欺骗大量用户,从而获取珍贵的个人信息,引起在线市场的混乱。

虽然,域欺骗在技术上和组织上解决起来十分复杂。但是在目前情况下,我们还是可以采取一些措施,来保护企业的DNS服务器和域名不被域名骗子所操纵。

破解困境

DNS安全问题的根源在于Berkeley Internet Domain (BIND)。BIND充斥着过去5年广泛报道的各种安全问题。VeriSign公司首席安全官Ken Silva说,如果您使用基于BIND的DNS服务器,那么请按照DNS管理的最佳惯例去做。

SANS首席研究官Johannes认为:“目前的DNS存在一些根本的问题,最主要的一点措施就是坚持不懈地修补DNS服务器,使它保持最新状态。”

Nominum公司首席科学家、DNS协议原作者Paul Mockapetris说,升级到BIND 9.2.5或实现DNSSec,将消除缓存投毒的风险。不过,如果没有来自Cisco、F5 Networks、Lucent和Nortel等厂商的DNS管理设备中提供的接口,完成这类迁移非常困难和耗费时间。一些公司,如Hushmail,选择了用开放源代码TinyDNS代替BIND。替代DNS的软件选择包括来自Microsoft、PowerDNS、JH Software以及其他厂商的产品。

不管您使用哪种DNS,请遵循BlueCat Networks公司总裁Michael Hyatt提供的以下最佳惯例:

1. 在不同的网络上运行分离的域名服务器来取得冗余性。

2. 将外部和内部域名服务器分开(物理上分开或运行BIND Views)并使用转发器(forwarders)。外部域名服务器应当接受来自几乎任何地址的查询,但是转发器则不接受。它们应当被配置为只接受来自内部地址的查询。关闭外部域名服务器上的递归功能(从根服务器开始向下定位DNS记录的过程)。这可以限制哪些DNS服务器与Internet联系。

3. 可能时,限制动态DNS更新。

4. 将区域传送限制在授权设备上。

5. 利用事务签名对区域传送和区域更新进行数字签名。

6. 隐藏服务器上的BIND版本。

7. 删除运行在DNS服务器上的不必要服务,如FTP、telnet和HTTP。

8. 在网络外围和DNS服务器上使用防火墙服务。将访问限制在那些DNS功能需要的端口/服务上。

让注册商承担责任

域欺骗的问题从组织上着手解决也是重要的一环。不久前,有黑客诈骗客户服务代表修改了Hushmail的主域名服务器的IP地址。对于此时,Hushmail公司的CTO Brian Smith一直忿忿不已,黑客那么容易就欺骗了其域名注册商的客户服务代表,这的确令人恼火。

Smith说:“这件事对于我们来说真正糟透了。我希望看到注册商制定和公布更好的安全政策。但是,我找不出一家注册商这样做,自这件事发生后,我一直在寻找这样的注册商。”

Panix.com总裁Alex Resin在因注册商方面的问题,导致今年1月Panix域名遭劫持时,也感受到了同样强烈的不满。首先,他的注册商在没有事先通知的情况下,将他的域名注册卖给了一家转销商。然后,这家转销商又把域名转移给了一个社会工程人员——同样也没有通知Resin。

Resin说:“域名系统需要系统的、根本的改革。现在有很多的建议,但事情进展的不够快。”

等待市场需求和ICANN领导阶层迫使注册商实行安全的转移政策,还将需要长时间。因此,Resin, Smith和ICANN首席注册商联络官Tim Cole提出了以下减少风险的建议:

1. 要求您的注册商拿出书面的、可执行的政策声明。将如果需要转移域名的话,要求他们及时与您联系的条款写在书面文件中。

2. 锁定域名,要求注册商在得到解锁的口令或其他身份信息后才允许转移。

3. 使您保存在注册商那里的正式联系信息保持最新状态。

4. 选择提供24×7服务的注册商,这样他们可以在发生违规事件时迅速采取行动。

5. 如果发生未经授权的转移,立即与有关注册商联系。

6. 如果您的问题没有得到解决,去找您的域名注册机构(例如,VeriSign负责.com和.net的注册)。

7. 如果您在拿回自己的域名时仍遇到问题,与ICANN联系(transfers@ICANN.org)。

8. 如果拥有一个大型域,那就像Google那样,成为自己的注册商或者自己的转销商,利用TuCows.com的开放API, OpenSRS,来控制您的所有域名。

二 : 用防ARP攻击软件教你如何反ARP攻击、防arp欺骗

当前,在企事业单位局域网中,经常出现ARP断网攻击导致的局域网掉线和断网现象,严重干扰了公司网络的正常运转。那么如何才能有效防止ARP断网攻击呢?

办法一、部署专门的ARP攻击防护系统,检测发动ARP攻击的电脑并反击ARP攻击行为当前国内有专门的反ARP攻击的软件,可以有效应对ARP攻击行为。例如“聚生网管”(百度搜索“聚生网管”直接下载吧)、“大势至内网安全卫士”(百度搜索“大势至内网安全卫士”直接下载吧)等等,不仅可以检测出局域网ARP攻击源主机,让网管员知道究竟是那台电脑发动了ARP攻击,而且还可以发起反击,隔离局域网发动ARP攻击的电脑,使之无法上网,甚至还无法和局域网其他电脑通讯,这样自然ARP攻击行为就会失效。因此,通过专门的网络安全软件是比较有效应对局域网ARP攻击行为的。如下图所示:

图:聚生网管的ARP攻击防护功能

图:大势至内网安全卫士ARP防护功能

此外,“聚生网管”软件还可以有效管理局域网电脑上网行为,可以禁止局域网P2P下载(尤其是可以完全禁止迅雷下载、限制BT下载)、控制局域网网络游戏、限制网购、禁止炒股、限制聊天、控制局域网网速、禁止上班看视频(如PPS、PPlive……)、监控网页访问等功能,可以有效管理员工上网行为,防止员工不适当的上网行为引发的网络安全事件;而“大势至内网安全卫士”则还可以禁止局域网电脑修改IP地址、禁止修改MAC地址、禁止代理上网、限制外来电脑接入(网络准入管理)、禁止私自安装无线路由器、检测局域网手机和平板电脑等功能,从而全面保护局域网网络安全。有兴趣的网友可以下载测试。

方法二、将局域网电脑进行网关静态绑定,从而可以有效防止ARP断网攻击。1、XP、Windows2003等操作系统的网关ARP静态绑定步骤一:

在能正常上网时,进入MS-DOS窗口(开始-运行-CMD,回车),输入命令:arp -a,查看网关的IP对应的正确MAC地址,并将其记录下来。

注意:如果已经不能上网,则先运行一次命令arp -d将arp缓存中的内容删空,计算机可暂时恢复上网(攻击如果不停止的话)。一旦能上网就立即将网络断掉(禁用网卡或拔掉网线),再运行arp -a。

步骤二:

如果计算机已经有网关的正确MAC地址,在不能上网只需手工将网关IP和正确的MAC地址绑定,即可确保计算机不再被欺骗攻击。

要想手工绑定,可在MS-DOS窗口下运行以下命令:

arp-s 网关IP 网关MAC

例如:假设计算机所处网段的网关为192.168.1.1,本机地址为192.168.1.5,在计算机上运行arp -a后输出如下:

Cocuments and Settings>arp -a

Interface:192.168.1.5 --- 0x2

Internet Address Physical Address Type

192.168.1.1 00-01-02-03-04-05 dynamic

其中,00-01-02-03-04-05就是网关192.168.1.1对应的MAC地址,类型是动态(dynamic)的,因此是可被改变的。

被攻击后,再用该命令查看,就会发现该MAC已经被替换成攻击机器的MAC。如果希望能找出攻击机器,彻底根除攻击,可以在此时将该MAC记录下来,为以后查找该攻击的机器做准备。

手工绑定的命令为:

arp-s 192.168.1.1 00-01-02-03-04-05 (注意:不必用手输入,你可以直接复制,DOS命令下复制方法:右键点击,选择标记,然后拖动光标从网关的mac地址直到IP地址,然后右键点击一下即可复制,然后输入arp -s?,然后在空格后面右键点击,选择“粘贴”,即可成功复制,回车即可)

绑定完,可再用arp -a查看arp缓存:

Cocuments and Settings>arp -a

Interface: 192.168.1.5 --- 0x2

Internet Address Physical Address Type

192.168.1.1 00-01-02-03-04-05 static

这时,类型变为静态(static),就不会再受攻击影响了。

但是,需要说明的是,手工绑定在计算机关机重启后就会失效,需要再次重新绑定。如果想永久绑定,就需要创建一个脚本。打开一个文本文件,复制下面的内容,然后保存为.bat文件,放到开机启动项即可。如下:

@echo off

arp -s192.168.1.1 00-01-02-03-04-05

end

2、Windows 7、2008、Win8系统网关ARP静态绑定的方法

在Windows 7操作系统下,如果是非管理员登录操作系统(如user),则运行聚生网管系统需要做网关的ARP静态绑定,否则可能导致运行聚生网管系统的控制机自身无法上网。

在Windows 7之前的操作系统,如XP,直接执行arp -s 命令即可绑定IP和MAC地址,但是在Win7下会遇到不能运行arp -s 进行静态mac绑定的情况,提示“ARP 项添加失败: 拒绝访问。”(英文版提示:The ARP entry addition failed:Access is denied. )。

Win7下绑定IP和MAC地址操作和XP有所差别,Win7用户这时候就需要用netsh命令了。具体操作如下:

1、首先以管理员身份运行CMD打开命令行程序,方法:开始-程序-附件-命令提示符,点击右键选择“以管理员身份运行” )

2、CMD中输入:netsh i i show in ?(注意:中间都有一个空格)

显示:(电脑中网卡的数量不同,网卡的安装次数会影响以下显示内容)

图1,查看上网连接的Idx序号

3、然后查询你上网网关的IP和MAC地址,执行ARP –A,回车即可,如下图:

图2:查看上网网关IP和MAC地址

3、在图1显示的内容中找到你用来上网连接的Idx那个号码,在下面命令中使用 (假如你上网的网卡是“本地链接”所以Idx为 11)。然后在命令提示符窗口输入以下命令(网关的IP和MAC地址根据图2获得):

netsh -c "i i" add neighbors 11 "192.168.1.1" "00-19-5b-14-f7-40",然后回车

4、然后在命令提示符输入运行 arp -a 就可以看到绑定好的网关处于静态了,如下图所示:

图:查看ARP是否绑定成功

5、如过想解除绑定在CMD命令行程序里输入netsh i i reset 回车就可以,不过需要重启才能生效。

综上所述,企业局域网防止ARP攻击、防范ARP断网攻击的方法很多,比如还有一些人可能会安装ARP防火墙来应对ARP欺骗,也是一种比较有效的方法,但是由于ARP防火墙会不断向路由器发送ARP缓冲报文,这样会无形中加大路由器的负担,因此不建议企业用户局域网使用。

三 : 【揭露骗子手段】小偷是如何偷你iPhone还骗你id密码?我们该如何防止上当受骗

虽然苹果iPhone有业界公认最安全的丢失模式,但也阻止不了中国小偷对iPhone的“热恋”,现在小偷更是可恶到想方设法让你乖乖把苹果ID和密码交给他。

为了让更多人知道小偷是如何一而再再而三地往你身上捅刀,刚好小编同事的朋友又刚好于上类似倒霉事件,就顺手撰写成文,同时告诉大家,如何举报这些坑爹的钓鱼网站,防止更多的人上当受骗!

骗子偷你iPhone再骗你ID和密码的手段一:模仿苹果官方发邮件

小偷在偷你iPhone之后,如果发现无法破解,要不直接拆成零件卖掉,要不看看能否通过各种手段从你口中把ID和密码都骗到手。把你苹果ID和密码都骗到手,就可以翻新后当二手机卖出去(骗子够无耻吧)。

骗子偷你iPhone再盗你ID和密码的常用手段之一,就是模仿苹果官网给你发邮件。

邮件大概的内容是,苹果售后服务中心截获到你被盗的手机,如果是你的手机,请验证你的ID和密码,只要ID和密码正确就把手机归还给你;如果不验证,手机将被拍卖,验证苹果ID和密码请访问XXXXXX钓鱼网站。

骗子的邮件比苹果官方发的邮件更有人情味(有兴趣可以自己猜出钓鱼网站)

如果你的iPhone刚被偷,看到这“苹果官方”发过来的邮件是不是十分激动,会不会马上输入苹果ID和密码让苹果售后中心截留你被盗的手机?如果是,注定你要悲催了……

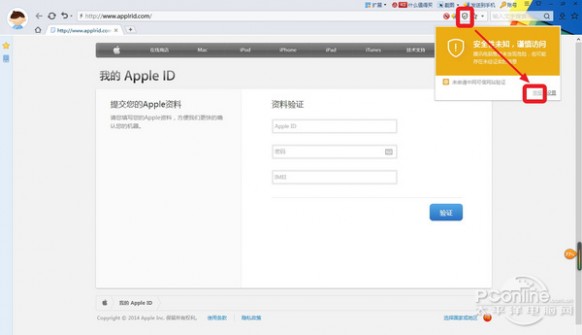

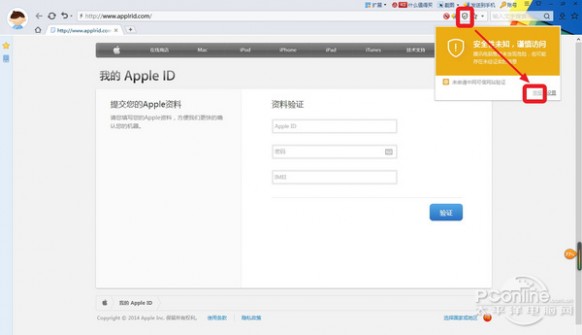

但也不能怪那些被盗的人很傻很天真,你看看以下的截图,就知道现在的钓鱼网站除了域名不是之外,其他地方模仿得比官网还像官网。

模仿苹果官网的钓鱼网站

如何提防骗子发过来的苹果钓鱼邮件?

提防这类邮件的方法其实十分简单,只需辨别一下网址是不是apple.com/(这是真货)就行(第一个“左斜杠/”是关键)。

注:苹果的官网只有一个,www.apple.com/ 。如果网址不是以apple.com/结尾的都是山寨的,例如apple.com.cc/。

骗子偷你iPhone再骗你ID和密码的手段二:模仿警察打电话

另一种偷你iPhone再骗你ID和密码的手段是,模仿警察打电话。在你丢失手机之后,骗子会在不久之后以警察(或其他身份)的名义打给你,告诉你已经捉到偷你iPhone的小偷,然后要求你告诉他苹果ID和密码,如果手机能解锁,那就确定手机是你的,之后就会通知你到哪里哪里去领回自己的手机。

小偷常用手段,模仿警察打电话给你

如何提防小偷套你的ID和密码?

方法其实很简单,凡是打电话让你把ID和密码告诉它的,都是耍流氓的,如果真的是警察打电话给你,是不会要求你告诉他ID和密码的,就算是要ID和密码,也是要你去派出所现场输入。

盗你iPhone还骗你手机,无疑相当于在你伤口上撒盐

接下来,小编来吐槽一下为什么举报一个钓鱼网站是一件真心难的事情!

新一代手机应用下载平台

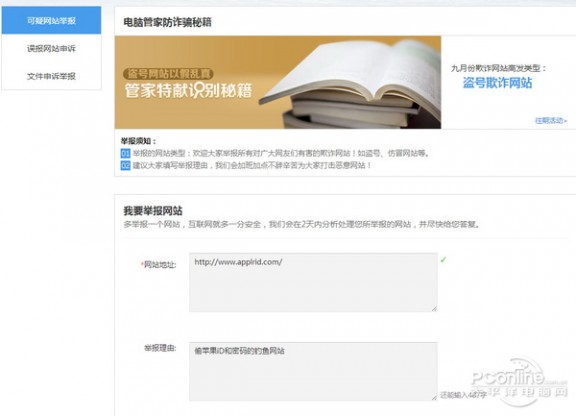

如何举报这些坑爹的骗子钓鱼网站?

假如你真的遇上了这些坑爹的并且没有被拦截过的钓鱼网站,那就果断举报吧。

然而,让小编感到十分受伤的是,各大国内外著名非著名杀毒软件和各大以安全名义命名的浏览器都没有为热心用户留一个简单点的钓鱼网站举报入口。想在各大安全网站找到他们的钓鱼网站举报入口,不花一番功夫真的找不到,不信你试试你在否在5分钟内找到腾讯电脑管家、金山毒霸、360杀毒、百度杀毒、瑞星杀毒这五家国产杀软的举报网站入口?如果你能在1分钟内都找到了,那证明你是超越一般人的神级存在!

令人心寒的是,五大国产杀毒软件,只在官网上留有举报入口,却没有一个杀毒软件愿意在自己的界面上留一个举报钓鱼网站的入口。这感觉,好像在告诉我们,你们都是不专业的,我们拦截钓鱼网站无需靠你们。小编只想说,如果你们都这么牛X,为什么小编还能经常发现你们这五大国产杀软都拦截不了的钓鱼网站?

唯一感到欣慰的是,腾讯和搜狗组成的安全联盟,在举报钓鱼网站入口方面做得还算挺好的,完爆老一辈瑞星、金山和360的只能在官网上举报的糟糕体验。

搜狗浏览器5.0在地址栏上就有钓鱼网站举报入口,小编真心赞一个,这是国内唯一一个带有钓鱼网站举报入口的浏览器,单单这一个小到不能再小的按钮,足以让那些以“安全”命名和自封的浏览器无敌自容。要知道,以安全自名的浏览器,在安全研发方面缺人手,但娱乐功能开发方面却一点都不缺人,这是什么概念?

搜狗高速浏览器5.0留有腾讯电脑管家的钓鱼网址举报入口

其实,如果搜狗不是跟腾讯合作,上面是无法给赞的。因为那个举报入口就是来自腾讯电脑管家的。

当年的新丁腾讯电脑管家,现在可以说业界内对钓鱼网站拦截最快的钓鱼网站。因为有数亿QQ用户可以随手就举报那些钓鱼网站。

当然,前提是腾讯电脑管家不缺人去审核网友提交的钓鱼网站。

| 搜狗系列软件新版本下载: |

| 搜狗高速浏览器 | 点击本地下载 |

腾讯QQ聊天对话框也有举报 入口

| QQ尝鲜版系列软件新版本下载: |

| 腾讯QQ尝鲜版 | 点击本地下载 |

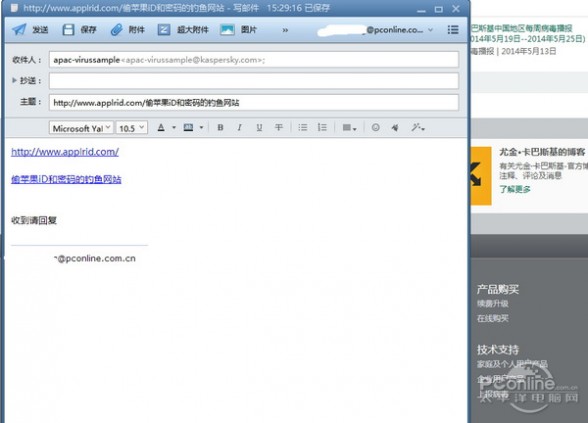

为了更好地对比哪家杀毒软件对网友举报的钓鱼网站反馈速度更快,小编是同时向4家杀软+QQ举报的。测试结果请接着看吧。

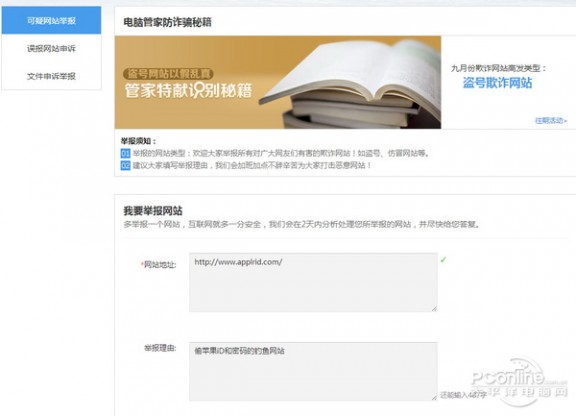

腾讯电脑管家的钓鱼网站举报界面

猎豹移动(原名金山网络)官网才有举报入口

360官网才有举报入口

百度杀毒官网才有举报入口

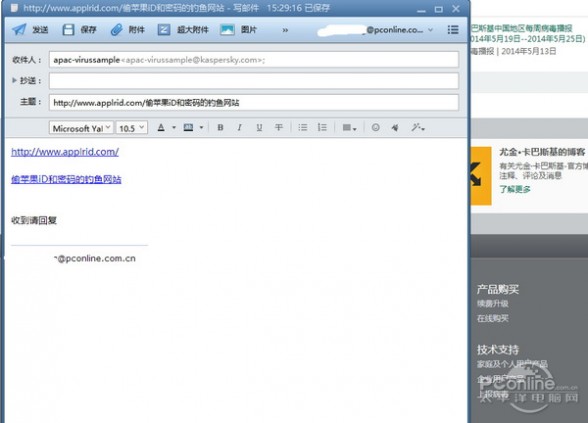

卡巴斯基只能发邮件

瑞星的可疑网站举报网址竟然自动跳转到卡卡官网

大家猜猜哪家杀软的反馈的速度最快?

说多了都是泪!一起围观杀软拦截钓鱼网站测试的结果

在举报10分钟内,360就已经发来邮件说已经收到小编的举报。虽然这邮件好像是机器自动回复,但第一个回复就是第一个回复,这一点是不容置疑。如果其他杀软表示不服,有种就给小编回个邮件,其他杀软根本没有邮件回复。

360在10分钟内就有邮件回复,虽然,这可能只是自动回复

在30分钟内,QQ也给小编QQ发了邮件回来,只是腾讯电脑管家的邮件就石沉大海了,据说是举报去重的原因,但具体为什么,小编真心不懂……

在举报后的第二天,360、毒霸、腾讯电脑管家已经提示可以拦截这个曾经不拦截的钓鱼网站。看到以下的拦截结果,小编算是比较欣慰了……

腾讯电脑管家的垃圾效果

毒霸和360的拦截效果

哪家杀软在拦截钓鱼网站上最下功夫?

不是我想夸360,是因为360做得真心让小编心服口服。从上面三个图可以看到,同样是拦截钓鱼网站,但360还给出小编真正想访问的苹果ID网址,将钓鱼网站的分类做到如此之细,当今之下除了360别无其他。一个小小的细节,显示出360确实是有实力。

或许,当今依然很多360用户是被安装的,但就算给他们选择杀软的权利,他们依旧会选择360,因为360用细节征服了他们。换句话说,如果其他杀软想从360手上抢用户,请拿出真功夫做好你们的一系列功能。360将每一个功能都优化极致,其他杀软能吗,不要说做到令人满意,做到不是鸡肋功能就已经谢天谢地了?如果其他杀软觉得自己做出了比360更牛X的功能,请跟小编联系,小编随时可以出横评,而且逐个功能来对比,让各位心服口服。

给用户泼冷水的杀软注定被淘汰

小编曾经说过,中国内除了QQ,任何软件都可以随时被替换。如果说哪个软件最快被换掉,那肯定是安全软件!因为安全软件有太多的选择性,中外N款杀软……

但小编可以预言的是,如果杀软无法跟用户产生互动,甚至给用户的热情泼冷水,那用户最终只会放弃这个杀软。

而且,当今之下,哪个杀毒软件都无法保证100%比网友更早发现钓鱼网站(如果能,小编这文根本写不成)。如果还对网友的举报不理不睬,连个邮件都不回复,那这个杀软将渐渐失去网友的信任。

讲个笑话吧,用户向杀软举报钓鱼网站,杀软不理会用户的举报。这就像是钓鱼网站公然站在杀软面前说,来打我啊,我就是钓鱼网站,你不是很牛吗,专拦钓鱼网站吗,怎么现在我光明正大站在你面前都不拦啊????

或者说,我们这些平民将大盗做到送到警察局,警察局的人却对我们说,我们现在很忙没空处理这些贼(最可怕的是说,我们不认为那些是贼),我们的人都跑去车站看有没有小偷出现呢……

写在最后

希望各大杀软产品经理有幸看到文本并从中得到启发,从而改进杀软的用户体验,还用户真正的安全。

在当今,杀软如果不借助数亿网友的力量,那最终只会失去网友的信任,因为,杀软在最新的钓鱼网站面前,连纸老虎都不算,毫无杀伤力。

小编最后想说,不是网友不想举报钓鱼网站,是目前举报钓鱼网站超级无比麻烦,而且举报了连一个回复都没有,被泼几次冷水之后,谁愿意再举报?而且,如果给予举报的用户适当的奖励,举报方式简单到一键举报,谁不愿意举报?

本文标题:

如何防止arp欺骗-怎样防止域欺骗——阻止域名劫持 本文地址:

http://www.61k.com/1133369.html