一 : 如何看待 2014 年 10 月针对 iCloud 的中间人攻击?

[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?网友蒙面大侠对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

大家都知道中间人是谁,大家都觉得没什么好说的。

网友稗田阿求对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

我其实不太愿意掺和这类有可能和郑智挂钩的问题。

不过这次我想说,最近 IPv6 的 Google ,雅虎,live.com, icloud.com 先后遭受中间人攻击,都是使用自签名证书而且有一定相似性,应该是有预谋的,大家应该注意保护自身隐私,多长个心眼。

另外现在还是自签名证书,以后就未必是了,必要时有些 CA 该卸载就卸载。

网友蒙面大侠对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

人为刀俎。在某种环境下,有些事让自己不舒服,如果经过权衡发现还是换个环境好一点,那么就离开吧。用脚投票,比如我自己。

网友匿名用户对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

你跑到美国也没有用的,因为美国政府早就看到了…同理,有些要去印度的朋友们,你们也一样…斯诺登早就说了,除非不用Google不用互联网…

网友匿名用户对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

转自微博:@LifeTime

新闻: China may be hacking every iPhone user in the country

网友沙渺对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

怎么看待?网络攻击这种事情没有一天停下过,中国这么个什么都多的地方肯定攻击威胁尤甚。

不推测攻击者是谁。唯一需要提醒的是:无论挑战通信自由和秘密的是政府、党派、企业、技术研究者,乃至于国内或境外犯罪组织,对我们个人来说“泄露数据”的后果都是等同的,并不存在优劣之分。

通讯不被中途截获和监听虽然是一项基本的人权和自由,但古往今来,实现这一点却真的并不容易。http和https网站的密码分开,http压根别信,https蹦警告就别信,如果极端不信任来自某些国家的CA可以手动删除,更不要忘了涉及财产等敏感权限的密码必须独立。

对网络的“可信”和“安全”如果安心,那简直是图样图森破。信息安全技术手段是有,并且“盾”大于“矛”的趋势还是挺明显的。但到头来,如果使用者不知道一切小心为上,那就仍然没有任何出路。

网友柴健翌对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

这个是针对iCloud站点的,属于比较初级的手段,不知道以后会有什么新花样

网友匿名用户对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

监测中国网络动态的“防火网(Greatfire.org)”称,黑客使用的手段是,中国当局的防火墙(Great Fire Wall)通过伪造证书,对苹果的iCloud发起“中间人”(man-in-the-middle, MITM)攻击。受攻击的IP地址 23.59.94.46.

攻击的目的是获取用户的登录名和密码,以及储存在iCloud上的所有数据,包括iMessage、照片、联络人等。

该网络监测组织说,此次对苹果的攻击是中国全国性的,且发生在iPhone 6在中国开售首日(10月18日)。

该组织还表示,这样的攻击行动在没有像中国电信这样的互联网服务提供商认可的情况下是基本不可能发生的。

路透社说,该通讯社询问了两位独立网络安全专家,他们认为防火网的消息似乎是可靠的。

软件安全公司F-Secure首席研究员对路透社说:“我看到的所有证据显示,这是一次真正的攻击。”

苹果公司的一名代表对有关北京当局企图监控苹果用户的指称拒绝发表评论,但指出苹果已经更新了技术支持网页,为用户提供了如何防止此类攻击的办法。

苹果警告其用户说,如果在访问iCloud网站时,用户收到不安全证书的警告就绝对不要输入自己的iCloud密码。

网友Hungry Hunter对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

央视早就预告过了,苹果不安全,嘎嘎嘎。big brother is watching you. 就是你,还有你,你,你

网友Alucard幻也对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

转一个通稿。

新华社北京10月22日电(记者杨依军)国务院副总理马凯22日在中南海紫光阁会见了苹果公司首席执行官蒂姆·库克一行。双方就加强信息通信领域合作、保护用户信息安全等问题交换了意见。

网友听雨对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

据说之前几次中间人攻击 使用的证书都是同一种工具生成的

也就是说 都是同一个组织干的,显然是某国。。。。。

网友吴磊涛对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

我都用华为手机了我还怕肾~~

网友匿名用户对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

说实话没什么好看待的,老大哥们根本不关心屁民的隐私,况且各位的裸照也没泄露吧

网友匿名用户对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

如何看待?

然后能走的就抓紧走吧。

网友李明对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

在CA颁发机构中去掉几个危险的组织项是非常必要的。具体就不便明说了。关闭iCloud服务的使用是最简单的。

技术水平高的人可以考虑私有云而非公共云服务。

网友蒙面大侠对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

有没有哪位大神能证据翔实,理论严密的判断出作案团伙身份?

网友imlibra925对[中间人攻击]如何看待 2014 年 10 月针对 iCloud 的中间人攻击?给出的答复:

首先,不管这次攻击的行为者是谁,泄露隐私的后果都是相同的。

可是在中国,有几个人的环境是安全的?在当今支付宝、网银、QQ一个软件偷偷添加一个根证书(真的很无耻)的情况下,中间人攻击多么容易!连环境都不安全,https管什么用?还有就是安全意识,有几个普通人懂得看到ssl安全警告立即点击取消?

还有不要以为那种高级的中间人攻击没有过,只是我们不知道,我相信党国所控制的CNNIC早就准备好了一张Google的根证书,随时准备攻击每一个网民,只是你我不知道而已。

最后建议需要安全的人放弃Windows、Flash、Java等等不安全的技术,改用Linux、OS X、HTML5等相对安全的技术做代替。

二 : ARP攻击如何查看呢看帖子说是用命令ARP-A可以查出来是哪台主

ARP攻击如何查看呢

看帖子说是用命令ARP -A可以查出来是哪台主机中了ARP,但我试了下,结果如图,我是正常的,只是想问如果中了他怎么区别出来

ARP攻击仅仅存在于局域网里

用命令行查看ARP攻击一般是网络管理员来做的:

对一个合格的网管来说,起码网络的拓扑他应该很清楚,还有就是他手头必须有一份表:各个部门计算机的计算机名、IP、MAC。

如何用命令行查看ARP攻击?

1.进入命令行模式

ARP -A

显示所有ARP连接,注意查看网关的MAC,如果和真实的MAC地址不同,那肯定是有病毒了

继续观察所有的连接,如果发现列表中有一台跟本机没有实际联系的机器,那么,这台机器应该就是ARP病毒的传播者。也可以通过网关那个假MAC地址找到源机(源机的MAC就是那个MAC)

2.先用扫描器扫描下整个网段,然后用ARP -A命令,可以看到,有一台机器的MAC地址和网关的MAC地址是一样的,这台机器就是中ARP病毒的机器,再根据平时的统计找到这台机器即可。

3.可以到交换机上看,多个重复的MAC地址说明有ARP欺骗现象

4.nbtstat -a/-A IP这个也不错。

三 : Win8被攻击怎办 如何手动绑定ARP的技巧介绍

说到ARP攻击,笔者最早接触到,是在踏入大学校门之后。那时候由于学校的校园网络资源有限,学校是按照宿舍区的房间来分配带宽的。512的带宽有时候10多个人一起用,那网速可想而知了。也正是由于这样的带宽,导致了一些熟悉电脑的同学,使用了“高技术”手段--发送ARP广播攻击,来抢占有限的IP地址上网。那时,笔者曾经是一名受害者。不过在之后长期抗衡ARP攻击的校园生活中,也可以说是颇有心得了。

前面也提过,目前完美支持Win8的ARP防火墙还没有,**数字和**管家自带的ARP防火墙不支持Win8 64位版本,32位的不清楚,所以只能手动绑定ARP。

CMD手动设置教程

命令提示符(CMD)是在OS/2,Windows CE与Windows NT平台为基础的操作系统下的“MS-DOS方式”。CMD主要功能是帮助计算机高级用户去使用命令行操作,来对计算机进行高级调整。CMD所提供的解决方式,结果很简单(“简单粗暴”地出现)。

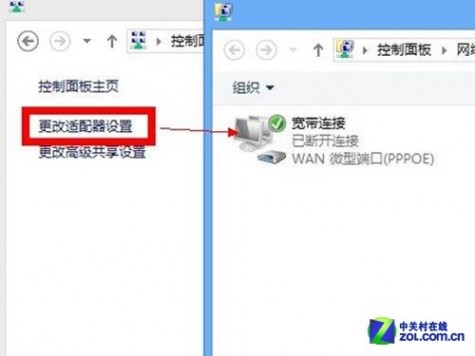

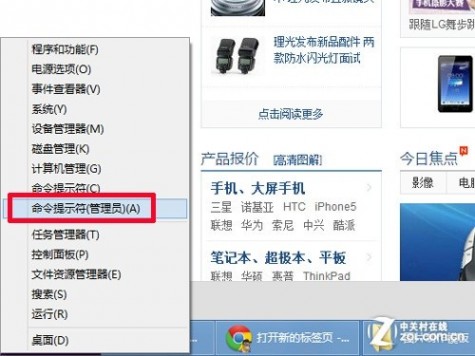

一、首先,以管理员权限运行命令提示符(CMD)。

二、在命令提示符中运行“netsh i i show in”查看要进行ARP绑定的网卡的idx编号。

三、在命令提示符中运行“netsh -c “i i” add neighbors idx IP MAC”进行ARP绑定,这里的idx就是上一步查到的网卡的idx编号,IP和MAC就是你要绑定的IP地址和MAC地址。

例如:netsh -c “i i” add neighbors 12 192.168.1.1 D0-27-88-C9-7C-A4

四、最后在命令提示符下用“arp -a”命令查看下自己所添加的ARP项是否在列表中并且为静态就可以了。

解除绑定:netsh -c “i i” delete neighbors IDX (IDX改为相应的数字) 才可删除MAC地址绑定,然后重启系统。 文件建立教程

“.bat”格式的文件就是批处理(Batch),也称为批处理脚本。手动绑定ARP第二个技巧,就是需要是使用到“.bat”格式的文件,与第一种方式相比,建立批处理格式的文件是一种更为快捷直接的处理方式。 顾名思义,批处理就是对某对象进行批量的处理。批处理文件的扩展名为bat。目前比较常见 的批处理包含两类:DOS批处理和PS批处理。PS批处理是基于强大的图片编辑软件Photoshop的,用来批量处理图片的脚本;而DOS批处理则是基于DOS命令的,用来自动地批量地执行DOS命令以实现特定操作的脚本。

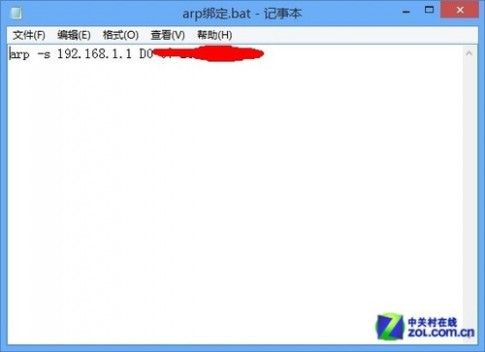

①arp -a 查看MAC地址表

arp -s 路由器地址 MAC地址

例如:arp -s 192.168.1.1 D0-27-88-C9-7C-A4

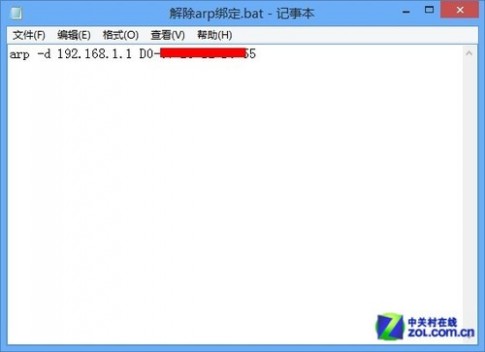

②取消绑定:arp -d 路由器地址 MAC地址

例如:arp -d 192.168.1.1 D0-27-88-C9-7C-A4

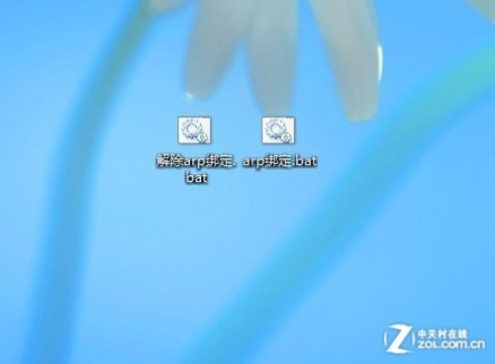

然后新建立个记事本,把命令放里面,再另存为bat格式,arp绑定.bat。运行的时候,右键以管理员身份运行,或丢到开机启动项目里面去。 大家知道,.bat格式的批处理文件,双击打开之后是可以快速去执行的,所以我们所制作好的两个批处理文件,如上图所示,双击运行之后可以快速打开,程序瞬间执行,实现arp的绑定和解除操作功能。非常地方便好用。

本文标题:如何查看arp攻击-如何看待 2014 年 10 月针对 iCloud 的中间人攻击?61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1