一 : Linux系统下CVS的账号控制操作简介

CVS是一个版本控制系统,用于在多人开发环境下的源码的维护.从理论上

CVS可以维护任意的文本文档的开发,而不是局限于程序设计.

CVS用copy-midify-merge变化表支持对文件的同时访问和修改.

在UNIX环境理,CVS的使用一般是以命令行方式,也有一些GUI的前端工具,如TKCVS等.

CVS的使用有两种方式,一是本机使用, 一是远程执行.这里现说本机使用.

CVS的命令格式是:

cvs [cvs的选项] cvs-command [command 选项]

如:

cvs commit

cvs -d /usr/local/cvsroot init

cvs update </p> <p>cvs -H command (列出命令command的使用方法)

注意:使用CVS管理源代码,对于代码的获得,更新,应通过CVS命令来完成.

下面介绍一下CVS的账号管理命令使用:

一、添加帐号:

1.以root身份登录

2.运行

htpasswd $CVS_HOME/CVSROOT/passwd username

New password:

Re-type new password:</p> <p>Updating password for user username

3.编辑

vi $CVS_HOME/CVSROOT/passwd

username:wiAgqUKhC59xo

shjiang:pBZcGq5X5zK1U:cvsroot

此时请手动添加此用户到cvsroot组(你自己的CVS帐号组,我的CVS帐号组是cvsroot)

username:wiAgqUKhC59xo:cvsroot

shjiang:pBZcGq5X5zK1U:cvsroot

保存即可

保存完试着登录一下:

# cvs -d :pserver:username@ip:库路径 login

Logging in to :pserver:username@ip:库路径

CVS password:

[root@NTS liuhai]#

敲入命令回车后提示输入密码,如果没有什么错误信息出现就是成功了

二、删除账号

1、以root用户登录

2、编辑上文中的passwd文件,删除对应的行即可。

二 : Linux简介与厂商版本

作者:Vamei 出处:http://www.cnblogs.com/vamei 欢迎转载,也请保留这段声明。(www.61k.com)谢谢!

1. Linux简介

Linux可以有狭义和广义两种定义。狭义来说,Linux实际上指Linux kernel (内核)。内核负责管理硬件,并为上层应用提供接口。而广义来说,是指以Linux kernel为基础的,包括OS和各种应用在内的各个Linux版本(distribution)。尽管看起来版本眼花缭乱,但实际上,各个版本之间也只是大同小异,其差别往往体现在客户群、升级维护和界面等方面。

Linus Torvalds是Linux之父。他根据Minix系统的代码,参照UNIX系统的设计,写出了第一给Linux内核。Linus的创举在于将Linux内核的代码开源。后来,Linux内核和一套开源的应用软件GNU结合,共同采取开源协议,并迅速发展成熟。我们可以随意地使用和修改开源代码,但以此为基础开发的程序也要根据开源协议公开。Linux和GNU的开源性吸引了大批优秀的程序员参与到Linux相关的开发中。

从哲学和设计理念上,Linux与其他的UNIX版本相类似,并使用类似的接口。我们可以通过学习Linux的基本概念和机制来了解其它UNIX系统,比如Solaris, FreeBSD,还有基于FreeBSD的苹果公司的Mac OS。曾经Windows的兴起曾经让许多人认为UNIX将最终被Windows取代,但如今看到Linux和苹果产品的兴盛,我很感慨于UNIX体系的力量。

Linux的有如下比较重要的机制: 用于储存数据以及管理权限的文件系统,用于IO的文本操作API,用于管理操作的进程,用于实现多任务运行的多线程,以及进程间通信(我将信号和网络也都归入这一类中)。

特别推荐下面的一些文章,以便你对Linux有一个概观:

大教堂和市集(The Cathedral and the Bazaar),作者Eric Raymond

可以说是为Linux正名的一篇文章,深入分析Linux成功的原因。你也可以通过名字来搜索中文翻译版本。

该作者的其他文章也非常值得一读。

UNIX传奇,来自酷壳,作者陈皓

(作者博客内容丰富,又容易读,非常值得订阅。)

2. Linux的厂商版本

在Linux内核基础上,我们还有许多厂商版本。即使有了内核和GNU软件,Linux的安装和编译并不是简单的工作,Linux厂商就是瞄准了这个市场。这些厂商会在Linux内核的基础上,结合自己开发的软件,帮助用户安装和使用Linux,并提供技术支持。由于在服务器领域,Linux操作系统远远领先于Windows系统,而这些被政府部门、银行或者大学拥有的服务器往往承担很重要的信息处理和IO (input/outpt) 工作,所以尽管Linux开源,厂商还是可以根据其提供的商用软件和技术支持获得丰厚的利润。

(IBM是Linux设备最大的供应商,同时它的咨询业务很大一部份也来源于提供Linux相关的支持。我们所熟知的Android操作系统,也算是Google提供的一个厂商版本。)

我们这里主要介绍在PC上比较流行的Linux厂商版本:

1. 红帽系列

2. SUSE系列

3. Debian系列

此外,还有如下一些版本:

(参考 Linux Administration Handbook, wikipedia)

欢迎阅读Linux的概念与体系系列文章

扩展:linux厂商 / linux查看设备厂商 / linux查看厂商

三 : WMI:WMI-简介,WMI-操作方法

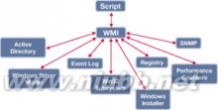

WMI,是Windows 2K/XP管理系统的核心;对于其他的Win32操作系统,WMI是一个有用的插件。WMI以CIMOM为基础,CIMOM即公共信息模型对象管理器(Common Information Model Object Manager),是一个描述操作系统构成单元的对象数据库,为MMC和脚本程序提供了一个访问操作系统构成单元的公共接口。有了WMI,工具软件和脚本程序访问操作系统的不同部分时不需要使用不同的API;相反,操作系统的不同部分都可以插入WMI,如图所示,工具软件和脚本程序可以方便地读写WMI。

wmi_WMI -简单介绍

Windows 2K/XP和Windows 98 都支持WMI;如果为NT 4.0和Windows 95加上了 Service Pack 4或更高版本,N

T 4.0和Win95也支持WMI。因此,用WMI进行远程管理时,并非一定要用Windows 2K/XP(当然,如果WMI脚本在一台没有性能监视器的Win9x机器上运行,就不能在远程Win9x系统上查询Windows 2K/XP的性能监视器。

如前所述,WMI允许通过1个公共的接口访问多种操作系统构成单元,因此不必分别对待各种底层接口或所谓的“提供者”。利用WMI可以高效地管理远程和本地的计算机;与此相对,并非所有的Windows 2K/XP命令行工具都支持远程运行。

WMI是WBEM模型的1种实现。WBEM即Web-Based Enterprise Management,或基于Web的企业管理,WBEM由DMTF(Distributed Management Task Force,分布式管理任务组)在许多厂商的帮助下创立,包括Compaq、Sun、Microsoft等。WBEM的目标是,为管理企业环境开发1个标准的接口集。WBEM模型最关键的部分是它的数据模型(或描述和定义对象的方式)、编码规范(Encoding Specification),以及在客户端和服务器端之间传输数据的模式。

WBEM的数据模型是CIM(Common Information Model,公共信息模型)。CIM是1个用来命名计算机的物理和逻辑单元的标准的命名系统(或称为命名模式),例如硬盘的逻辑分区、正在运行的应用的1个实例,或者一条电缆。

CIM是1个面向对象的模型,使用一组面向对象的术语进行描述。CIM包含类(Class),类是被管理单元的模板。类的实例称为对象(Object),对象代表着底层系统的1个具体单元。名称空间(Namespace)是1个类的集合,每个名称空间面向1个特定的管理领域。类包含属性(Property)和方法(Method)。

CIM分三层。第一层是核心模型(Core Model),这一层包含的类定义对于所有管理领域来说都是共同的。第二层是公共模型(Common Model),这一层包含的类定义对于特定的管理领域来说是公共的,但与具体的操作系统和系统设计无关。第三层是扩展模型(Extension model),这一层包含的类定义与特定的操作系统或技术有关。

WMI是Microsoft扩展CIM 2.0得到的面向Win32系统的扩展模型。引用WMI类和属性的形式是“扩展前缀_类名称.属性名称”,例如Win32_ComputerSystem. Name,其中Win32是CIM模式cimv2名称空间内WMI扩展类的前缀,ComputerSystem是类,Name是属性。

编写WMI脚本的很大一部分工作涉及到读取和设置属性值。当前,WMI提供的方法还很有限,但随着时间的推移,相信WMI和CIM提供的方法都会越来越丰富。

wmi_WMI -操作方法

利用WMI软件开发包(SDK)可以方便地查看可用的CIM和Win3两类。WMI SDK可以从MSDN下载。

WMI SDK要求操作系统必须是Windows 2K/XP或者NT 4.0 SP4或更高版本;尽管Win9x系统上可以安装WMI支持软件,但SDK不能在Win9x上运行。另外,为支持SDK的ActiveX控件,SDK还要求有IE 5.0或更高版本。SDK对机器性能的最低要求是:Pentium处理器,32 Mb的RAM,40 Mb的磁盘空间,以及至少要有800 x 600、256色的显示设备。对于运行Windows 2K/XP的机器来说,这些要求应该不会成为问题。CIMOM默认以服务的形式运行,但如果机器没有网卡,CIMOM不能作为服务运行,不过此时可以作为1个应用运行,只需执行winmgmt.exe就可以。winmgmt.exe在\%systemroot%\system32\wbem的WMI主目录下。

SDK必须由管理员组的成员安装。安装过程很简单,执行WMISdk.exe启动向导,指定安装的目标目录(默认是\program files\wmi)。选择要安装的可选组件(默认安装除了SNMP支持以外的所有组件),最后点击Finish。安装SDK不需要重新启动。安装完成后,“开始/程序”菜单上会增加1个WMI SDK组。

点击WMI SDK程序组的WMI CIM Studio。CIM Studio提示连接名称空间,并显示默认连接的名称空间是root\cimv2,确认就可以。如果你用Administrator身份登录Windows,再次点击确定以当前身份登录;如果你用其他的身份登录Windows,请改用Administrator登录。

假设我们要在当前的机器上查找1个对象:C:驱动器。我们不知道C:驱动器在CIM或WMI中的具体名称,浏览CIM Studio列出的数百个类又太麻烦,怎么办呢?可以使用Find按钮(左边上方的望远镜,参见图三)。图二显示了点击Find按钮后显示的Search for Class对话框,在这里输入我们猜想C:驱动器的类名称中应当包含的单词,然后点击Go!按钮。由于我们正在寻找1个命名的磁盘分区,而且我们知道Windows把这种分区叫做logical disk或logical drive,因此这里的搜索关键词可以是logical。当然,搜索关键词也可以是disk,但这时会有大量的搜索结果出现。

图二显示了搜索关键词logical得到的结果。选择Win32_LogicalDisk并点击OK,图三的窗口出现(为什么不选择CIM_LogicalDisk?前面已经提到,WMI管理的所有对象都带有Win32前缀。如果选择CIM_LogicalDisk然后要求显示出它的实例,不可能看到可用逻辑驱动器的任何具体信息,只能看到对应每1个可用逻辑驱动器的Win32_LogicalDisk条目)。现在,窗口的右边显示出Win32_logicalDisk类的属性。可以看到,属性的值都为空,这是因为我们正在查看的是1个类,而不是类的具体实例。要显示出Win32_LogicalDisk类的实例,点击右边上面的Instances按钮(右数第四)。

点击Instances按钮之后,窗口显示出当前机器上所有逻辑驱动器的实例,包括网络逻辑驱动器。点击设备ID为“C:”的实例,显示出图四的结果。右边窗格包含了当前实例的属性和方法,当前逻辑驱动器的名称显示在右边窗格的上方。

利用脚本可以修改这些属性或调用这些方法。如果对某个属性的含义不太清楚,只需选择Win32_LogialDisk类或Win32_LogicalDisk.DeviceID="C:"实例,再点击Help按钮。大多数对象的属性和方法都有详细的说明。

wmi_WMI -功能说明

现在很多朋友仍然在使用管理员账号密码为空的系统,这样就为黑客制造了可乘之机,其中系统自带的WMI是最方便的入侵通道。WMI(Windows管理规范)作为一项Windows管理技术,方便用户对计算机进行远程管理。但是它的易用性也导致了系统的安全性大幅下降。让用户的电脑除了自己账号密码的保护外再没有什么安全保护措施。本期我们就向大家介绍“菜鸟”级的黑客都可以轻易利用的入侵通道——WMI(Windows管理规范)。

小知识:什么是WMI?

WMI是项核心的Windows管理技术,WMI作为1种规范和基础结构,通过它可以访问、配置、管理和监视几乎所有的Windows资源,比如用户可以在远程计算机器上启动1个进程;设定1个在特定日期和时间运行的进程;远程启动计算机;获得本地或远程计算机的已安装程序列表;查询本地或远程计算机的Windows事件日志等等。

本质善良的WMI

从WMI本来的功能看,它是为了让计算机的管理更容易,同时方便管理员远程操作系统而产生的,那么它又怎么会为“菜鸟”级的入侵者提供方便呢?

一般情况下,在本地计算机上执行的WMI操作也可以在远程计算机上执行,只要用户拥有该计算机的管理员权限。如果用户对远程计算机拥有权限并且远程计算机支持远程访问,那么用户即可连接到该远程计算机并执行拥有相应权限的操作。

WMI能够成为远程控制下的1个合法通道,有了这个通道,入侵者不需要对自己进行伪装,不必再为探测出对方账号的密码为空后,找不到连接对方系统的通道而发愁。只要进行简单几个步骤即可轻易地入侵到别人的电脑中。下面,我们就来看看,到底该如何利用WMI通道。

WMI被利用为虎作伥

前面介绍了WMI的原理,下面我们实际了解下,如何通过WMI进行入侵。在网上,有很多利用WMI的小工具,这里我们就以rots.vbs工具进行简单的演示,看1个“菜鸟”黑客如何轻易地入侵。

1.扫描135端口

要寻找可以通过WMI入侵的远程计算机,只要对135端口进行扫描即可了。因为WMI服务默认打开的就是135端口。我们本次实例采用的是NTscan扫描工具,因为它不但可以对IPC$、SMB、WMI这些信息进行扫描,同时还可以对扫描到的远程账户进行弱口令猜测,功能相对来说比较强大。

运行NTscan,在程序窗口的“配置”区域中进行设置。首先在“起始IP”和“结束”选项中输入扫描的IP地址范围,接着选择“WMI扫描”选项,并且在“扫描打开端口的主机”选项后输入“135”,最后点击“开始”按钮就开始进行扫描(如图)。

2.开启终端服务

找到可以入侵的远程计算机以后,即可开始入侵操作了。首先使用的工具是1个名为rots.vbs的脚本程序,通过它可以开启远程计算机的终端服务。脚本会自动判断目标系统类型,如果不是Windows2000Server及以上版本的系统,脚本就(www.61k.com]会提示是否要取消操作。因为Windows2000Pro以下版本不能安装终端服务。

然后是开启终端服务。开启工具的使用方法非常简单,命令格式为:cscriptrots.vbs<目标ip><用户名><密码>[服务端口][自动重启选项]密码用户名目标ip

其中,[服务端口]和[自动重启选项]为可选参数,默认情况下,程序开启的终端服务端口为3389,如果用户需要修改,在[服务端口]选项中填入你要的端口就可以,而[自动重启选项]选项则是在开启终端服务以后重启系统用的。

举个例子:cscript.exerots.vbs192.168.0.6Administrator""4466/r

上面这段实例的意思是开启192.168.0.6这台远程计算机的终端服务,并且将端口更改为4466,服务安装完成后自动重启。

屏闭135端口防御入侵

从上面的介绍大家都可以看出,整个过程中使用的端口都是135。所以为了防止别人通过WMI进行入侵,我们可以使用防火墙对135端口进行屏蔽,这样即可达到防范类似的入侵。用户加强自己的账号密码强度,也可以有效防范入侵。

关闭135端口的方法

我们使用到十六进制的编辑器,比如:WINHEX、UltraEdit等软件。运行UltraEdit,通过工具栏上的“打开文档”按钮找到系统SYSTEM32文件夹下的rpcss.dll。接着点击“搜索”菜单中的“查找”命令,在弹出的窗口中查找“3100330035”这个字符串,找到后将它替换为“3000300030”,并另存为其他的文件目录中,建议保存在C盘根目录下。

重新启动系统,用启动盘启动到DOS状态下,进入C盘后运行:copyrpcss.dllc:\windows\system32\rpcss.dll,然后重新启动计算机,就会发现135端口已经被关闭。

使用网络防火墙也可以通过端口限制的手段进行屏蔽135端口。我们以天网网络防火墙为例。打开天网防火墙界面,依次点击“IP规则管理→增加规则”,然后在弹出的窗口界面中,在数据包方向中选择“接收或者发送”,在数据包类型中选择“TCP”,最后在本地端口中输入“135”,然后就是确定退出,最后保存规则就可以。以后如果有数据从135端口进行传输,天网就会自动进行拦截。

wmi_WMI -识别代号

世界厂商识别代号

WorldManufacturerIdentifier

申请WMI的企业应向工作机构提出申请,申请时应如实填写《世界制造厂识别代号(WMI)申请表》,并提交相应的证明材料。

四 : 操作系统病毒:操作系统病毒-电脑病毒,操作系统病毒-简介

操作系统病毒是电脑病毒的一个分类,它并不是操作系统的自带的,是因为它会用自己的程序加入操作系统或感染用户电脑者取代部分操作系统进行工作,具有很强的破坏力,会导致整个系统瘫痪而命名。

手机系统病毒_操作系统病毒 -电脑病毒

电脑病毒就是泛指会侵蚀系统,删除系统文件,导致系统不能

手机系统病毒_操作系统病毒 -简单介绍

操作系统病毒是电脑病毒的1种 ,这种病毒会用它自己的程序加入操作系统或者取代部分操作系统进行工

个人观点:操作系统是电脑的命脉吧,我们必须时时刻刻想着要保护好它,这样它才能更好的为我们服务,病毒是可拍的,但是病毒也是可以避免的,所以我们只要多掌握一些知识,把中毒机会降低到最小

手机系统病毒_操作系统病毒 -电脑PC上常见的病毒新种

1,病毒名称:Trojan/PopWin.ds

2,病毒名称:TrojanDownloader.JS.Agent.cl

中 文 名:“代理木马”变种cl

病毒长度:6052字节

病毒类型:木马下载器

危害等级:★

影响平台:Win 9X/ME/NT/2000/XP/2003

3,病毒名称:Trojan/PSW.GamePass.acvb

中 文 名:“网游大盗”变种acvb

病毒长度:16896字节

病毒类型:木马

危害等级:★

影响平台:Win 9X/ME/NT/2000/XP/2003

4,病毒名称:TrojanSpy.BZub.nv

中 文 名:“霸e族”变种nv

病毒长度:92160字节

病毒类型:间谍类木马

危险级别:★★

影响平台:Win 9X/ME/NT/2000/XP/2003

5,病毒名称:Exploit.Yahoo.b

6,病毒名称:Trojan/PSW.Moshou.arc

中 文 名:“魔兽”变种arc

病毒长度:18944字节

病毒类型:木马

危害等级:★

影响平台:Win 9X/ME/NT/2000/XP/2003

[www.61k.com)手机系统病毒_操作系统病毒 -手机操作系统病毒

目前市场上最常见的手机系统有Symbian,WindowsMobile,Linux以及Palm4大系统,他们之间的应用软件互不兼容。因为可以安装第三方软件,所以智能手机有非常丰富的功能。也正因为有着与PC相似的丰富功能,所以中病毒的机会也随之越来越多。在软件上由于Symbian操作系统的手机在整个智能手机市场份额所占最多,因此基于Symbian操作系统的软件也非常丰富。Windows Mobile相应较少,Linux和Palm对应的软件非常少见。

在中国安装有Symbian操作系统的手机多为诺基亚生产,Windows Mobile多为多普达生产。采用Palm操作系统的手机包括handspring(已与Palm合并)的Treo系列,及香港生产商GSL的Xplore系列。采用Linux和操作系统的手机有摩托罗拉的E680、E680I,海尔的N60,飞利浦的968等。可以说这4种操作系统就已经占据了整个智能手机的90%以上的份额。另外还有三星手机使用的SYSOL、AGERE、SWIFT、VLSI、CONEXANT、CDMA操作系统,其中以AGERE与SYSOL操作系统的三星手机最常见。

一、EPOC系列病毒

病毒名称:EPOC系列病毒共有六种,分别是EPOC_ALONE.A、EPOC_ALARM、EPOC_BANDINFO.A、

EPOC_FAKE.A、EPOC_GHOST.A以及EPOC_LIGHTS.A。

危害对象:爱立信,摩托罗拉,诺基亚,松下和Psion PLC手机。代表机型为诺基亚6600、索尼爱立信P900、松下X700等等。

病毒危害:手机键盘失灵,没反应

病毒特征: EPOC_ALONE.A执行时,将显示在红外线通信接收文件时所显示的画面,并将病毒常驻于内存之中。病毒常驻内存后,在手机画面上显示“Warning-Virus”;EPOC_ALARM 会令手机发出持续警告声;EPOC_BANDINFO.A 将用户信息改为“Some fool own this ”;“EPOC_FAKE.A” 会在手机的屏幕上显示格式化内置硬盘时画面;EPOC_GHOST.A 画面显示“Every one hates you ”;EPOC_LIGHTS.A 造成背景光不停闪烁;

解决方法:如果输入“leave me alone“即可解除状况。另外,如果键盘被锁死,可以取下电池后开机再删除,如果仍无法删除,可以尝试将手机卡换到另一型号的手机上删除,如果病毒一直占据内存,无法进行清除,可以将手机拿到厂商维修部重写芯片程序。另外,建议当来电显示乱码电话时,用户应该不接听或立即把电话关闭。

二、Trojanhorse病毒

病毒名称:Trojanhorse病毒是1种恶意的木马病毒,它并不代表着固定的1个,而是1类,所以即使遇到同样名子的木马可能它们也并不相同。

危害对象:染上Trojanhorse病毒的代表机型主要有诺基亚N70/N72/N90,还有三星X458/X478、飞利浦968等。

病毒危害:自动向外拨过电话或发邮件,让你成为恶作剧者。

病毒特征:病毒发作时会利用通讯簿向外拨打电话或发送邮件,甚至打电话报警。

解决方法:如果发现手机已经感染病毒,应立即关机,死机了,则可取下电池,然后将 SIM卡取出并插入另一型号的手机中(手机品牌最好不一样),将存于SIM卡中的可疑短信删除后,重新将卡插回原手机。如果仍然无法使用,可以尝试用费尔托斯特安全软件,它是1款可以清除木马和病毒的软件,并且有很强的清除能力,如果你有它的正式版可以在升级到最新病毒库后尝试用它扫描清除一下,但这里需要特别提醒一点:由于这类木马新变种层出不穷,所以不能保证费尔托斯特安全能够识别出目前所有的或者您遇到的。另外还可以用“费尔木马强力清除助手”来清除这种木马病毒。

三、CardBlock病毒

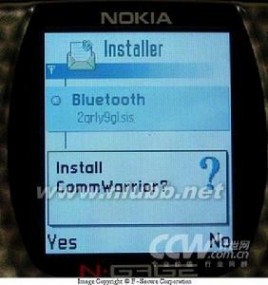

病毒名称:CardBlock(“锁卡”)属于1种寄生性病毒,隐藏在InstantSiS中诱使用户安装。

危害对象:代表机型有Nokia 3230/6260/6600/6620/6630/6670/6680/6681/6682/7610/N70/N90/ N-Gage/NGage-QD/Siemens SX1/SENDO X,松下X700/X800,联想P930,三星SGH-D720/SGH-D730等。

病毒危害:盗取手机的开机密码。用户如果安装了带毒的InstantSiS软件,那么当用户使用它复制1个程序时,该病毒便会向用户的美眉C卡设定1个随机密码锁定内存卡,一旦手机重启,再次试图访问美眉C卡就需要输入病毒设定的密码了,由于这个密码是病毒随机生成的,猜中的概率极小,从而导致用户无法正常访问美眉C卡上存储的重要信息。CardBlock病毒还会删除以系统文件夹,这样你的电话簿、SMS和美眉S信息的数据以及第三方软件安培信息将被完全删除。

病毒特征:InstantSiS本是1款SIS打包软件,通过它,手机用户可以通过蓝牙、红外、彩信将手机中的应用程序打包成SIS文件传输到另一部手机或电脑中,CardBlock病毒就是利用这一点,隐藏在InstantSiS中诱使用户安装。

解决方法:相比其它病毒,CardBlock的破坏很可怕。如果不幸已经安装使用了该软件,那么当你重启之前美眉C卡仍是可以访问的,所以谨慎的做法是使用该软件之前首先备份一下美眉C卡内的数据。另外,建议下载最新版本的网秦天下手机杀毒软件,这个杀毒软件对于带毒的InstantSiS安装文件它将及时向你告警,防止安装带毒文件。当然,最好的防治方法是不要下载来历不明的InstantSiS软件,同时平时定期备份您的宝贵数据。

四、Unavailable病毒

危害对象:SymbianOSSeries 60操作系统的智能手机,代表机型有松下X700/X800、联想P930、诺基亚7650等。

病毒危害:病毒就会将手机的资料清洗,令手机无法使用,严重的甚至会将电话卡破坏。

病毒特征:当对方拨电话过来时,本来屏幕上显示的应该是来电者的电话号码,但却显示“Unavailable”字样或一些奇异的符号,一旦接听立即染上这种病毒。

解决方法:千万不要答复来电,否则就会染上该种病毒。一旦染上此病毒,唯一的方法只能拿到维修中心维修。

五、“ACE―”病毒

病毒名称:“ACE―”病毒

危害对象:Symbian、Windows Mobile、Linux以及palm4大操作系统。代表机型有诺基亚n系列/3250,多普达D600/P800/818,Treo 750v,摩托罗拉的E6/A1200/E680/A768i等。

病毒危害:染上“ACE―”病毒的手机不能连接网络。

病毒特征:手机显示接到一条字节为“ACE―?”的消息。

解决方法:接到信息后,不要启动呼叫。立刻删除并重新开机。

六、Hack.mobile.smsdos病毒

病毒名称:Hack.mobile.smsdos病毒又叫“移动黑客”。

危害对象:破坏对象为西门子的35系列型号手机,代表机型有3508/3568等。

病毒危害:会让手机死机或自动关机。

病毒特征:“Hack.mobile.smsdos”病毒通过带有病毒程序的到莫名其妙的短信(显示屏上显示的是乱码或一串英文字母),查看后手机就自动关机。

解决方法:目前还没有寻找到防范此手机病毒的有效办法,但通过对此病毒机理的分析,发现它在短期内还不会具备对手机硬件的破坏能力,因此用户在收到带毒的短信后也大可不必惊慌。只要取下电池断电然后重新启动,删除该条带毒信息。

[Page: ]

七、Hack.sms_flood病毒

病毒名称:“Hack.sms_flood”病毒,又叫“洪流病毒”。

危害对象:专门针对西门子手机,代表机型有西门子3518/3508/3568等几款手机。

病毒危害:Hack.sms_flood病毒专门利用一些能够发送手机短信网站的功能漏洞,使网站向被攻击者的手机发送大量短信,用户可能会在短时间内收到上百封甚至更多的短信垃圾,而且手机存储器里的垃圾短信也在短时间内难以清除,如果短消息的有效期设置过长,队列中的短消息将难以清除,这些信息使手机塞满,干扰正常通信,使电池迅速耗尽。

病毒特征:连绵不断地发送大量短信。

解决方法:如果手机是通过短信息中心号码来接收短信,可以取消短信功能抵御洪流侵袭。当中了

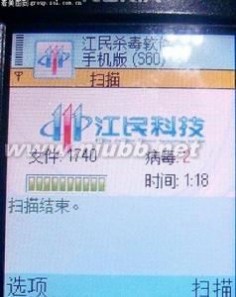

病毒后,可以使用瑞星、江民等杀毒软件杀毒。

八、PDA病毒

病毒名称:PDA病毒

危害对象:PDA手机,代表机型有NEC N500/N508,CECT PDA T868A等。

病毒危害:手机一旦染上PDA病毒,将会自动连接网络,然后就开始发送或接收其它的恶意程序进行扩散,下载非信誉良好的站点上介绍的非知名发行商的成熟产品同样也要承担责被病毒侵入的危险。

病毒特征:PDA病毒的传播主要通过3种途径:同步,红外传输和联网下载,它是PDA病毒传播的头号途径,另外联网下载是指PDA在接收邮件或者从互联网上获取其他数据时感染病毒的另一途径,因为大部分PDA都可以收发邮件,而一些病毒很容易放在邮件附件里。第3种途径红外传输是指利用PDA上的IR(红外)端口与其他PDA之间进行数据的交换,这样同样也会导致病毒的传染。

解决方法:染上PDA病毒最好解决方法是用PDA专用杀毒软件,因为面对PDA病毒的威胁,各大专业反病毒公司都纷纷推出了自己的防PDA病毒产品,这些杀毒软件在网上都可以看到。另外,手机还可以事先下载防PDA病毒的软件,这样即可检查传送过程中文件里的病毒。

九、Lasco系列病毒

病毒名称:Lasco病毒,又叫“韦拉斯科(Win32.SIS.Velasco)”病毒,它是1种基于Cabir变种的病毒,

与Cabir.H很相像,二者只是在传播途径上略有差别罢了。

危害对象:Symbian操作系统,代表机型主要有诺基亚765/6600/6681/N-Gage QD ,西门子SX1,联想P930,松下X700/X800,三星SGH-D700/SGH-D710/ SGH-D720/ SGH-D730等。

病毒危害:Lasco病毒是对通过蓝牙传播自己,从而造成手机电量耗尽,另外也可能引起手机系统不稳定。此病毒具有极强的传播能力,除自身可以利用蓝牙传播,一旦在手机上运行后,还会搜索手机内的所有SIS文件,并将自己附着之上,在接收或安装含有此类病毒程序时,病毒会夺取程序安装优先权,优先要求安装自己,从而造成大面积的感染。

病毒特征:Lasco可以通过蓝牙复制 velasco.sis 文件,包含蠕虫主要可执行文件 velasco.app 、系统识别器 marcos.mdl 和源文件 velasco.rsc。SIS 文件包括自启动设定,在 SIS 文件被安装后,将自动执行 velasco.app 。另外,Lasco也通过寻找感染手机所有 SIS 安装文件来复制,通过将 velasco.sis 安装文件作为 SIS 档案中最后1个文件加入来感染它们。

解决方法:建议用户在把SIS文件传送到手机之前,最好用杀毒软件进行扫描,确认无毒后再运行。另外,用户尽量避免从非正规网站下载手机程序、游戏。另外,建议你的手机设定为不可发现(隐藏)蓝牙模式会保护你的手机不受 Lasco 蠕虫侵害。

[Page: ]

十、“熊猫烧香”病毒

病毒名称:“熊猫烧香”病毒最早出现在电脑上,因为PC与手机有共同点,因此“熊猫烧香”现身手机也不惊奇。不过熊猫病毒感染最多的可能是Windows Mobile系统的智能手机,因为Windows Mobile 将熟悉的 Windows 体验扩展到了移动环境中,不论在其功能和实现原理和Windows 都有很大的相似处。

危害对象:Windows Mobile系统的智能手机。在Windows Mobile智能手机中,台湾的HTC(宏达)便是主要的生产厂商,垄断了Windows Mobile智能手机80%的市场份额。不过很多PPC生产厂商也开始陆续加入Windows Mobile手机生产行列,例如神达、明基、华硕、联想等等。代表机型有多普达535VS、神达8390VS、摩托罗拉MPX200。

病毒危害:Windows Mobile系列操作系统具有强大的功能,例如音频、视频文件播放、上网冲浪、MSN聊天、电子邮件收发等功能。正因如此,一旦中了“熊猫烧香”病毒,手机用户的一些软件可能会被其损坏,无法运行。

病毒特征:该病毒采用熊猫头像作为图标,诱使用户运行。病毒运行后,会自动查找Windows格式的EXE可执行文件,并进行感染。

解决方法:首先要下载1个熊猫烧香专杀工具,先把电脑上的病毒清理干净,在把手机插到电脑里,然后在我的电脑里找到可移动盘,点鼠标右键直接杀毒。还有就是不要随便从网上乱下东西,不要因为好奇心随便打开任何程序。

十一、RedBrowser.A病毒

病毒名称:RedBrowser.A病毒,又称Trojan-SMS或J2ME。

危害对象:攻击支持J2ME的手机,代表机型有诺基亚6610i/3108/6108,索尼爱立信的T618/W900/K750/W810,摩托罗拉A388/88C/V872/V78/A760/A768,西门子的LS55等。

病毒危害:Redbrowser.A,是1种以J2ME程序为基础的JAVA Midlet程序,采用的是1种欺骗性手段,伪装成能够提供WAP浏览的WAP浏览器。一旦手机中毒,特洛伊病毒就会向用户要求为每条文本支付5-6美元。这种病毒实际上是不法商人用来获取暴利的手段。

病毒特征:Redbrowser声称发送免费SMS消息作为其正常操作的一部分,用以迷惑用户允许应用程序得到在手机中使用Java SMS功能的许可,这在发送SMS消息前需要来自用户的允许。Redbrowser.A包含1个确定的列表,其中有十个电话号码用来发送SMS消息。它在显示了社会管理文字后,会从列表中随机选出1个号码并向其发送1个SMS消息。Redbrowser.A的消息发送功能是1个无限循环,因此除非由用户终止,否则它会不停的发送消息。发送的每条消息都会收费。

解决方法:目前还没有解决的方法,只有用户细心留意,把消息删除。

十二、Brador.A病毒

病毒名称:Brador.A病毒

危害对象:Windows Mobile操作系统,代表机型是多普达535VS、神达8390VS、摩托罗拉MPX200。

病毒危害:当Brador.A 安装到系统时,会读取本地主机IP地址并email发送给作者。邮件发送IP地址后,后门程序打开1个TCP 端口,开始监听来自它的命令。后门程序能够从 PDA 上传、下载文件,执行任意命令并对 PDA 用户显示信息。简单来说,Brador.A可以盗取手机用户的内存数据。

病毒特征:运行时, Brador.A 会将自己作为svchost.exe复制到Pocket PC设备上的WindowsStartUp文件夹,以致设备每次启动时它都会自动启动。安装程序对复制到 WindowsStartUp 文件夹的文件作了轻微修改。因此文件每次启动时会有所不同,虽然这不会影响后门程序的操作。但仍不清楚这是安装程序有意的还是附带的结果。

解决方法:用手动杀毒,用Pocket PC explorer从WindowsStartUp文件夹中删除svchost.exe并重启设备

[Page: ]

十三、Crossover病毒

病毒名称:Crossover病毒,别名称“交叉者”。

危害对象:专门入侵“视窗”运行系统的智能手机,代表机型有夏新E850/多普达P800/三星i718/MPX200等。

病毒危害:Corssover病毒可以通过无线方式自动在电脑和无线设备中复制,删除用户“我的文档”文件夹下的所有文件,降低系统性能,最终将造成Windows的瘫痪。

病毒特征:当Crossover发作时,病毒会检查其运行的机器类型。如果运行的是Windows 的个人电脑,病毒就会马上转移到连接的手机,该病毒就好像使用了微软的ActiveSync同步软件来侦测它连接的机器一样。

解决方法:在个人PC上删除Crossover病毒。

十四、WinCE.Flexispy.A病毒

病毒名称:WinCE.Flexispy.A病毒是1种手机“卧底间谍”软件。

危害对象:Windows Mobile平台,代表机型是多普达535VS、神达8390VS、摩托罗拉MPX200。

病毒危害:WinCE.Flexispy.A只要安装在手机里,外人即可利用互联网随意查询手机持有者的通话记录、短信信息、通讯录等诸多个人隐私信息。并且通过手机GPRS上网后将这些数据的详细信息发送到指定的服务器上以供查询。而且它还具有远程监听功能,设置好监听电话号码,用事先设置好的电话拔打该手机,就能听到手机用户及其周围的一切言谈,但是手机用户对此却毫无觉察。

病毒特征:当手机被安装WinCE.Flexispy.A后,它不会出现在系统的“程序”快捷方式组中,不会出现在“删除程序”的列表中,因此被监视者无法知道自己的手机安装了该种软件。只有当该间谍软件的购买者在该手机上通过“电话”输入1个特殊的序列密码,才可以将软件从后台“呼唤”出来。

解决方法:WinCE.Flexispy.A只有安装在手机里才能运行,建议您妥善保管好自己的手机,不要接收陌生人发送的蓝牙消息,不要安装不知用途或来源不可靠的应用程序。如果安装了含有恶意代码的程序,可以安装netqin杀毒软件,然后执行全盘扫描,最后把扫描出来的病毒,执行删除操作。经过这些步骤,即可清除WinCE.Flexispy.A病毒及其变种。

十五、Caribe病毒

病毒名称:Caribe病毒,又叫蓝牙恶霸,是1种蠕虫病毒。

危害对象:Caribe经过多次变种,它不仅仅存在Symbian操作系统,而且还延伸到三星的SYSOL系统、AGERE系统以及摩托罗拉的Linux。其中摩托罗拉代表机型有E680i/E2/E6;三星代表机型有C218/S208/S308/V208/P108/P408/D108/E608/E318/E618/E728/E818/X138/D418/D428/X108/X608/X468/X648/S508/E638/D488等。

病毒危害:感染病毒的手机在不停地发送搜索信号,导致手机电池很快消耗殆尽

病毒特征:以各种游戏或其它图形文件传送室手机,一旦用户将其运行,再次打开手机时,手机屏幕就出现Caribe字样,这时候删除也不能解决问题。

解决方法:用seleq或FileMan删除以下文件(如图所示):

总结:从数据统计,手机用户数量已经远远的超过了电脑用户,因此一直走在捣乱、破坏前沿的病毒绝对不会放过这样一块肥肉去提升自己的名气和增加经济利益的,手机病毒的时代的到来已经不远了。但是目前很多人还不了解手机病毒,还不知道手机病毒是什么样子,会做什么样的破坏。目前,作为手机用户的我们能做的是了解更多手机病毒,这样才能更好保护手机。

61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1