一 : 网易蜂巢的容器运维管理服务使用指南

你可在监控服务中为账户所有的容器、服务和 RDS 实例创建并配置状态维度报警和事件报警,推送到指定手机和邮箱。监控首页展示已配置的报警列表,包含报警名称、报警针对的服务模块、报警对象、报警规则等信息。通过列表右上角的「选择模块」,可以筛选展示针对不同模块的报警。点击右侧操作栏中的「设置」,可以修改相应的报警配置。

创建报警

点击监控首页左上角的「创建报警」,进入创建报警页面。按提示填写报警名称,选择报警类型。

报警规则、对象和通知配置详情说明如下:

报警规则

1.状态维度报警

当选择报警类型为状态维度报警时,可以在这里配置报警项和阈值,支持同时添加多条规则,满足其中任意一条时即触发报警。蜂巢默认提供了两条常用规则,你也可删除或修改后自行配置。注意:报警阈值聚合区间为 1 分钟,连续 5 个聚合区间达到阈值,触发报警。

2.事件报警

当选择报警类型为事件报警时,可以在这里配置报警事件,支持同时添加多条事件,满足其中任意一条时即触发报警,如下图所示:

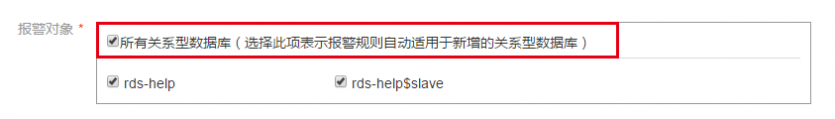

报警对象

选择了报警模块后,你在该模块中已创建的对象都会显示在报警对象一栏。倘若进行勾选,表示上述定义的报警规则适用该对象,默认全选。全选框被选定时,以后在该模块中新创建的对象也会自动适配该报警。

报警通知

填写手机和邮箱用于接收报警信息,如下图所示:

修改报警

在监控首页,点击「设置」进入设置报警页面。你可以对报警规则、报警对象和接收报警信息的手机、邮箱进行修改,各项配置详细说明请参看 创建报警。你还可以在该页面还可以删除报警。

性能监控

发现问题

性能监控通过探针的方式,分布式地采集集群运行数据,汇总到监控服务器。监控服务器记录、整理、分析性能数据,最后产生监控图表,展示给用户查看。

现有的监控图表有: 集群管理列表仪表盘 和 集群性能仪盘表。

集群列表仪盘表

通过集群列表仪表盘,你可以看到一个集群 30 分钟内的性能数据指标,如下图所示,这些指标包括:

健康异常记录:超出规定指标的数据将被记录到健康异常中。

平均响应时间:入口请求在观察周期内的平均响应时间。

请求频率、请求次数:入口请求在观察周期内的请求次数和频率(按分钟计)。

错误频率、错误次数、错误率:入口请求在观察周期内的错误次数和频率(按分钟计),以及错误次数与请求次数的比例。

集群性能仪盘表

点击具体的集群实例,进入集群详情后,可以在集群性能仪表盘中看到下图,其中包括了:

1.拓扑图:观察周期内,当前集群实例与其他集群实例或者第三方服务的拓扑关系,以及他们彼此间的请求频率和平均响应时间。

2.健康状态异常总览:观察周期内健康事件的记录数。

3.慢响应总览折线图:观察周期内,慢响应、极慢响应、无响应的请求数量变化趋势。

4.平均响应时间折线图:观察周期内,平均响应时间变化趋势。

5.请求频率折线图:观察周期内,请求频率的变化趋势。

6.错误率折线图:观察周期内,错误比例的变化趋势。

性能监控可以采集到集群的多项数据指标,你可以根据这些指标定义健康判定规则(自定义功能暂未开放),同时蜂巢也根据多年的经验,设定了一些默认的健康判定规则。当集群监控通过健康规则判断,发现集群出现异常时,会产生健康异常通知,并在健康明细中进行记录。

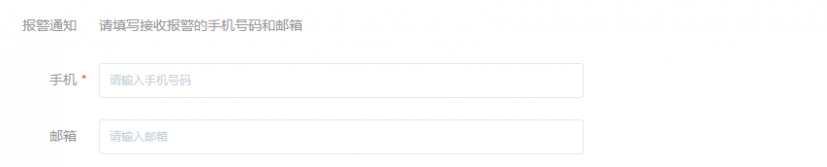

通过上面的图表,你可以快速判断系统是否出问题,以及问题的大致类型是什么。蜂巢还提供了丰富的明细图表和快照信息,帮助用你速定位问题,如下图所示:

通过明细图表,你可以看到:

每个访问的请求,具体的统计信息。

慢的请求、出错的请求、以及健康异常事件的记录。

如果需要进一步确定问题的原因,还可以使用快照功能。异常记录前面若有照相机图标,表示蜂巢记录了这次异常记录的快照信息,如下图所示:

点击照相机图标,你可以看到这次请求处理中具体的调用链路、响应时长、以及报出的异常信息等快照信息。

监控自动化

根据性能监控采集的数据,你可以设置报警通知(目前未全部开放)。根据各类性能监测的事件、触发告警通知,你可以及时地通知到负责人处理运维问题。

日志服务

1.收集范围

目前日志服务会收集集群管理、容器管理等两类服务里用户所产生的日志信息:

(1)集群管理 里日志服务会收集标准 Docker 输出信息和用户自定义日志目录下的日志文件信息。

(2)容器管理 里日志服务会收集用户容器产生的标准 Docker 输出信息;

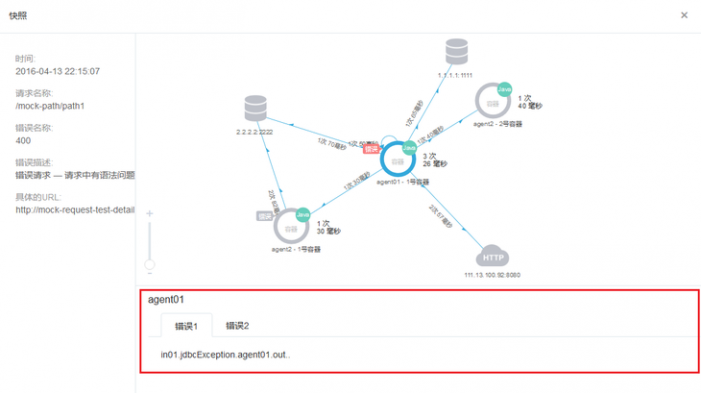

2.整体介绍

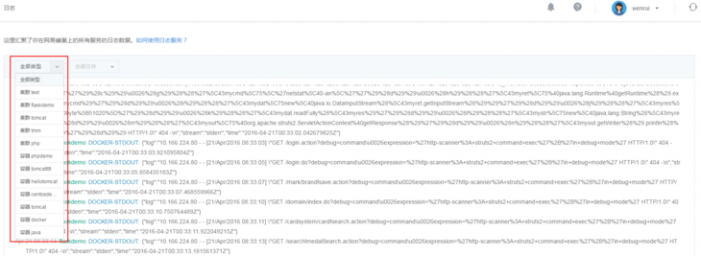

进入到控制台左侧菜单中的日志服务页面后,日志服务的功能从上到下依次为:

(1)帮助文档

(2)日志分类、选择过滤框

(3)日志主体显示区域

(4)实时状态显示按钮

(5)搜索框

(6)主题更换按钮

(7)全屏按钮

如下图所示:

其中,

(1)日志分类、选择过滤框可以按容器名、服务名以及日志文件名进行日志过滤;

(2)日志主体显示区域中,每行日志分别显示日志时间、容器/服务名、日志文件、日志内容;

(3)实时状态按钮可以控制实时展示或暂停;

(4)主题更换按钮可以进行日志展示风格的变换;

(5)全屏按钮可以控制阅读日志时的全屏及缩回。

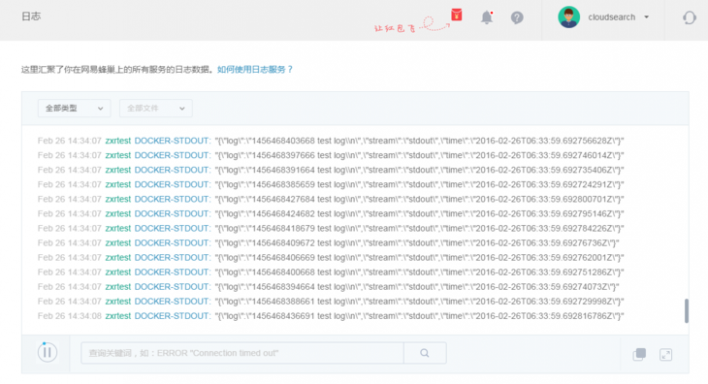

2.集群、容器管理

创建集群或容器后,日志服务自动会开始对集群或容器产生的标准输出进行收集。此时,你可以直接到日志服务页面里进行查看,无需任何操作。

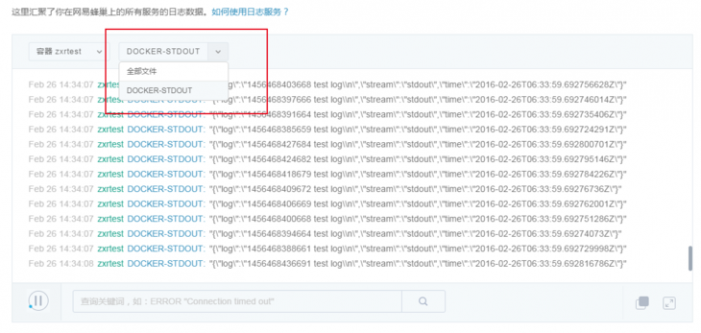

你可以选择需要查看的集群或者容器的相应日志,如下图所示(注意:刚创建的容器需要稍稍等待一段时间):

选择某个集群或容器后,你可以再选择文件进行进一步的筛选。不过在容器中,文件通常仅有「DOCKER-STDOUT」。

3.标准输出

集群管理的标准输出日志同容器管理一致,可参考上述。

4.自定义日志目录

集群管理中比容器管理拥有一项更自由强大的功能,你可以自定义一个或多个日志输出目录。服务创建后,你只需往自定义目录里写入日志,就可以被日志服务收集到并进行后续的展示及处理。

自定义日志目录需在创建集群时指定,如下图所示:

展示后的效果和标准输出基本类似,但在文件过滤框中会多出自定义日志文件名。

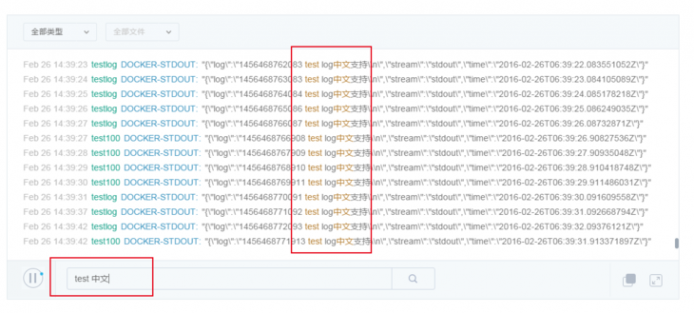

5.搜索功能

日志服务可以在底层搜索框进行自由化的搜索,进行搜索后日志仍会实时的输出(只输出包含搜索条件的日志),方便你快速的定位日志中的内容,搜索命中的结果还会进行高亮的显示。

二 : Linux命令行使用代理服务器设置上网

如何在在Linux命令行界面使用代理服务器上网的问题一直困扰着系统管理员们,曾经有位工程师发现了一个简单的在Linux命令行界面使用代理服务器上网的方法。[www.61k.com)下面与大家一起分享成果

在Linux命令行界面使用代理服务器上网--系统环境:Red Hat Enterprise Linux Server release 5 (kernel 2.6.18-8.el5xen)

在Linux命令行界面使用代理服务器上网--软件环境

elinks-0.11.1-5.1.el5

lynx-2.8.5-28.1

wget-1.10.2-7.el5

krb5-workstation-1.5-17

prozilla-2.0.4.tar.bz2 www.61k.com .ro/downloads/prozilla/tarballs/prozilla-2.0.4.tar.bz2

在Linux命令行界面使用代理服务器上网--目标功能

通过指定代理服务器,在Linux命令行界面访问web网站、及下载软件

(适合某些局域网必须指定代理服务器才能上网的场合)

一、Linux命令行界面的一般代理设置方法

1、在profile文件中设置相关环境变量

# vi /etc/profile

http_proxy=http://192.168.20.20:3128# 分别指定http、https、ftp协议使用的代理服务器地址

https_proxy=http://192.168.20.20:3128

ftp_proxy=http://192.168.20.20:3128

no_proxy=192.168.20. # 访问局域网地址(192.168.20.0/24网段)时不使用代理,可以用逗号分隔多个地址

export http_proxy https_proxy ftp_proxy no_proxy

保存退出,注销重新登陆系统即可生效。

2、经测试结果

可以使用wget命令通过代理下载文件(如下行命令可以递归下载FreeBSD的整个中文手册目录):

# wget -krp -n www.61k.com .org/doc/zh_CN.GB2312/books/handbook/

可以使用elinks访问web网站(适合在终端下访问以文字为主的英文网站)

使用lynx上网时,貌似如果代理服务器使用的是Microsoft ISA,则不支持。

[补注:Ubuntu 7.10下使用apt-get等亦测试成功]

二、在Linux命令行界面使用代理服务器上网:安装prozilla多线程下载工具及代理设置

1、安装prozilla

# wge www.61k.com .ro/downloads/prozilla/tarballs/prozilla-2.0.4.tar.bz2

# tar zxvf prozilla-2.0.4.tar.bz2 -C /usr/src/

# cd /usr/src/prozilla-2.0.4

# ./configure

# make && make install

[错误提示:]

若编译时报“download_win.h:55: 错误:有多余的限定 ‘DL_Window::’”错误,则按提示修改出错文件,再重新编译即可:

—— 将源代码里 /usr/src/prozilla-2.0.4/src/download_win.h 文件的第55行,由原来的:

void DL_Window::print_status(download_t * download, int quiet_mode);

更改为:

void print_status(download_t * download, int quiet_mode);

2、指定代理服务器地址

# vi ~/.prozilla/prozconfig

httpproxy=192.168.20.20:3128

httpproxyuser=

httpproxypassword=

httpproxytype=7

usehttpproxy=1

ftpproxy=192.168.20.20:3128

ftpproxyuser=

ftpproxypassword=

ftpproxytype=7

useftpproxy=1

3、下载示例(指定以并发10个线程下载):

# proz -k 10 www.61k.com .ro/downloads/prozilla/tarballs/prozilla-2.0.4.tar.bz2

三、附参考:自动登陆ftp及下载文件的shell脚本

1、vi autoftp1.sh

#!/bin/bash

ftp -iun 192.168.20.20 2121 2>/dev/null /tmp/ftp.txt

ftp -iun < /tmp/ftp.txt

rm -rf /tmp/ftp.txt

以上是在Linux命令行界面使用代理服务器上网的方法,希望对您有所帮助

原文链接 www.61k.com .html

扩展:使用代理服务器上网 / linux命令行上网 / linux命令行怎么上网

三 : 在Linux服务器上安装使用Memcache

服务器端主要是安装memcache服务器端,目前的最新版本是 memcached-1.3.0 。

下载:http://www.danga.com/memcached/dist/memcached-1.2.2.tar.gz

另外,Memcache用到了libevent这个库用于Socket的处理,所以还需要安装libevent,libevent的最新版本是libevent-1.3。(如果你的系统已经安装了libevent,可以不用安装)

官网:http://www.monkey.org/~provos/libevent/

下载:http://www.monkey.org/~provos/libevent-1.3.tar.gz

用wget指令直接下载这两个东西.下载回源文件后。

1.先安装libevent。这个东西在配置时需要指定一个安装路径,即./configure –prefix=/usr;然后make;然后make install;

2.再安装memcached,只是需要在配置时需要指定libevent的安装路径即./configure –with-libevent=/usr;然后make;然后make install;

这样就完成了Linux下Memcache服务器端的安装。详细的方法如下:

1.分别把memcached和libevent下载回来,放到 /tmp 目录下:

# cd /tmp

# wget http://www.danga.com/memcached/dist/memcached-1.2.0.tar.gz

# wget http://www.monkey.org/~provos/libevent-1.2.tar.gz

# tar zxvf libevent-1.2.tar.gz

# cd libevent-1.2

# ./configure –prefix=/usr

# make

# make install

# ls -al /usr/lib | grep libevent

lrwxrwxrwx 1 root root 21 11?? 12 17:38 libevent-1.2.so.1 -> libevent-1.2.so.1.0.3

-rwxr-xr-x 1 root root 263546 11?? 12 17:38 libevent-1.2.so.1.0.3

-rw-r–r– 1 root root 454156 11?? 12 17:38 libevent.a

-rwxr-xr-x 1 root root 811 11?? 12 17:38 libevent.la

lrwxrwxrwx 1 root root 21 11?? 12 17:38 libevent.so -> libevent-1.2.so.1.0.3

# cd /tmp

# tar zxvf memcached-1.2.0.tar.gz

# cd memcached-1.2.0

# ./configure –with-libevent=/usr

# make

# make install

# ls -al /usr/local/bin/mem*

-rwxr-xr-x 1 root root 137986 11?? 12 17:39 /usr/local/bin/memcached

-rwxr-xr-x 1 root root 140179 11?? 12 17:39 /usr/local/bin/memcached-debug

基本使用

查看当前的memcache连接数:

[root@mem1 ~]# netstat -n | grep :11211 | wc -l

查看默认允许的连接数:

[root@mem1 ~]# cat /etc/rc.local

touch /var/lock/subsys/local

/usr/local/bin/memcached -d -m 15360 -u root -l 172.20.1.54 -p 11211 -c 40960

/usr/local/bin/memcached -d -m 512 -u root -l 172.20.1.54 -p 11212 -c 10000

这里设置的11211端口默认连接数是40960

在网络上查到资料, Memcache也有自己的查看工具:

如何查看memcache服务器端版本: ./memcached -h

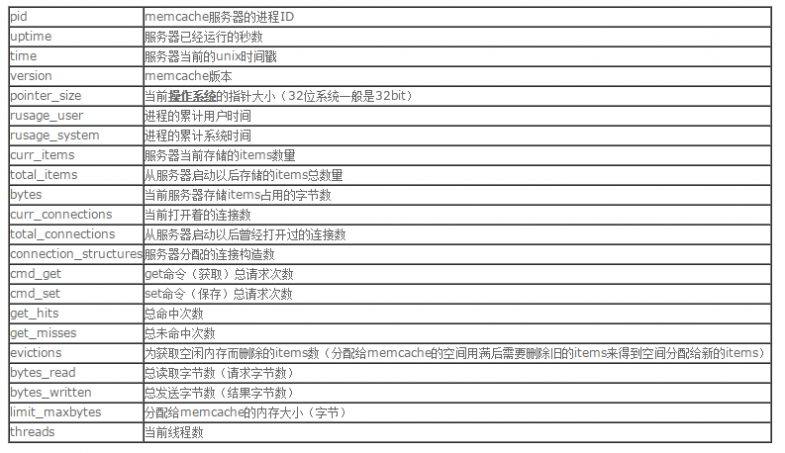

memcache的运行状态可以方便的用 stats 命令显示。

首先用telnet 127.0.0.1 11211这样的命令连接上memcache,然后直接输入stats就可以得到当前memcache的状态。

这些状态的说明如下:

四 : 使用 WinSCP 管理 Linux VPS/服务器上的文件 图文教程

Linux上经常会经常需要编辑文件,特别是Linux VPS/服务器安装好系统之后配置环境会需要修改很多的配置文件等,对于常用Linux的基本上都能够熟练使用vi或者nano等SSH下面的文件编辑工具,但是对于新接触VPS或者服务器的Linux新手来说还是稍微有些难度的,今天介绍一款适合新手或者懒人使用的Windows上管理远程Linux VPS/服务器上文件的工具 – winscp。

通过WinSCP可以编辑、删除VPS上的文件,和上传文件到VPS。与FTP不同的是,FTP通过会限制在某一目录中,而使用root通过WinSCP登录后则可以操作系统中的所有文件。

WinSCP的不足之处在于,WinSCP使用SFTP协议进行连接,而通过该连接的通信内容全部是经过加密的,在保证了安全的同时,也降低了传输速度。 所以,通常在FTP操作不了的情况下,才需要使用WinSCP。

可以通过官网http://winscp.net 下载或者直接点击http://xiazai.61k.com/201012/tools/winscp.rar下载。

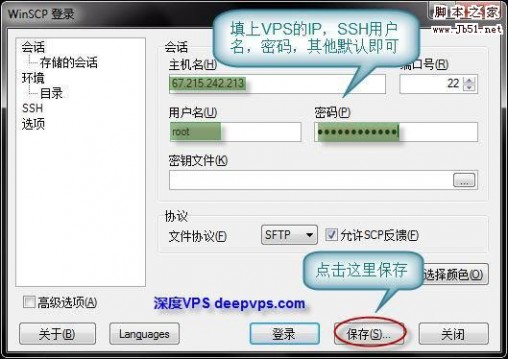

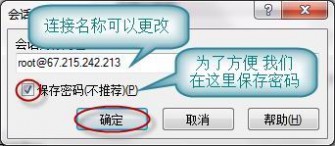

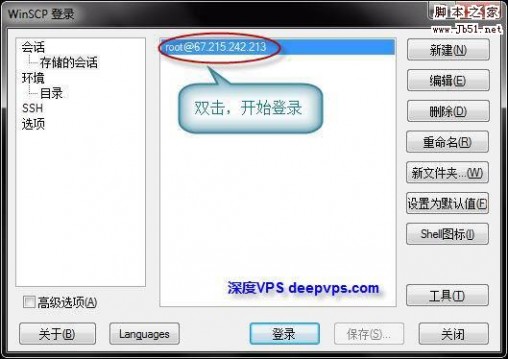

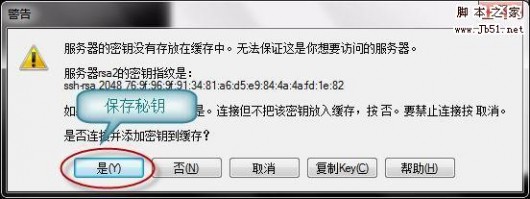

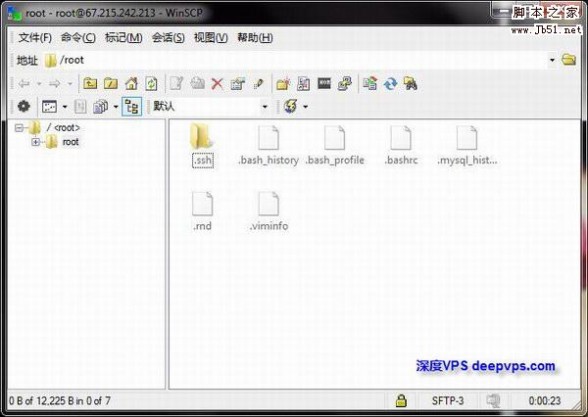

1、使用WinSCP登录到VPS

winscp-1

winscp-2

winscp-3

winscp-4

登录成功后将显示如下图中的界面。

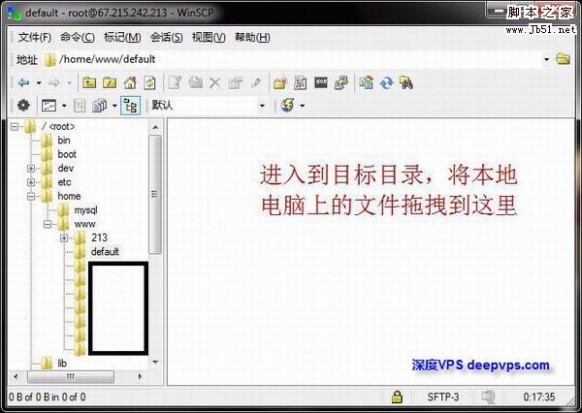

winscp-5

2、目录操作

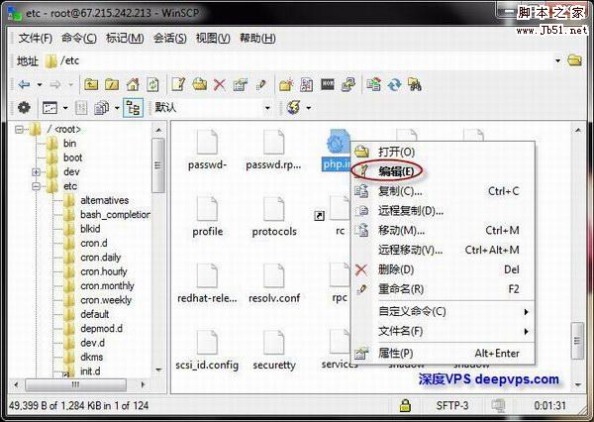

在要操作的目录上,右击就会出现复制、远程复制、移动、远程移动、删除、重命名、属性(设置权限和属主),如下图:

这里以编辑/etc/php.ini为例演示通过WinSCP编辑文本文件的过程。

首先在目录中找到这个文件,右键单击,选择“编辑”。

winscp-6

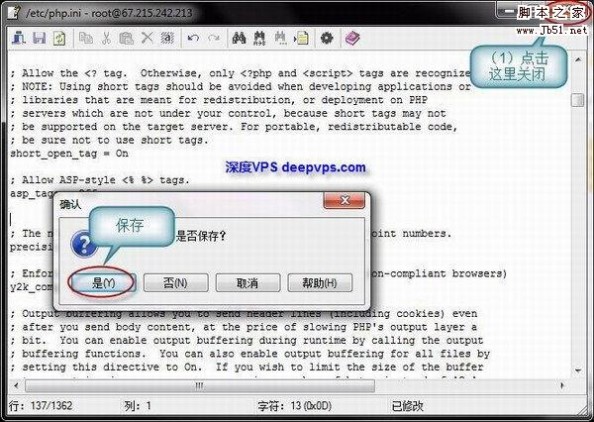

开始下载文件,不需要进行操作。

winscp-7

结束编辑后,点击窗口的关闭按钮,并选择保存文件。

winscp-8

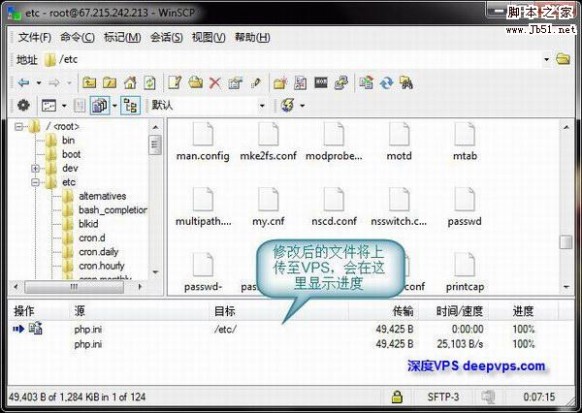

注意软件下方的子窗口将显示修改后的文件的上传进度。

winscp-9

使用WinSCP上传文件到VPS

winscp-10

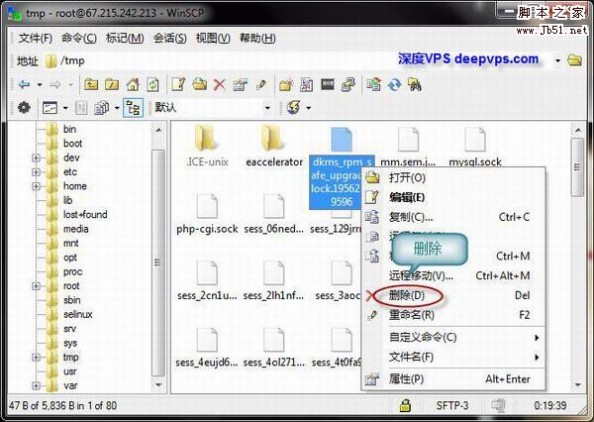

使用WinSCP删除VPS上的文件

五 : CentOS上使用Squid+Stunnel搭建代理服务器教程

代理服务器,就不用介绍了,简单说一下安装过程。开始的时候在hosting24上面,安装,怎么安装都没有成功,换成linode,半个小时就搞定了,猜测hosting24对代理做了限制。

一,服务器说明

一台国外的vps(推荐linode),服务端squid

一台公司内部的PC机,能访问外网就行,客户端stunnel

要达到的目的,公司内部人员,连接公司内部的pc机,通过stunnel通道连接远端squid,上外网查资料,谷歌,众里寻你千百度,蓦然回首你却在高墙外头。唉。

二,服务端安装squid

1,安装squid

# yum install squid openssl openssl-devel

# cd /etc/squid

# openssl req -new > tank.csr //要求输入密码和确认密码

# openssl rsa -in privkey.pem -out tank.key //输入上面输入的密码

# openssl x509 -in tank.csr -out tank.crt -req -signkey tank.key -days 3650

# vim /etc/squid/squid.conf

acl OverConnLimit maxconn 10 //限制每个IP最大允许10个连接,防止攻击

minimum_object_size 1 KB //允午最小文件请求体大小

maximum_object_size 1 MB //允午最大文件请求体大小

cache_swap_low 10 //最小允许使用swap 10%

cache_swap_high 25 //最大允许使用swap 25%

cache_mem 300 MB //可使用内存

/*****************上面是新增,下面是修改************************/

cache_dir ufs /var/spool/squid 2048 16 256 //2048存储空间大小,一级目录16个,二级256个

https_port 4430 cert=/etc/squid/tank.crt key=/etc/squid/tank.key //端口可自定义

http_access allow all

# /etc/init.d/squid start

# ps aux |grep squid

root 15984 0.0 0.0 103256 844 pts/0 S+ 17:31 0:00 grep squid

root 16585 0.0 0.0 72484 4176 ? Ss 15:27 0:00 squid -f /etc/squid/squid.conf

squid 16587 0.0 0.3 93064 29468 ? S 15:27 0:03 (squid) -f /etc/squid/squid.conf

squid 16589 0.0 0.0 48632 2100 ? S 15:27 0:00 (ncsa_auth) /etc/squid/passwd

squid 16590 0.0 0.0 48632 1788 ? S 15:27 0:00 (ncsa_auth) /etc/squid/passwd

squid 16591 0.0 0.0 48632 1784 ? S 15:27 0:00 (ncsa_auth) /etc/squid/passwd

squid 16592 0.0 0.0 48632 1788 ? S 15:27 0:00 (ncsa_auth) /etc/squid/passwd

squid 16593 0.0 0.0 48632 1784 ? S 15:27 0:00 (ncsa_auth) /etc/squid/passwd

squid 16594 0.0 0.0 20084 1112 ? S 15:27 0:00 (unlinkd)

三,客户端安装配置stunnel

1,安装

# yum install stunnel

client = yes

fips = no

[https]

accept = 7071

connect = 外网VPS的IP:4430

# stunnel //启动,默认配置文件路径 /etc/stunnel/stunnel.conf

# ps aux |grep stunnel //查看

root 15972 0.0 0.0 103256 848 pts/0 S+ 17:30 0:00 grep stunnel

root 21099 0.0 0.0 41532 1060 pts/0 S 15:42 0:00 stunnel

root 21100 0.0 0.0 41532 1060 pts/0 S 15:42 0:00 stunnel

root 21101 0.0 0.0 41532 1060 pts/0 S 15:42 0:00 stunnel

root 21102 0.0 0.0 41532 1060 pts/0 S 15:42 0:00 stunnel

root 21103 0.0 0.0 41532 1060 pts/0 S 15:42 0:00 stunnel

root 21104 0.0 0.0 2077984 6824 ? Ss 15:42 0:00 stunnel

四,用户认证

1,添加认证用户 test123

# htpasswd -c /etc/squid/passwd test123

# vim /etc/squid/squid.conf //添加以下内容

auth_param basic program /usr/lib64/squid/ncsa_auth /etc/squid/passwd //认证方式为basic,认证程序路径和密码文件路径

auth_param basic children 5 //认证程序的进程数

auth_param basic credentialsttl 1 hours //认证有效时间

auth_param basic realm my test prosy //浏览器显示输入用户/密码对话框时,显示的内容

acl test123 proxy_auth REQUIRED

http_access allow test123 //普通用户需要通过认证才能访问

http_access deny all //最下面,匹配是从上到下的

# /etc/init.d/squid restart

function testCurl($url){

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $gurl);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

curl_setopt($ch, CURLOPT_HTTPPROXYTUNNEL, TRUE);

curl_setopt($ch, CURLOPT_PROXY, "192.168.1.18:7071"); //ip/端口

curl_setopt($ch, CURLOPT_PROXYUSERPWD, 'test123:123456'); //认证用户和密码

$result=curl_exec($ch);

curl_close($ch);

return $result;

}

echo testCurl("google.com");

61阅读| 精彩专题| 最新文章| 热门文章| 苏ICP备13036349号-1